Konfiguracja

Konfiguracja

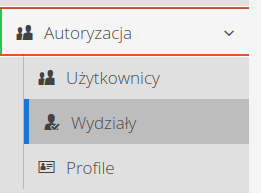

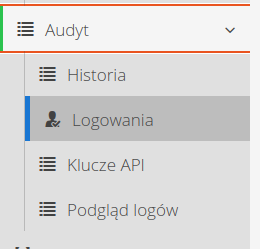

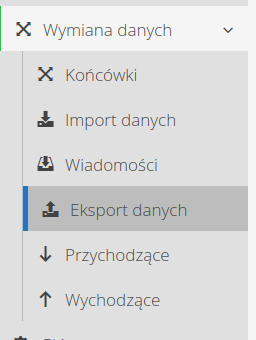

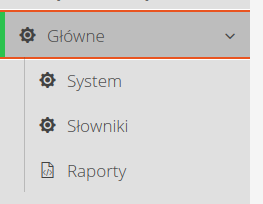

Wszystkie opcje konfiguracji systemu dostępne są poprzez menu główne w kilku sekcjach:

-

Autoryzacja - elementy związane z dostępem do systemu, uprawnieniami oraz strukturą organizacyjną

-

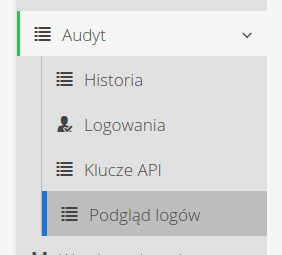

Audyt - elementy nadzoru nad historią zmian i dostępem do danych przez interfejsy sieciowe

-

Główne - główne elementy konfiguracyjne systemu - dane początkowe, słowniki i inne

-

Mobilne - urządzenia mobilne pracujące w trybie offline oraz agregatory danych

-

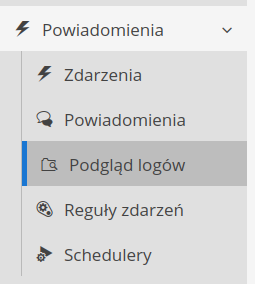

Powiadomienia - obszar zarządzania notyfikacjami, powiadomieniami oraz automatyzacją działań systemu

-

Integracje - dane dotyczące integracji i operacji import/eksport

-

Inne sekcje specyficzne dla wybranej konfiguracji systemu

| Dostęp do sekcji konfiguracji dostępny jest tylko dla użytkowników, którzy posiadają flagę dostępu do tej sekcji (patrz definicja użytkowników). Oprócz tego, dostęp do poszczególnych sekcji konfiguracji definiowany jest za pomocą standardowych uprawnień użytkownika (profili dostępu). |

Wstęp

Interfejs konfiguracyjny jest dostępny dla użytkowników, którzy posiadają flagę dostępu do tego interfejsu (zobacz dokumentację definicji użytkowników) lub są super-administratorami.

Po wybraniu opcji w menu systemowym "Konfiguracja" system przeniesie użytkownika do tej wersji systemu. W nim można konfigurować funkcje systemu, automatyzację pracy aplikacji oraz przeglądać inne dane konfiguracyjne/słowniki systemowe.

| Założeniem sekcji konfiguracyjnej aplikacji jest zgrupowanie obszarów konfiguracji systemu, które są wykorzystywane sporadycznie, w jeden interfejs. Zwykle do tej części systemu powinien posiadać dostęp tylko wybrany zespół osób, które znają wymagania użytkowników i potrafią skonfigurować system do swoich potrzeb. |

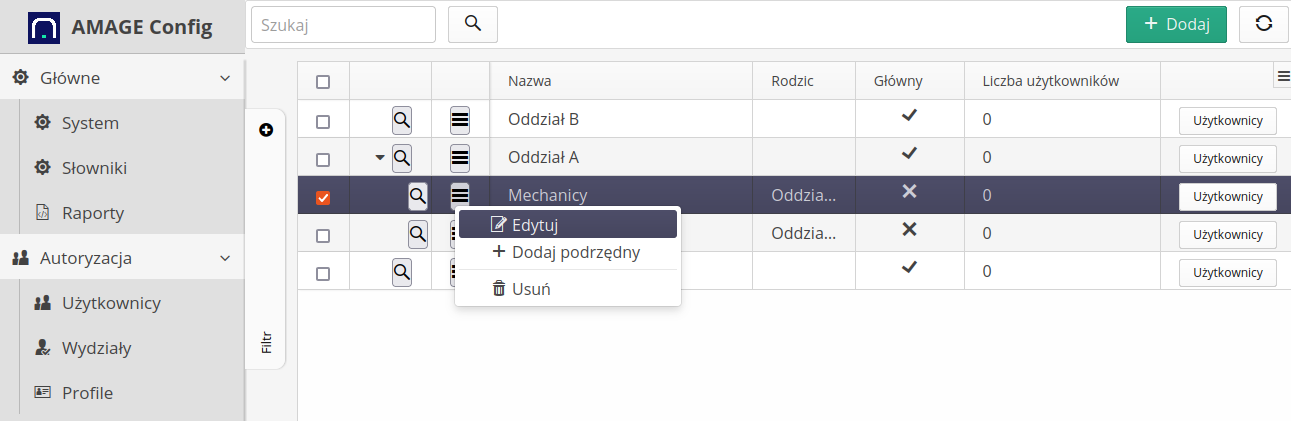

Wydziały

Sekcja definicji wydziałów pozwala na uszeregowanie pracowników w strukturze organizacyjnej zakładu/budowy. Za pomocą tego widoku mamy możliwość uporządkowania struktury pracowników w drzewie wydziałów/zespołów.

Po wejściu do widoku wydziałów przedstawiany jest nam widok w formie drzewa.

Akcje kontekstowe pozwalają na edycję wydziału lub dodanie podrzędnego wydziału. Dodanie głównych wydziałów realizujemy poprzez przycisk główny + Dodaj.

Za pomocą przycisku Użytkownicy mamy dostęp do widoku użytkowników przypisanych do danego wydziału.

| W widoku działa mechanizm Drag & Drop pozwalający na przeniesienie wydziałów w drzewie i pomiędzy elementami. |

Za pomocą pól wyszukiwania oraz filtrów szczegółowych możemy ograniczyć widok do wybranego drzewa/sekcji systemu. W widoku drzewa widzimy również informację o liczbie użytkowników, którzy są przypisani do danego wydziały. Możemy również wywołać listę użytkowników przypisanych do danego wydziału (imiona i nazwiska użytkowników).

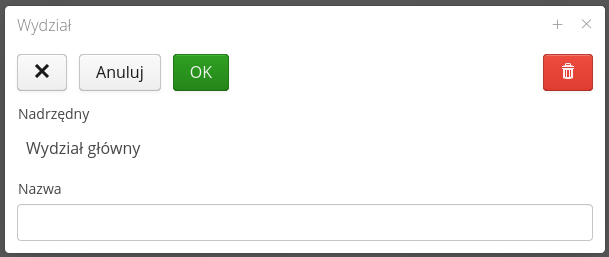

Dodanie/edycja wydziału polega na wywołaniu odpowiedniej opcji z widoku głównego lub wejście do edycji aktualnie istniejącego wydziału.

Okno wskazuje na jakim poziomie drzewa dodajemy nowy wydział (jeśli na głównym poziomie to nie pojawia się żadna informacja o elemencie nadrzędnym) oraz można wprowadzić informacje dotyczące nazwy wydziału.

| Przydzielenie użytkowników do wydziału realizowane jest na poziomie poszczególnych użytkowników w ich widoku. |

Użytkownicy

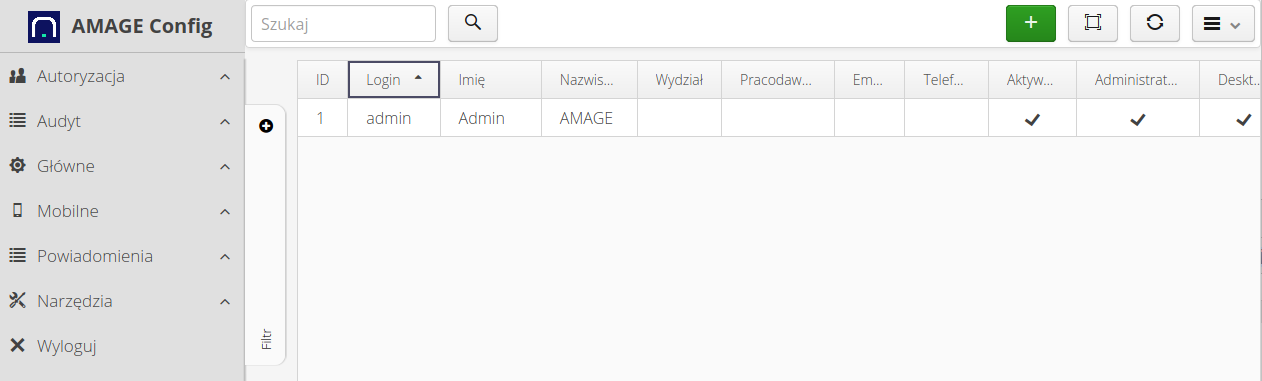

Interfejs zarządzania użytkownikami. Pozwala na określenie uprawnień i danych identyfikacyjnych pracowników uczestniczących w procesie. Domyślna akcja wyświetla listę użytkowników wraz z wszystkimi parametrami podstawowymi użytkowników.

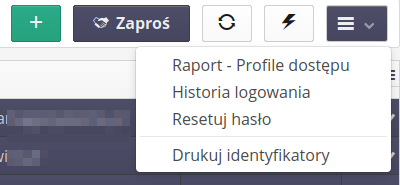

W menu kontekstowym widoku głównego dostępne są akcje pozwalające na przedstawienie dodatkowych danych dotyczących użytkownika/ów.

Dostępne akcje

-

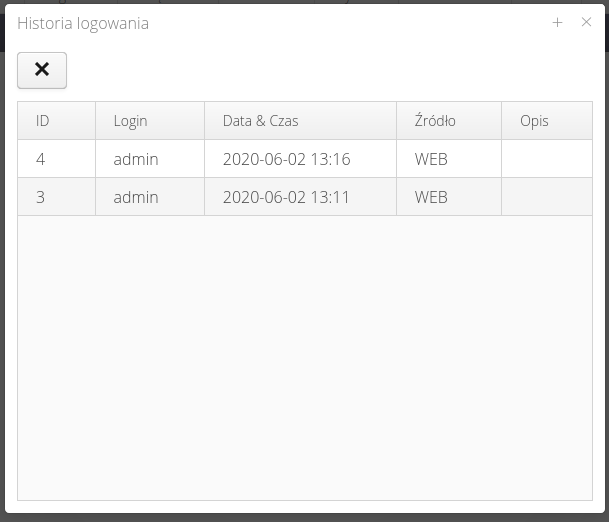

Pokaż historię logowania - wyświetla okno z historią logowania użytkownika oraz jego źródłem (aplikacja Web, aplikacja mobilna Fx itp.)

-

Raport profili dostępu - raport z listą profili dostępu dla wybranego użytkownika wraz z listą aktywnych funkcji (oraz ich identyfikatorów)

-

Resetuj hasło - resetowanie hasła

-

Drukuj identyfikatory - wydruk identyfikatorów dla wybranych użytkowników

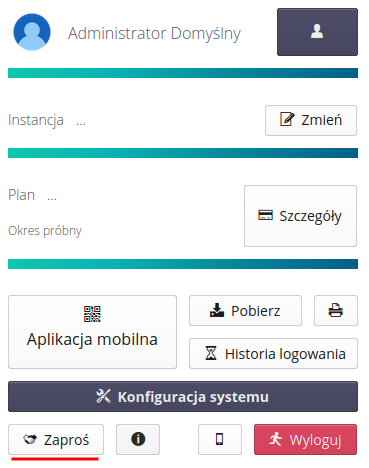

Za pomocą przycisku + można dodać nowego użytkownika. Za pomocą przycisk Zaproś zaprosić nowych użytkowników poprzez wysłanie zaproszenia email. Przycisk odświeżenia resetuje widok i zastosowane filtry a przycisk błyskawicy wyświetla okno definicji zdarzeń i automatyzacji.

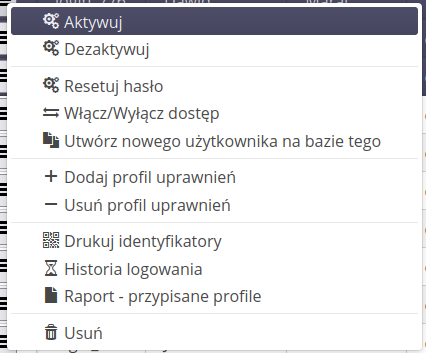

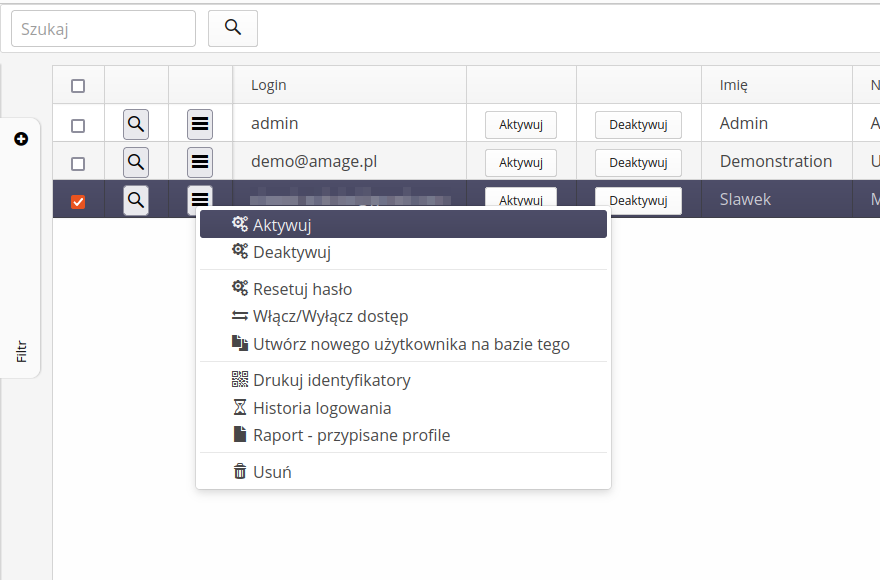

Menu kontekstowe w liście użytkowników pozwala na operacje na wybranym użytkowniku lub grupie użytkowników.

Dostępne operacje:

-

Aktywuj - aktywacja użytkownika

-

Dezaktywuj - dezaktywacja użytkownika

-

Resetuj hasło - otwarcia okna dialogowego do resetowania hasła i wydruku nowego hasła lub wysłania procedury aktywacji na adres email

-

Włącz/wyłącz dostęp - zmiana flagi dostępu do systemu

-

Utwórz użytkownika na bazie tego - utworzenie nowego użytkownika na podstawie danych istniejącego np. profile uprawnień

-

Dodaj/usuń profil uprawnień - masowe dodanie/usunięcie profilu uprawnień

-

Drukuj identyfikatory - wydruk identyfikatorów dla wybranych użytkowników

-

Historia logowania - wyświetlenie historii logowania użytkownika

-

Raport - przypisane profile - wyświetlenie raportu z przypisanymi profilami użytkownika i funkcjami, do których ma dostęp

-

Usuń - usunięcie użytkownika

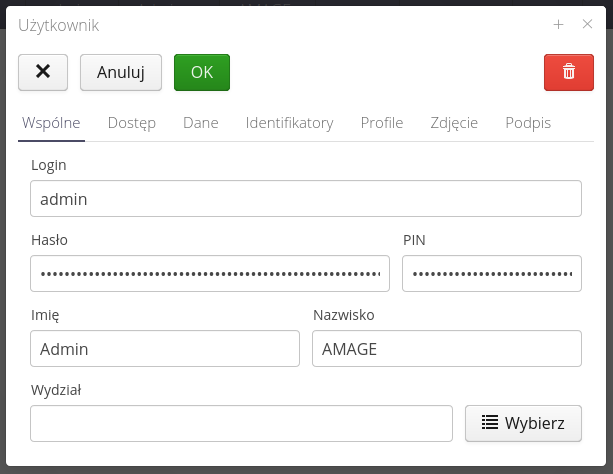

Właściwości użytkowników

Właściwości dzielą się na sekcje z wydzieloną funkcjonalnością:

-

Ogólne - ogólne dane użytkownika

-

Dostęp - dostęp do poszczególnych sekcji systemu/flagi systemowe

-

Dane - dane identyfikacyjne

-

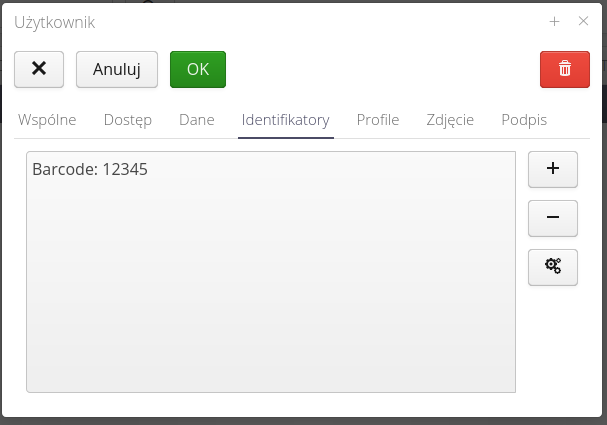

Identyfikatory - identyfikatory w postaci kodów kreskowych, kart RFID itp.

-

Profile - lista profili dostępu, do których przypisany jest użytkownik

-

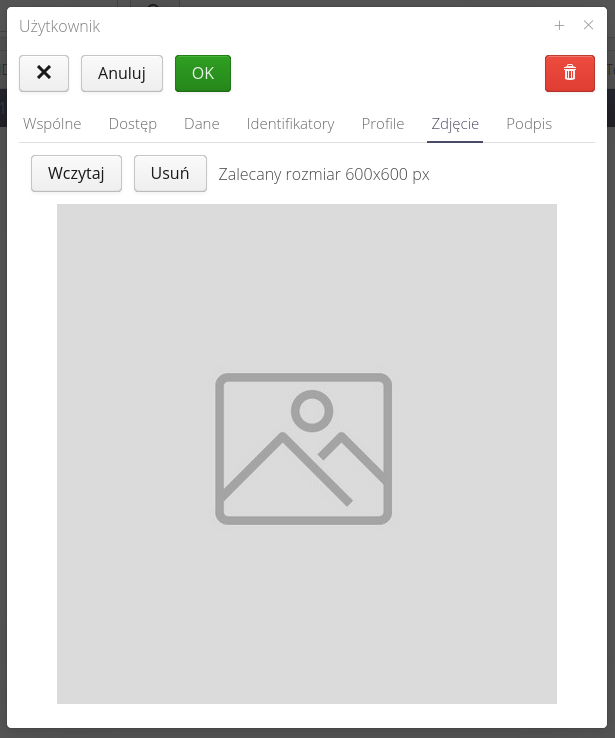

Zdjęcie - zdjęcie użytkownika (np. do funkcji kontrolnych)

-

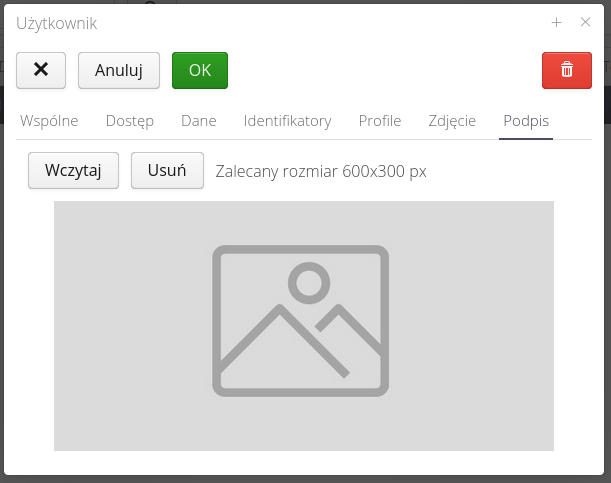

Podpis - podpis użytkownika - do wykorzystania w generatorach dokumentów

Ogólnie informacje zawierają dale logowania, imię, nazwisko oraz zaszeregowanie do wydziału w organizacji.

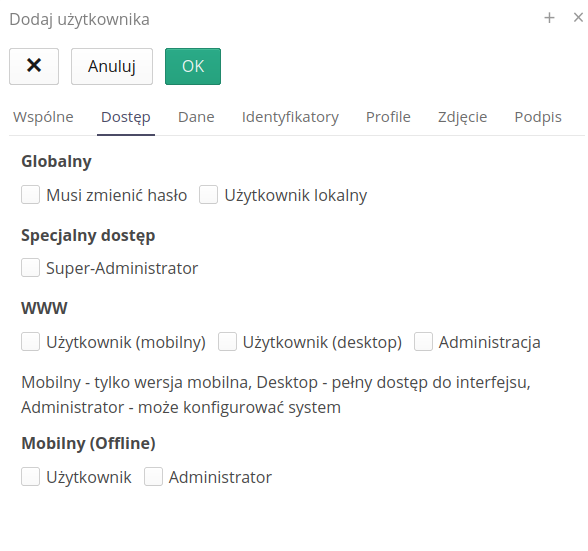

Flagi dostępu określają uprawnienia użytkownika do dostępu do wydzielonych sekcji aplikacji lub różnych aplikacji systemowych. Flagi:

-

Musi zmienić hasło - użytkownik lokalny przy następnym logowaniu zostanie poproszony o zmianę hasła

-

Użytkownik lokalny - użytkownik autoryzuje się hasłem/pin’em zapisanym lokalnie w systemie (w odróżnieniu od użytkowników korporacyjnych, którzy autoryzują się w zewnętrznych systemach - OAuth/Active Directory/LDAP)

-

Super-Administrator - włączenie tej flagi pomija sprawdzanie uprawnień względem profili dostępu (użytkownik zawsze będzie miał dostęp)

-

WWW - określenie dostępu do sekcji aplikacji WWW (aktualnej)

-

Użytkownik mobilny - tylko dostęp do części mobilnej interfejsu

-

Użytkownik desktop - dostęp do części głównej systemu dla komputerów

-

Administracja - dostęp do sekcji konfiguracyjnej systemu

-

-

Mobilny (Offline) - określenie dostępu do aplikacji mobilnej umożliwiającej pracę offline

| Aktywację/deaktywację użytkownika wykonujemy w widoku listy użytkowników za pomocą dedykowanych przycisków. |

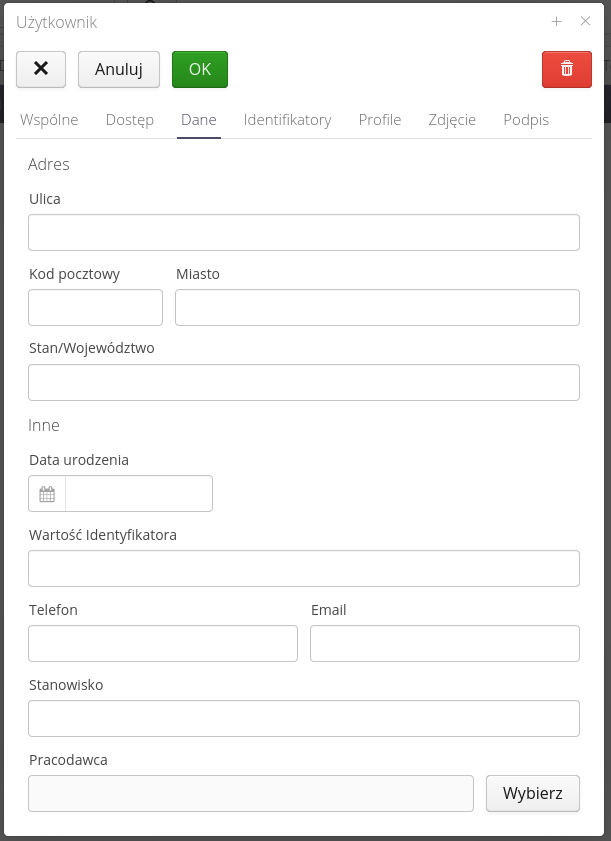

Dane użytkownika dotyczące jego adresu kontaktowego, adresu email, pracodawcy u którego jest zatrudniony.

Lista identyfikatorów w formie kodów 2D, RFID służących do identyfikacji danego użytkownika. Wykorzystywane w modułach sprawdzających obecności lub innych wymagających identyfikacji użytkownika. Mogą być też wykorzystane do logowania do aplikacji mobilnych w trybie offline.

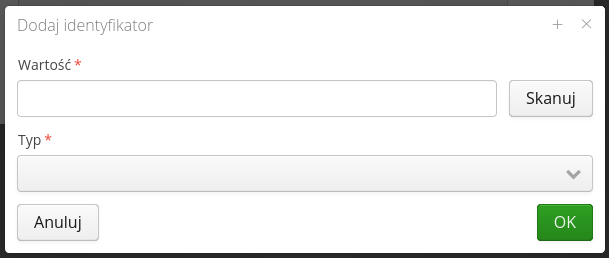

Dodanie identyfikatora wymaga podania informacji o jego wartości, typie. Można w tym oknie skorzystać z możliwości skanowania kodów RFID/kreskowych w aplikacji AMAGE Shell.

Profile dostępu pozwalają na określenie listy profili, które posiada dany użytkownik. Profile dodajemy z listy.

| Profile dostępu się sumują (są addytywne) tj. uprawnienia użytkownika to suma uprawnień wynikających z profili dostępu. Domyślnie użytkownik (pomijając flagę Super-Administratora) nie posiada dostępu do żadnego obszaru w systemie. Przez profile dostępu otrzymuje dostęp do poszczególnych obszarów oraz akcji (dodanie/usunięcie itp.). |

Możliwość wgrania zdjęcia dla użytkownika. Będzie wykorzystywane w modułach, gdzie np. wymagana jest weryfikacja pracowników. Na aplikacji mobilnej po odczytaniu identyfikatora pracownika pojawi się jego zdjęcie.

Podpis pozwala wgrać do systemu skan swojego podpisu. Będzie on wykorzystywany (przy zgodzie danego pracownika) podczas realizacji procedur inspekcji, weryfikacji lub sprawdzania dostaw - tam gdzie wymagany jest podpis. W takim przypadku (jeśli użytkownik wyraził zgodę) zostanie przy generacji dokumentów wykorzystany jego podpis zamiast wprowadzanego ręcznie.

Aktywacja/deaktywacja użytkownika

Użytkownik w systemie oprócz wszystkich możliwości definicji dostępu, uprawnień oraz sekcji systemu posiada flagę aktywnego dostępu do systemu. To podstawowa dana sprawdzana na początku procesu logowania. Jeśli użytkownik jest nieaktywny NIE BĘDZIE MÓGŁ zalogować się do systemu bez względu na inne uprawnienia.

Zmianę flagi aktywności użytkownika realizujemy albo przez dedykowane przyciski dostępne w liście użytkowników albo przez menu kontekstowe.

| Domyślnie tworzony użytkownik posiada flagę dostępu AKTYWNĄ |

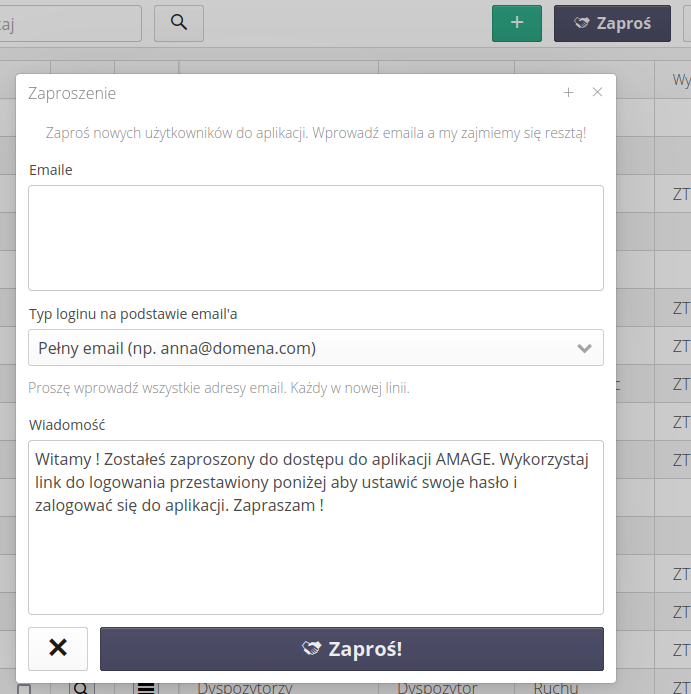

Zaproszenia email/wydruk

Za pomocą przycisku Zaproś mamy możliwość wysłania zaproszeń email do dołączenia do systemu. System automatycznie utworzy użytkowników oraz wyśle zaproszenie do nich, aby aktywowali konta i ustawili swoje hasła.

| W taki sposób tworzymy jedynie użytkowników lokalnych tj. takich, którzy autoryzują się lokalnym hasłem. Nie dodamy w taki sposób użytkowników do zewnętrznych systemów autoryzacji. |

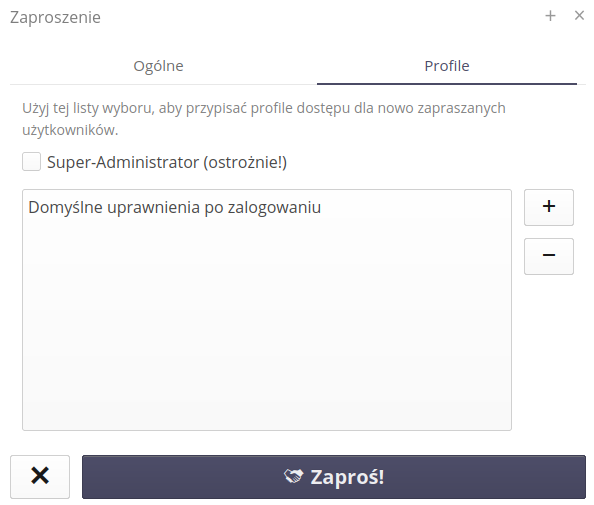

Po wywołaniu akcji wyświetla się okno, w którym możemy wpisać listę adresów email (każdy w nowej linii), do których zostanie wysłane zaproszenie.

Następnie możemy określić sposób tworzenia loginów użytkownika. Może to być login będący tylko nazwą danego adresu email lub cały adres email. Wybieramy to za pomocą dostępnej tam opcji.

Mamy również możliwość modyfikacji/rozszerzenia zaproszenia do systemu. Do tekstu zaproszenia zostaną oczywiście dodane teksty z odnośnikami umożliwiającymi zalogowanie i resetowanie hasła.

| Zaproszenie może wysłać tylko użytkownik z uprawnieniami administratora systemu. Pozwala to na kontrolę nad tworzonymi użytkownikami. |

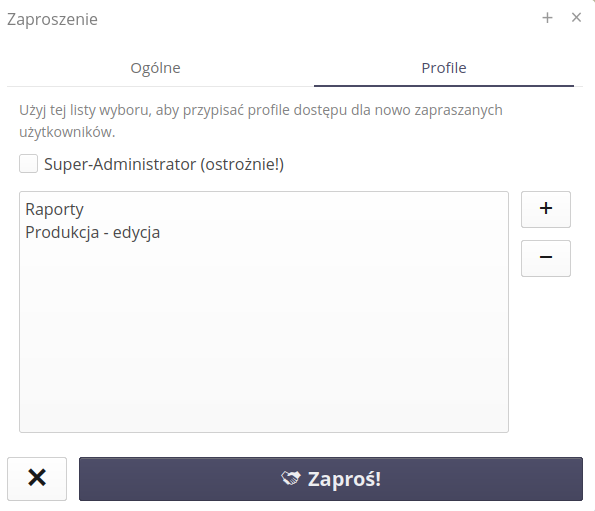

W przypadku, gdy zaproszenie dla zewnętrznych użytkowników tworzy osoba z uprawnieniami administratora systemu, to w formularzu zaproszenia można wskazać, które uprawnienia powinien posiadać użytkownik. W przypadku, gdy zaproszenie tworzy osoba z uprawnieniami użytkownika, to w formularzu zaproszenia nie ma możliwości wskazania uprawnień dla użytkownika. Uprawnienia wybieramy z dostępnych profili dostępu.

Co więcej, jeśli użytkownik ma uprawnienia super-administratora, to aktywna jest flaga nadania takich samych uprawnień dla zapraszanych użytkowników.

Dla użytkowników, którzy posiadają uprawnienie do edycji użytkowników pojawia się, podczas zapraszania, dodatkowa zakładka pozwalająca na określenie profili dostępu dla użytkowników. Jeśli użytkownik jest super-administratorem to może też nadać taką flagę nowo zapraszanym użytkownikom.

| Z mechanizmem dostępu należy się odnosić ze zrozumieniem i wiedzą o przypisanych uprawnieniach. W przeciwnym przypadku nowi użytkownicy otrzymają dostęp przekraczający ich domyślne uprawnienia. |

Zaprosić użytkowników możemy również z menu systemowego, które w dolnej części posiada wbudowaną akcję Zaproś, która otworzy to samo okno co akcja z sekcji konfiguracyjnej.

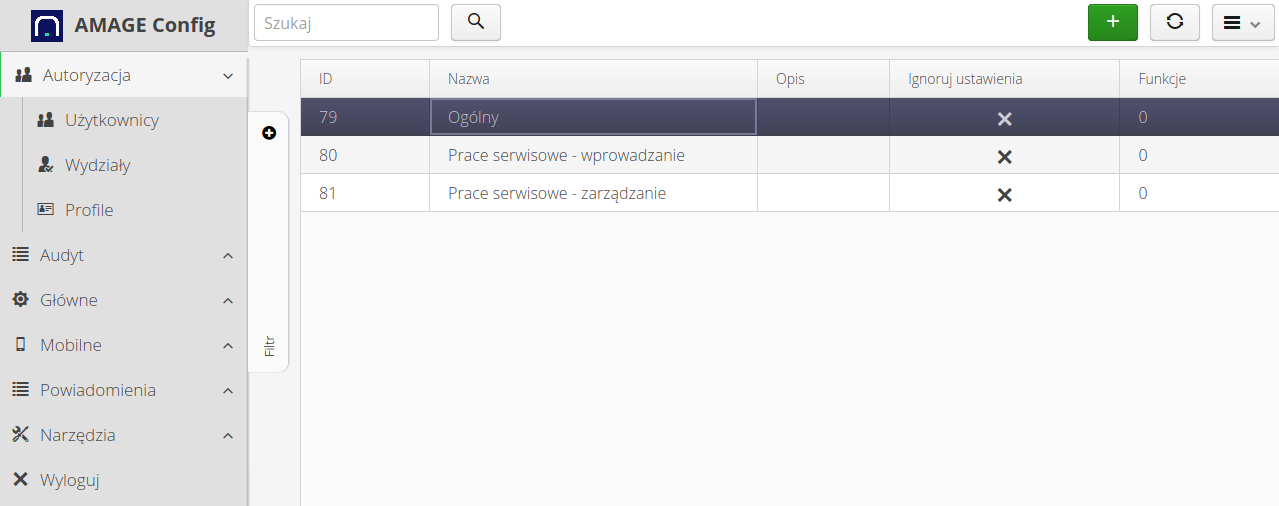

Profile dostępu

Profile dostępu stanowią centralny punkt nadawania uprawnień do poszczególnych sekcji i funkcji systemu. Każdy użytkownik, który zostanie zalogowany do systemu podlega sprawdzeniu swoich uprawnień przez system profili. Jeśli użytkownik nie otrzymuje dostępu do danej grupy uprawnień to:

-

Poszczególne obszary nie są mu wyświetlane - jeśli nie ma dostępu do funkcji "Listuj dostawy", to nie zostanie mu przedstawiony link w głównym menu dotyczącym dostępu do sekcji Dostawy

-

Akcje w ramach danej sekcji systemu nie są możliwe do uruchomienia. Funkcje się pojawiają tj. jeśli użytkownik ma dostęp do sekcji Dostawy to będzie mógł wyświetlić dokumenty dostaw. Pojawią się mu w menu kontekstowym akcje, przyciski będą aktywne. Natomiast jeśli nie będzie miał uprawnień np. do dodania nowej dostawy, to po wyborze przycisku (+) otrzyma komunikat o braku uprawnień do wykonania takiej czynności.

| Powyższe nie dotyczy użytkowników, którzy mają włączoną flagę "Super-Administratora". Z założenia taka flaga pomija sprawdzenie profili dostępu. Pozwala to na bezproblemowy dostęp do pełnego interfejsu systemu np. w celu określenia praw dostępu dla pozostałych użytkowników. Nie należy nadużywać tej flagi użytkownika. |

Po wejściu do sekcji profili dostępu wyświetlana jest lista profili oraz informacje o ilości funkcji zdefiniowanych w danym profilu.

Edycja/dostanie profilu pozwala na określenie listy funkcji, które są dozwolone w danym profilu.

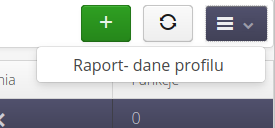

Menu kontekstowe listy profili pozwala na dostęp do wybranych funkcji dotyczących wszystkich profili dostępu.

-

Raport - dane profilu - pozwala na wygenerowanie raportu zbiorczego z listą uprawnień nadanych na każdy z profili dostępu (listę funkcji, które dany profil ma aktywne)

Profile dostępu dodają się do siebie tj. funkcje, które są określone w różnych profilach dostępu są sumowane. Każdy użytkownik może posiadać wiele przyznanych profili dostępu i jest uprawnienia będą SUMĄ uprawnień z poszczególnych profili dostępu. Pozwala to na zdefiniowanie profili dostępu określając zestaw czynności np. "Zdarzenia serwisowe - przegląd", "Zdarzenia serwisowe - tworzenie i edycja" a następnie przydzielenie takich profili dostępu do wybranych użytkowników. Pozwala to na łatwe określenie zestawu uprawnień dla użytkowników i ich elastyczną modyfikację.

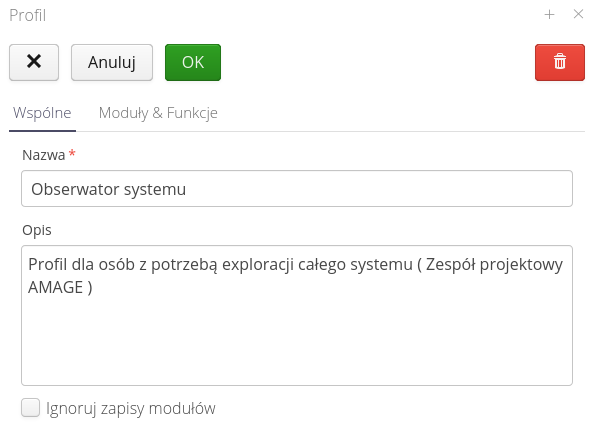

Dodanie profilu dostępu wyświetla okno edycyjne. We wspólnych danych określamy nazwę oraz opis profilu.

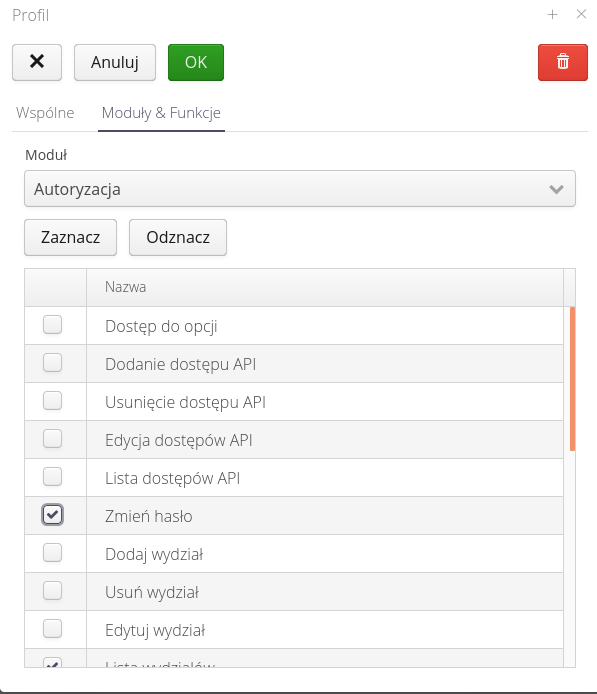

W zakładce Moduły i funkcje określamy listę uprawnień z podziałem na poszczególne moduły. Aby określić wybraną funkcję, należy wybrać moduł a następnie za pomocą fiszek określić, które funkcje dopuszcza dany profil dostępu.

Funkcje są podzielone na moduły. Tylko aktywne moduły w systemie są widoczne dla definiującego profil dostępu. Listy dzielą się zwykle na operacje: podglądu danych, utworzenia nowego rekordu, edycji istniejącego rekordu oraz usunięcia rekordu. Dodatkowo pojawiają się funkcje specyficzne dla poszczególnych modułów, dla których zdecydowano o wydzieleniu uprawnień, tak aby można było lepiej kontrolować dostęp do wykonania tych funkcji.

| Aby sprawdzić uprawnienia definiowane w danym profilu najprościej do testów wykorzystać utworzonego użytkownika testowego, który posiada dany profil przydzielony oraz dodatkową sesję przeglądarki w trybie tzw. incognito. W taki sposób możemy za pomocą jednej przeglądarki logować się równocześnie jako dwóch różnych użytkowników. |

Zdarzenia i reakcje

Interfejs definicji zdarzeń, które są wynikiem zmian w danych w systemie. Mechanizm pozwala na elastyczne generowanie powiadomień email/notyfikacji w systemie z pełną kontrolą obsługi tych zdarzeń.

Mechanizm zdarzeń pozwala na konfigurowanie reakcji na występujące zdarzenia w systemie. Mechanizm zdarzeń działa na poziomie Obiektów. Operator systemu ma możliwość definicji zdarzeń na podstawowe operacje wykonywane na obiektach: Utworzenie, Modyfikacja, Usunięcie. Na podstawie tych podstawowych operacji może dodatkowo konfigurować czy system zareaguje na dane zdarzenie modyfikując skrypty sprawdzające. Pozwalają one na wprowadzenie dodatkowych warunków bazujących na danych konkretnego obiektu np. stan. Za pomocą skryptów modyfikujących użytkownik ma możliwość zmiany parametrów zdarzenia na podstawie danych pochodzących z obiektu np. wypełnienie listy adresatów email na podstawie parametrów obiektu np. przypisanej osoby do zdarzenia serwisowego.

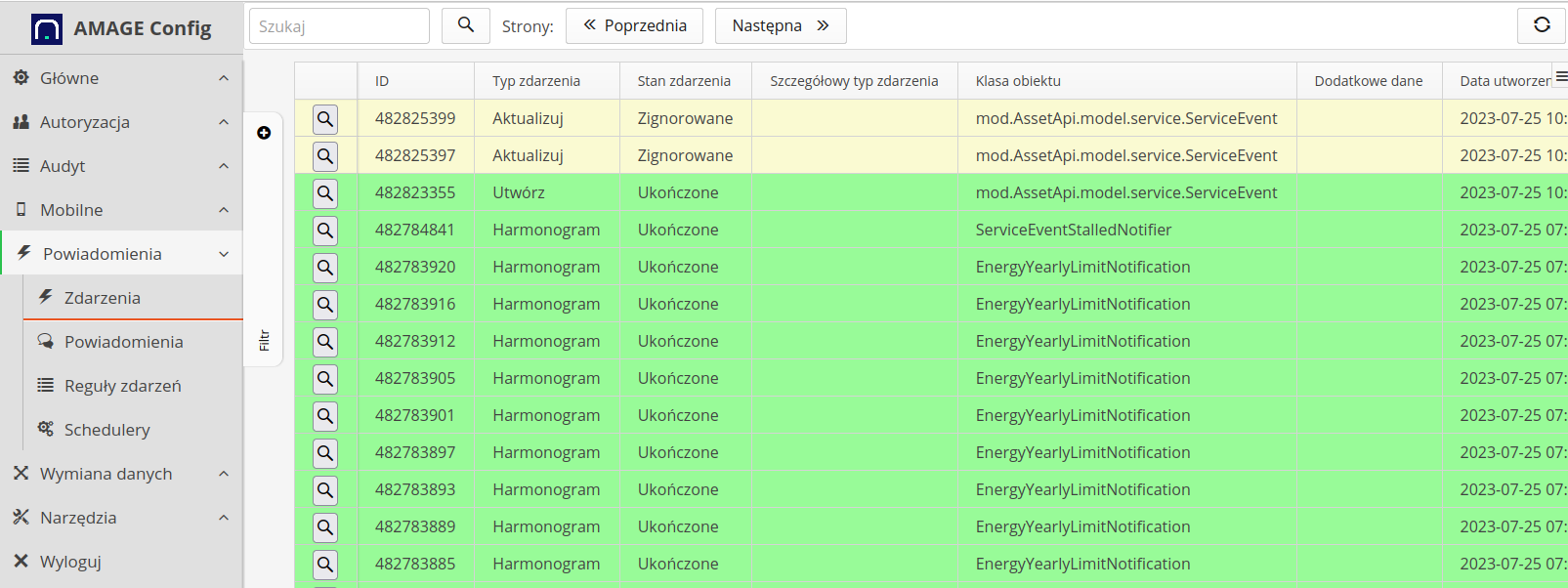

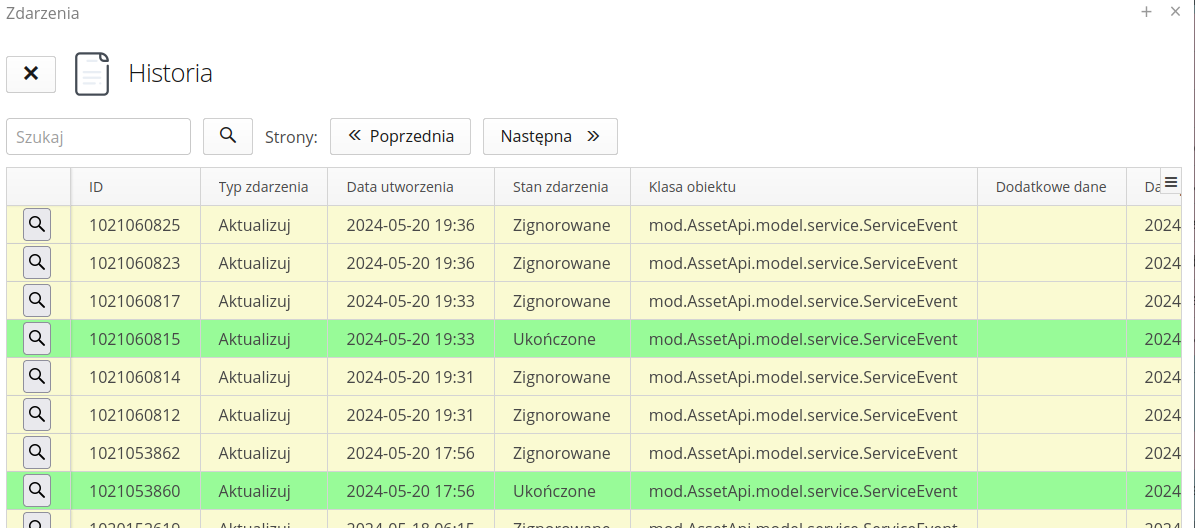

Lista zdarzeń pozwala na przeglądanie zrealizowanych obsług zdarzeń w systemie. Jeśli zostanie zdefiniowane zdarzenie dla obiektu, to wszystkie operacje na tym obiekcie będą analizowane przez system. Na podstawie konfiguracji zdarzenia system będzie obsługiwał dane zdarzenie (np. wyśle email) lub określi, że zdarzenie jest ignorowane (np. nie spełnia warunków skryptu sprawdzającego).

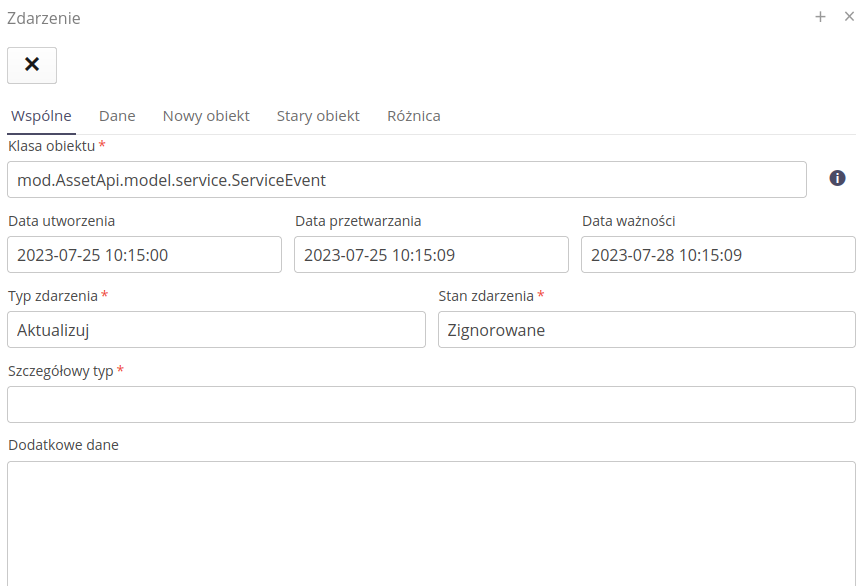

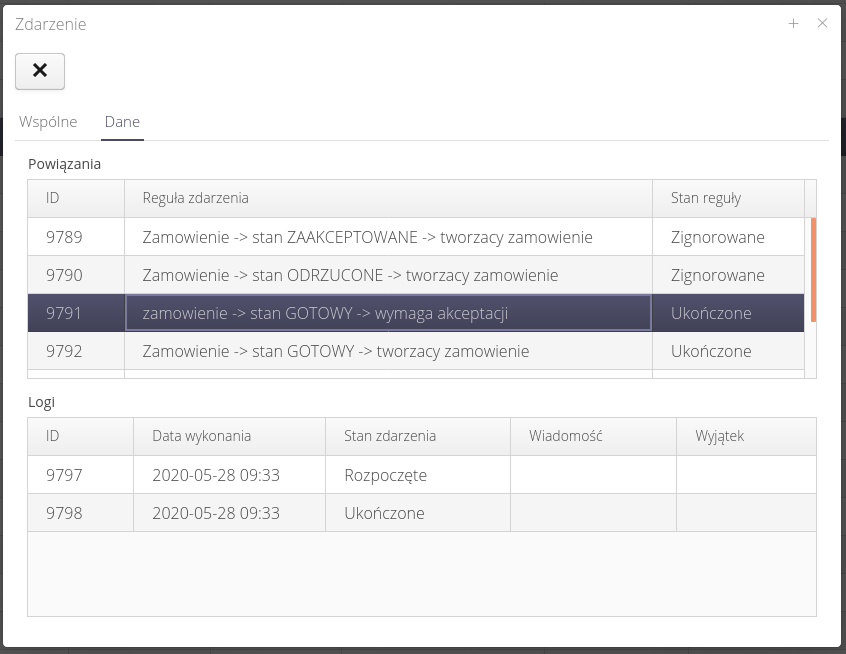

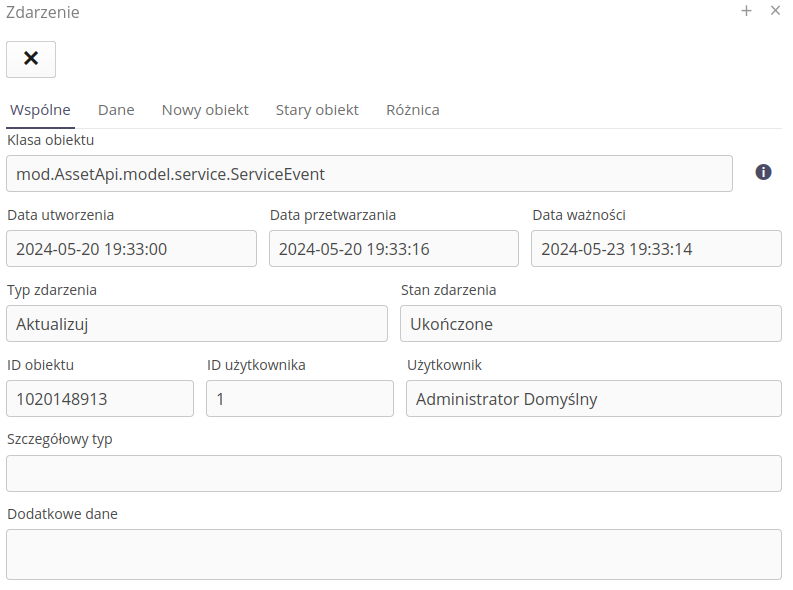

W liście zdarzeń przedstawiane są wszystkie zdarzenia i reakcję systemu na nie. Filtr pozwala na selektywne wyświetlanie danych. Aby zobaczyć szczegóły przetwarzania zdarzenia należy wybrać dowolne zdarzenie. System przedstawi szczegóły zdarzenia.

Szczegóły zdarzenia przedstawiają informacje dotyczące zdarzenia, daty utworzenia, przetworzenia przez system oraz datę ważności.

| Data ważności określa czas przez który system będzie przetwarzał dane zdarzenie np. zdarzenie wysłania komunikatu przez email, gdy serwer email nie jest dostępny. W takim przypadku system będzie ponawiał wykonanie tego zdarzenia aż do czasu ważności. Po tym czasie zdarzenie zostanie określone jako niewykonane. |

Po wyborze zakładki 'Dane' wyświetlane są poszczególne reakcje systemu na zdarzenie. Po wyborze poszczególnej akcji przedstawiane są logi w dolnej części okna np. informacje o wysyłce email.

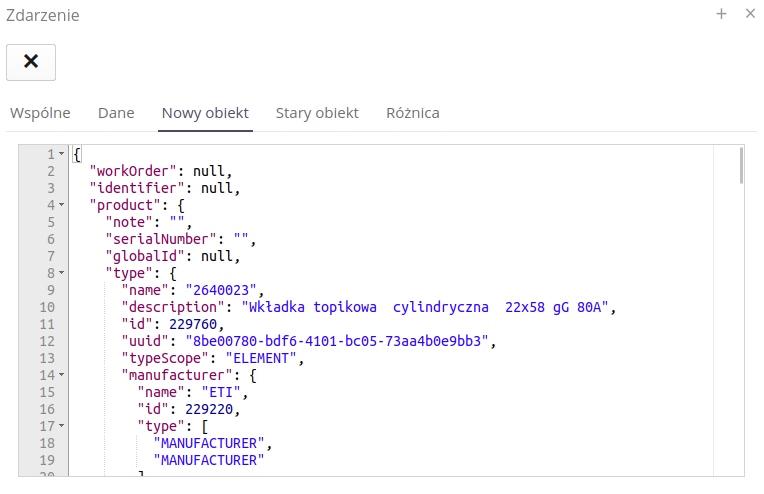

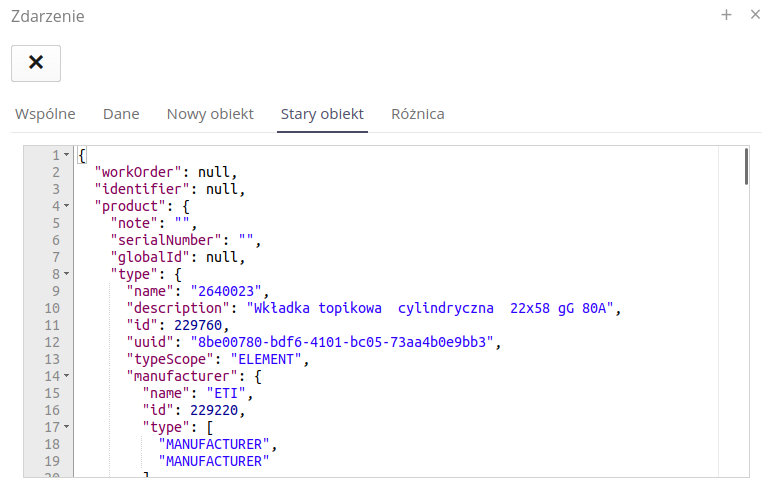

Za pomocą widoków nowego/starego obiektu możemy przeglądnąć strukturę zapisanych obiektów. Pokazywane są dane w formacie JSON.

W widoku Różnica pokazywane są różnice pomiędzy rekordami starym i nowym.

| Te dane można wykorzystać podczas tworzenia reguł zdarzeń. Rekordy pozwalają na dostęp do tych danych przedstawianych tutaj jako dane JSON. Można to wykorzystać w skryptach sprawdzających (np. sprawdzenie nazwy stanu zdarzenia serwisowego) lub w szablonach powiadomień (tytuł/treść emaila). |

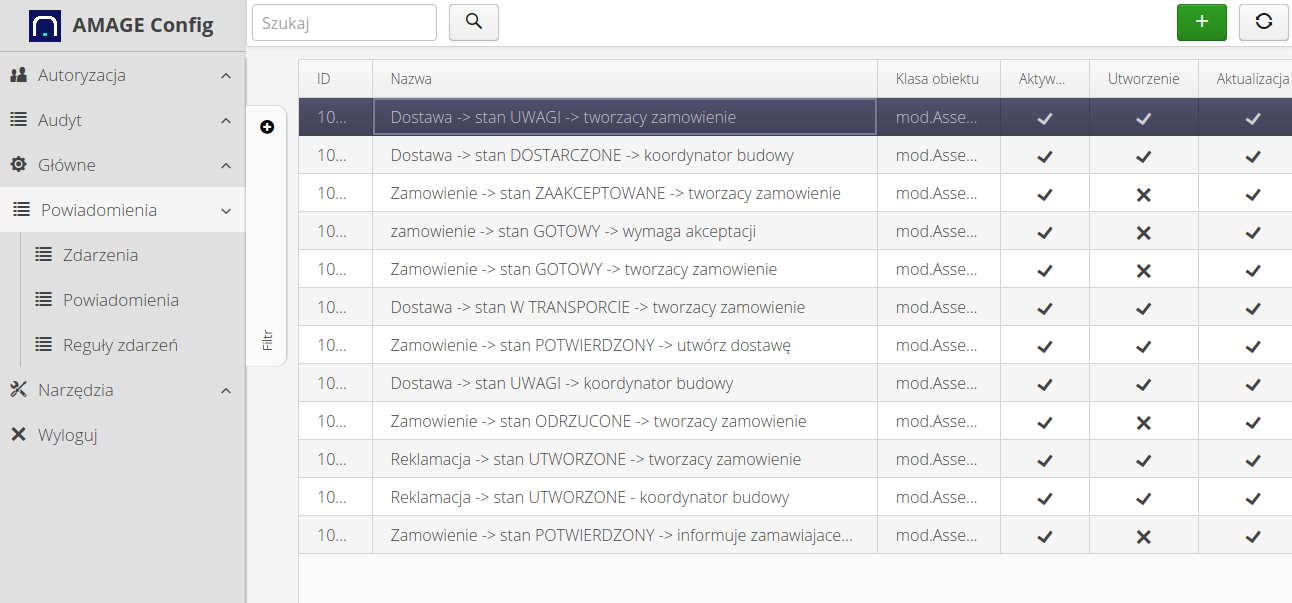

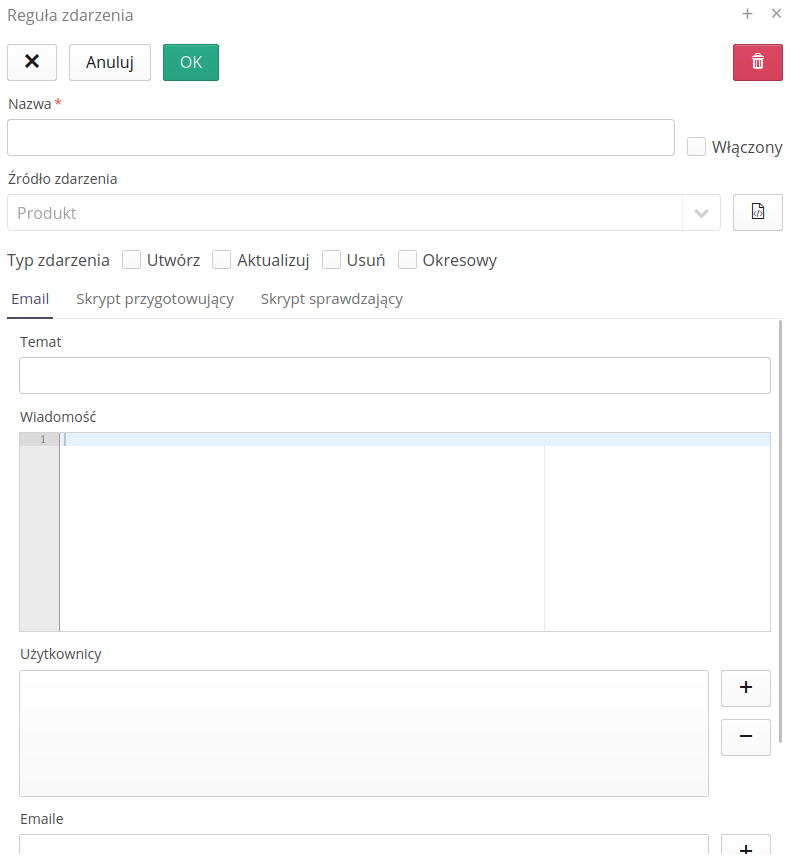

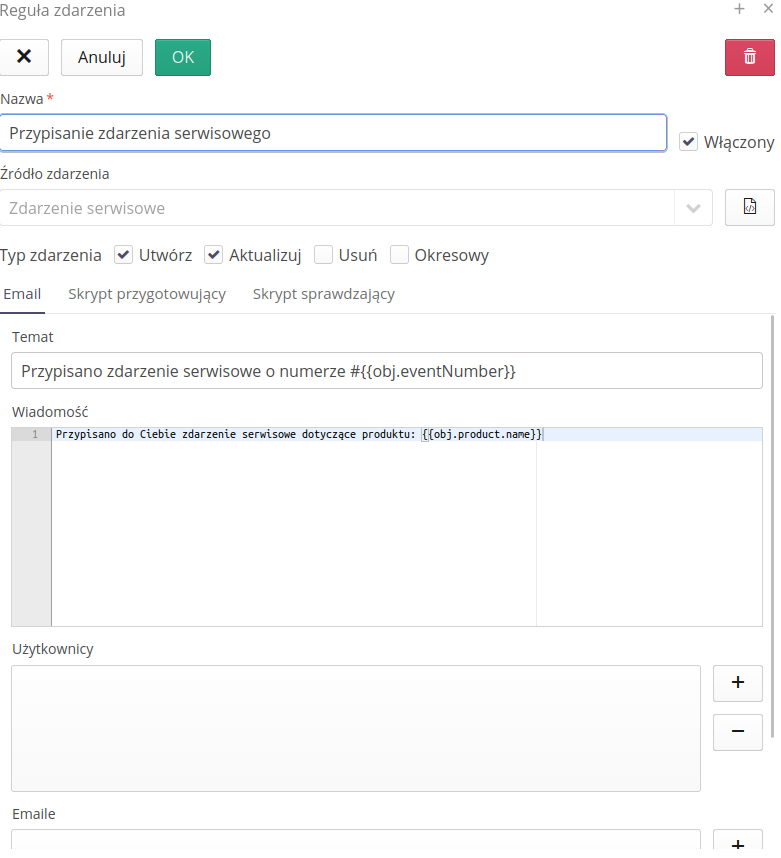

Reguły zdarzenia

Aby zdefiniować reakcję systemu na zdarzenia, należy wybrać sekcję 'Reguły zdarzeń'. Po jej wybraniu przedstawiana jest lista reguł zdarzeń, które zostały zdefiniowane w systemie. Dodanie nowej reguły następuje po wyborze przycisku (+).

Definicja reguły zdarzenia (lub jego edycja) jest podzielona na kilka sekcji. Definicja ogólna zdarzenia, edytor skryptu przygotowującego oraz edytor skryptu sprawdzającego.

W definicji reguły zdarzenia określamy nazwę widoczną dla operatora systemu, typ obiektu, którego dotyczy dane zdarzenie (który obiekt będzie przetwarzany przez daną regułę). Typ zdarzenia określa reakcję systemu na zdarzenie tj. czy akcja ma być wykonana gdy dany obiekt zostanie utworzony, zmieniony czy usunięty. Opcja 'Okresowe' dotyczy specjalnych reakcji zdarzeń okresowych wykorzystywanych przez schedulery.

| W polach tekstowych edytora można używać do formatowania specjalnego mechanizmu Markdown. Za jego pomocą można wygenerować klikalne linki, pogrubienia, listy itp. Wyszukaj dokumentację znakowania Markdown na sieci aby poznać jego możliwości. |

Dane podstawowe (zakładka 'Email') pozwalają na wprowadzenie informacji dotyczących podstawowych elementów wiadomości email takich jak tytuł, treść oraz stałe pola adresów email (z listy użytkowników lub lista stała dowolnych adresów).

W polach tekstowych można również wykorzystać dane z obiektów, które są przetwarzane. Wykorzystywana jest do tego notacja z podwójnym nawiasem {{}} nazwa_pola_obiektu. Aby poznać dozwolone pola skorzystaj z dokumentacji w portalu dokumentacji dotyczącej sekcji dostępnych zdarzeń i konfigurowania systemu.

|

| Adresy email mogą być modyfikowane przez skrypt przygotowujący, więc nie zawsze muszą być wprowadzane. Stałe adresy email mogą dotyczyć powiadomień, które zawsze wysyłane są do stałej listy adresatów. |

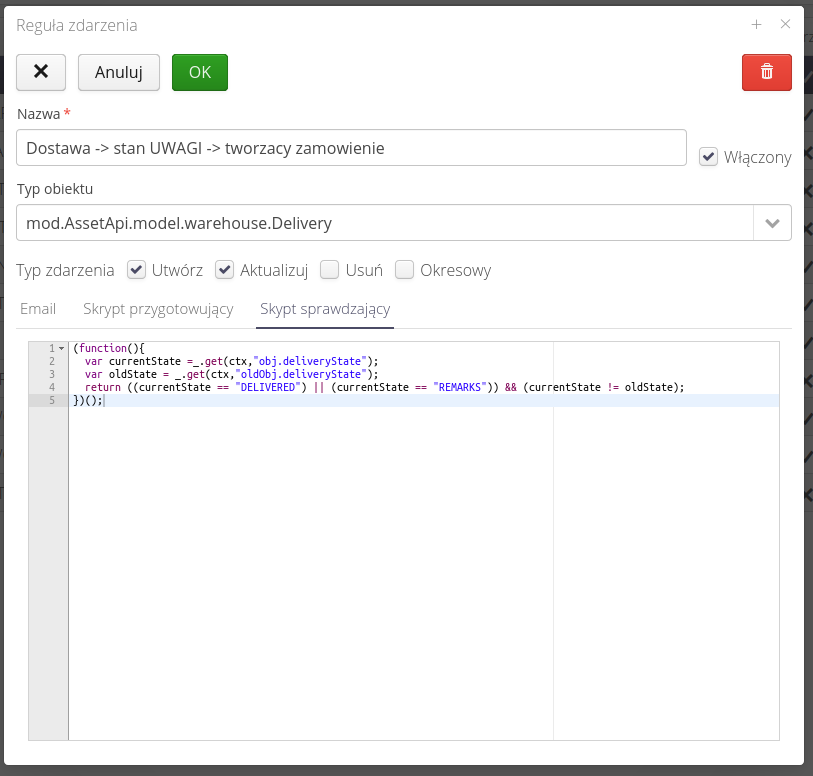

Skrypt sprawdzający pozwala na dodatkowe wyfiltrowanie zdarzeń nie tylko na podstawie ich typu (utworzenie, edycja, usunięcie). Edytor pozwala na wprowadzenie notacji JavaScript, która może na podstawie własności pól obiektu zdecydować, czy skrypt ma być wykonany czy nie. Szczegółowe dostępne pola opisane są w dokumentacji dostępnej na portalu dokumentacji. Za pomocą tych reguł możemy np. uzależnić wykonanie skryptu od konkretnego stanu zdarzenia serwisowego np. wysłać email tylko, jeśli zdarzenie zostanie rozwiązane.

| Funkcja sprawdzająca powinna ewaluować do wartości true/false. W przypadku gdy wartość sprawdzenia będzie miała wartość true, to zdarzenie zostanie wykonane. |

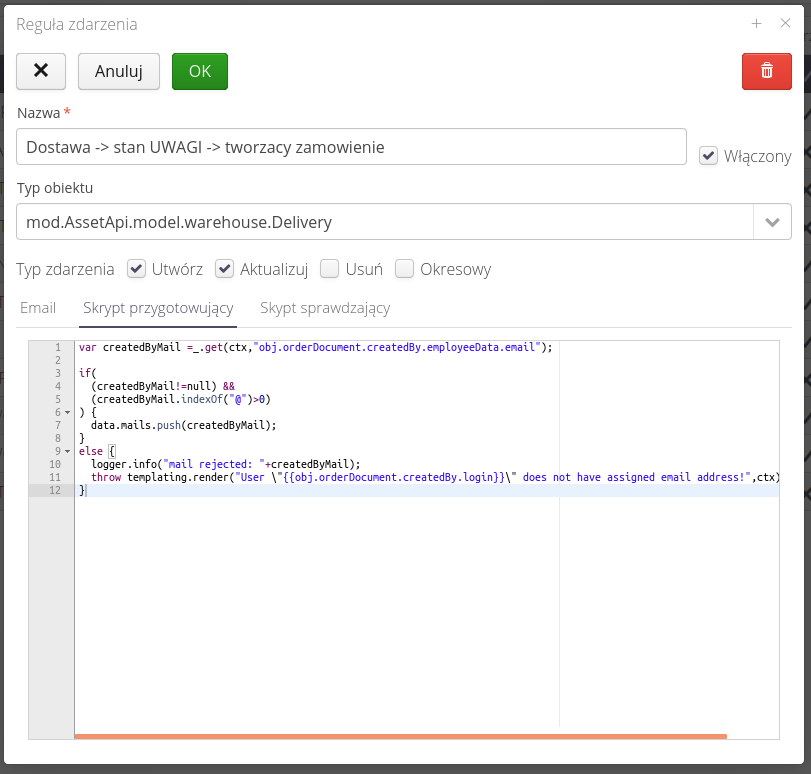

Skrypt przygotowujący pozwala na dodatkową modyfikację pól wiadomości. Może być wykorzystany do np. aktualizacji listy adresów email na podstawie danych konkretnego obiektu. Np. możemy wysłać email do osoby, która zgłosiła dane zdarzenie serwisowe, albo wysłać email do osoby, która utworzyła zamówienie, jeśli zamówienie zostało zaakceptowane (definiowane w skrypcie sprawdzającym).

| W celu poznania wszystkich możliwości edytorów oraz dostępnych pól obiektów należy odnieść się do dokumentacji szczegółowej na portalu dokumentacji. |

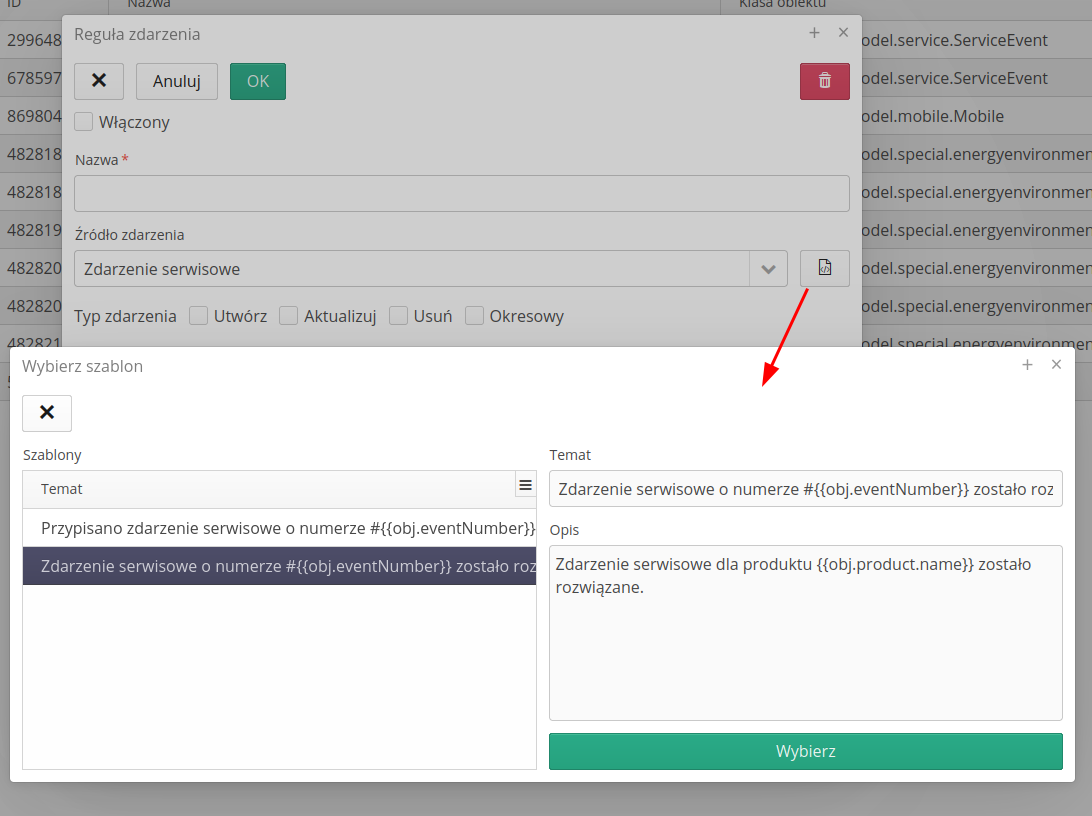

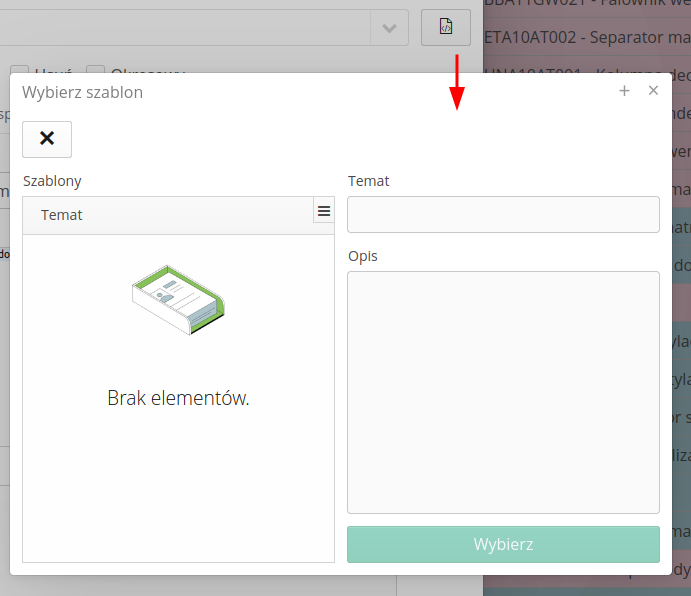

Szablony zdarzeń

W aplikacji dostępne jest archiwum szablonów zdarzeń, które są dostępne dla użytkownika. Szablony zdarzeń pozwalają na szybkie i łatwe dodanie reguł zdarzeń do systemu. Szablony zawierają gotowe reguły zdarzeń, które można dostosować do własnych potrzeb. Po wybraniu przycisku w edytorze zdarzenia przechodzimy do listy szablonów. Po wybraniu przyciski Wybierz dany szablon zostaje wpisany do pól edytora.

Automatyzacja dla poszczególnych modułów

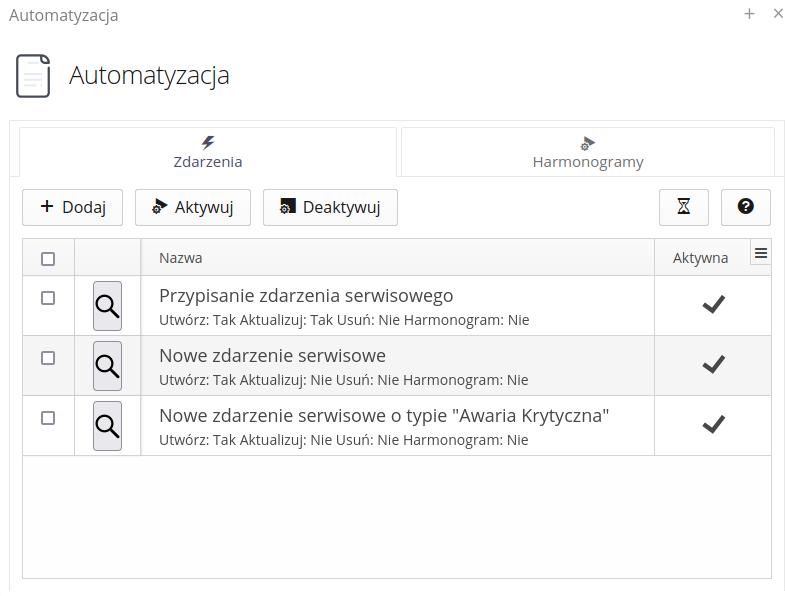

Widok zdarzeń w sekcji konfiguracyjnej pozwala na przegląd wszystkich zdarzeń zdefiniowanych w systemie przez wszystkich użytkowników. Natomiast dla każdego modułu został udostępniony widok, który pozwala na konfigurację zdarzeń oraz harmonogramów dla danego, określonego modułu funkcjonalnego. Jest to realizowane przez dedykowany przycisk w formie błyskawicy, który jest dostępny w głównych widokach modułów.

Za jego pomocą mamy możliwość dostępu do konfiguracji zdarzeń oraz harmonogramów dla danego modułu. W przypadku modułu 'Zdarzenia' dostępne są wszystkie zdarzenia zdefiniowane w systemie. W przypadku innych modułów dostępne są tylko zdarzenia zdefiniowane dla danego modułu.

| Aby użytkownik miał dostęp do konfiguracji poszczególnych elementów (harmonogramu lub zdarzeń) musi mieć odpowiednie uprawnienia. W przypadku braku uprawnień po wejściu do widoku będzie widoczny tylko element, który jest dostępny dla użytkownika. Oczywiście użytkownik musi również mieć uprawnienia do dostępu do danego modułu funkcjonalnego. |

Po wybraniu akcji automatyzacji wyświetlane jest okno, które pozwala na konfigurację poszczególnych elementów automatyzacji.

W widoku zdarzeń mamy możliwość dodania nowych zdarzeń oraz edycji zdarzeń już zdefiniowanych. Dostępne akcje w widoku zdarzeń to:

-

Dodaj - dodanie nowego zdarzenia

-

Aktywuj - aktywacja zdarzenia, tylko zdarzenie aktywne będzie przetwarzane przez system

-

Deaktywuj - deaktywacja zdarzenia, zdarzenie nie będzie przetwarzane przez system

-

Historia - podgląd historii zdarzeń z danego modułu. Pozwala na przeglądnięcie danych oraz dostępnych parametrów zdarzenia

-

Pomoc - dostęp do pomocy dotyczącej konfiguracji zdarzeń określonego modułu

Podgląd i edycja

Edycja lub utworzenie nowego zdarzenia wyświetla okno konfiguracji zdarzenia. W oknie konfiguracji zdarzenia mamy możliwość określenia podstawowych parametrów zdarzenia, takich jak nazwa, typ zdarzenia, okresowość oraz skrypty sprawdzające i przygotowujące. W przypadku tego widoku nie ma możliwości zmiany obiektu, który dotyczy zdarzenie. Obiekt jest zdefiniowany na poziomie modułu funkcjonalnego.

W widoku dostępny jest dodatkowy przycisk, umiejscowiono obok nazwy obiektu, który wyświetla dodatkowe okno z udostępnionymi przez AMAGE szablonami zdarzeń. Szablony pozwalają na wybranie i wprowadzenie reguł do edytorów skryptów sprawdzających i przygotowujących. Znacznie to ułatwia pierwsze korzystanie z modułu i zdarzeń.

Po zapisaniu zdarzenia, jeśli jest aktywne, następuje automatyczne aktywowanie zdarzeń i system reaguje na nowe rejestracje zdarzeń.

Logowanie operacji i podgląd

Aby umożliwić pełny podgląd zdarzeń, które są rejestrowane w systemie, dostępny jest widok logowania operacji. W historii zdarzeń pojawiają się wszystkie zdarzenia, które zostały zarejestrowane w systemie. Dostępne są informacje o zdarzeniu, dacie utworzenia, dacie przetworzenia oraz dacie ważności. Status zdarzenia określa, czy zdarzenie zostało zignorowane, tzn. nie ma do niego reguł, czy zostało wykonane i jego status końcowy.

W szczegółach zdarzenia dostępne są informacje o zdarzeniu, dacie utworzenia, dacie przetworzenia oraz dacie ważności. W zakładce 'Dane' dostępne są informacje o starym i nowym obiekcie, różnica między nimi oraz dane w formacie JSON. Za pomocą tych danych mamy możliwość przeglądnięcia dostępnych pól w rekordach i odpowiednie ich wykorzystanie w skryptach.

Szczegółowe informacje o działaniu automatów i zdarzeń dostępne są w logach. Za pomocą przeglądarki logów mamy możliwość podglądu operacji automatów i postępu w przetwarzaniu zdarzeń.

Szczegółowy podgląd logów pozwala na przeglądanie logów zdarzeń, które zostały zarejestrowane w systemie.

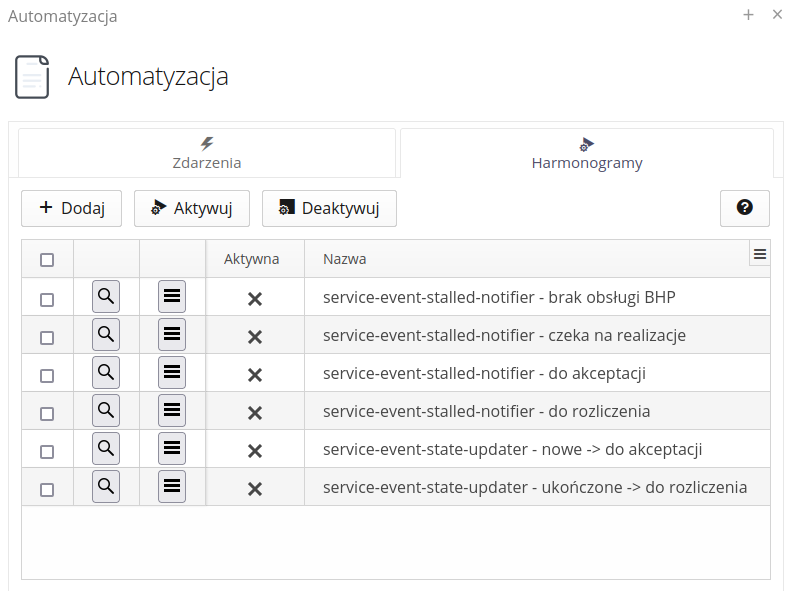

Schedulery

Schedulery to sekcja systemu odpowiedzialna za definiowanie działań automatycznych, które realizują czynności bez obecności użytkownika. Przykładem takich działań jest np. automatyczne generowanie raportów, przesyłanie informacji pomiędzy użytkownikami wraz z operacjami na systemie, automatyczne generowanie inspekcji na podstawie wykonanych czynności nadzoru itp.

Każdy z takich schedulerów posiada własną możliwość konfiguracji. Każdy z nich może być również uruchamiany wielokrotnie z różnymi parametrami i o dowolnym okresie powtarzania.

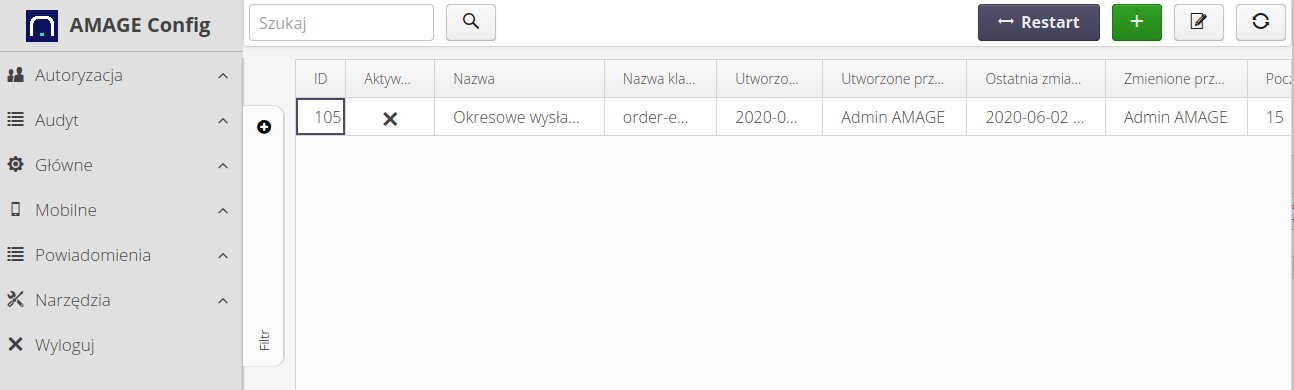

Aby zobaczyć listę wszystkich zdefiniowanych schedulerów w systemie i kontrolować ich działanie wybieramy sekcję konfiguracji Schedulery. W początkowym widoku pojawia się lista wszystkich zdefiniowanych schedulerów.

Lista zawiera informacje o wszystkich schedulerach, które są utworzone. Aby utworzyć nowy automat, należy wybrać przycisk (+). Edycja wybranego schedulera realizowana jest przez dedykowany przycisk edycji schedulera. Przycisk Restart powoduje ponowne wczytanie wszystkich konfiguracji przez koordynatora schedulerów.

| Przy każdej zmianie konfiguracji schedulerów należy po zakończeniu wszystkich czynności wybrać przycisk Restart. To pozwoli przekazać informację koordynatorowi schedulerów, który działa cały czas w tle, aby odczytał konfigurację poszczególnych elementów na nowo. |

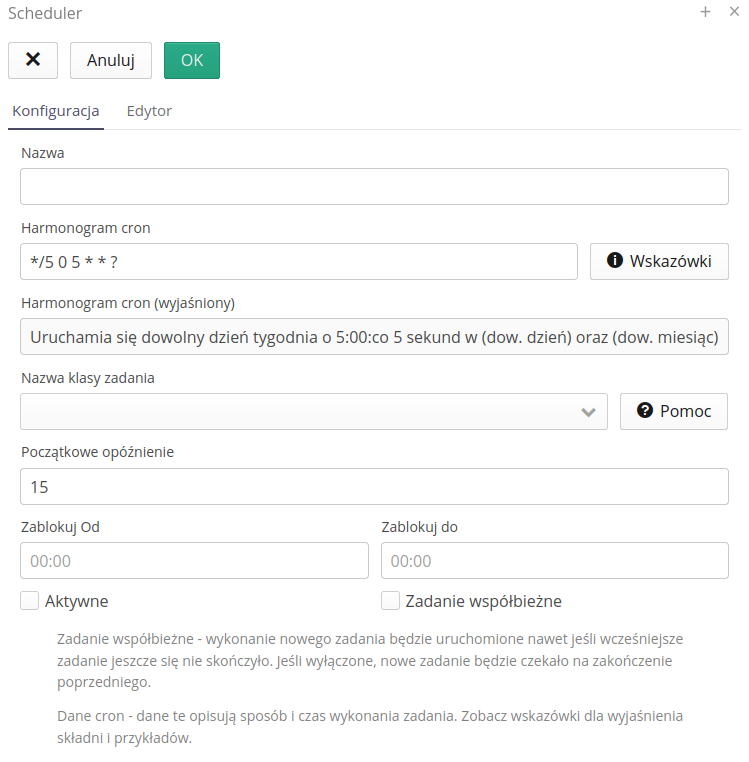

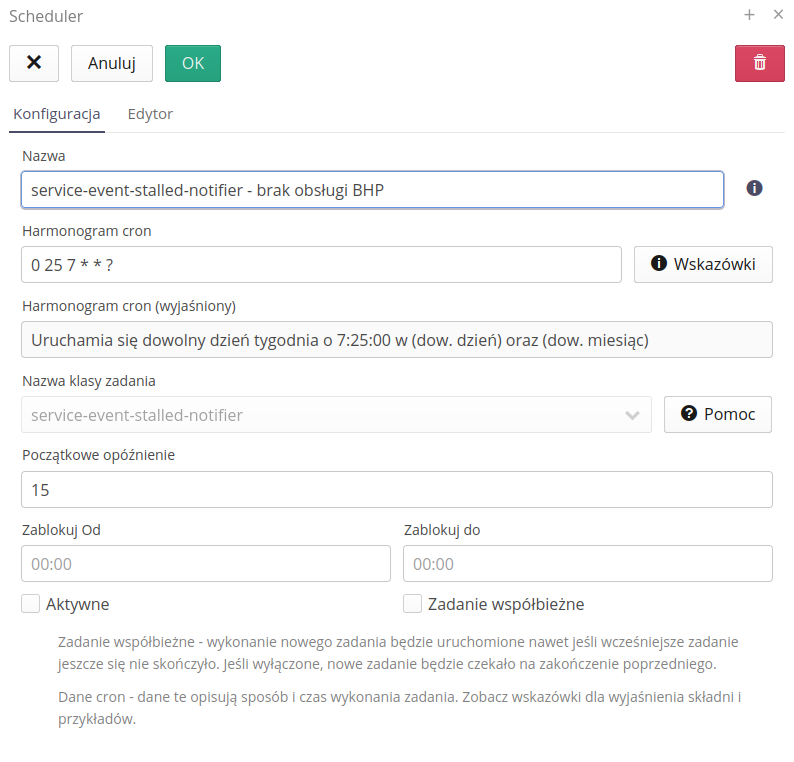

Definicja schedulera/jego edycja polega na otwarciu okna edytora. Pozwala on na określenie najważniejszych informacji o tym automacie. Jest on podzielony na dwie sekcje. Pierwsza z nich określa podstawowe parametry automatu. Druga to konfiguracja specyficzna dla wybranego automatu.

Dostępne opcje ogólne:

-

Nazwa - nazwa dostępna dla użytkownika

-

Harmonogram cron - harmonogram, co jaki czas będzie dany automat uruchamiany. Definiowane jest to za pomocą semantyki aplikacji CRON z bardzo szeroką możliwością dostosowania np. co 5 minut, o 6:15 każdego dnia, co drugi dzień tygodnia itp. Szczegóły i przykłady dostępne są po wybraniu przycisku Pomoc przy tej sekcji.

-

Harmonogram cron (wyjaśniony) - ze względu na format CRON, nie zawsze każdy użytkownik potrafi go zdefiniować. Dlatego dostępna jest opcja wyjaśnienia harmonogramu. Automatycznie po wprowadzeniu reguły CRON system przetwarza jej format do formatu zrozumiałego dla użytkownika. W przypadku błędnej reguły CRON system zwraca błąd i ułatwia szybkie poprawienie reguły. System stara się opisać szczegółowo poszczególne zapisy i wykrywa większość błędów w zapisie CRON.

-

Nazwa klasy zadania - wybór automatu. Szkielet działania automatu definiowany jest przez programistów AMAGE. Lista dostępnych automatów i ich pełnej dokumentacji jest dostępna w Portalu Pomocy w sekcji Jak Zrobić. Skrócona dokumentacja dostępna jest poprzez przycisk Pokaż w tej samej linii. Wybór przycisku Kopiuj przeniesie przykładową konfigurację do edytora przyśpieszając pierwsze użycie

-

Początkowe opóźnienie - definiuje ile automat ma zaczekać po restarcie koordynatora schedulerów aby się uruchomić. Przydatne w przypadku, gdy nie chcemy aby dany automat uruchamiał się od razu po starcie aplikacji (np. po restarcie serwera, gdy nie są gotowe inne elementy np. połączenia sieciowe)

-

Aktywne - flaga aktywności schedulera. Jeśli jest wyłączona to automat będzie aktywny i wykonywany. Wyłączenie go deaktywuje. UWAGA. Należy pamiętać o restarcie koordynatora schedulerów !

-

Zadanie współbieżne - włączenie pozwala na wiele równolegle działających automatów tej konfiguracji. Jeśli wykonanie danego automatu trwa np. 1 minutę (długotrwałe operacje, generacja danych itp.) to jeśli mamy wyłączoną tą flagę oraz ustawiony harmonogram działania co 30 sekund to system NIE pozwoli na działania równolegle dwóch instancji i zaczeka na zakończenie jednej nim uruchomi kolejną (czas generacji 1 minuta, okres uruchamiania 30 sekund). Jeśli flaga będzie włączona to system uruchomi równolegle dwie instancje tego schedulera, które mogą (ale nie muszą) na siebie wpływać.

-

Zablokuj od oraz zablokuj do - możliwość określenia godzin, w których automat nie będzie działał. Może to być przydatne gdy w określonych godzinach nocnych systemy do których chcemy się skomunikować są niedostępne (np. kopie bezpieczeństwa, restarty itp.). Taka opcja pozwala uniknąć niepotrzebnych prób komunikacji i pojawiania się błędów połączeń.

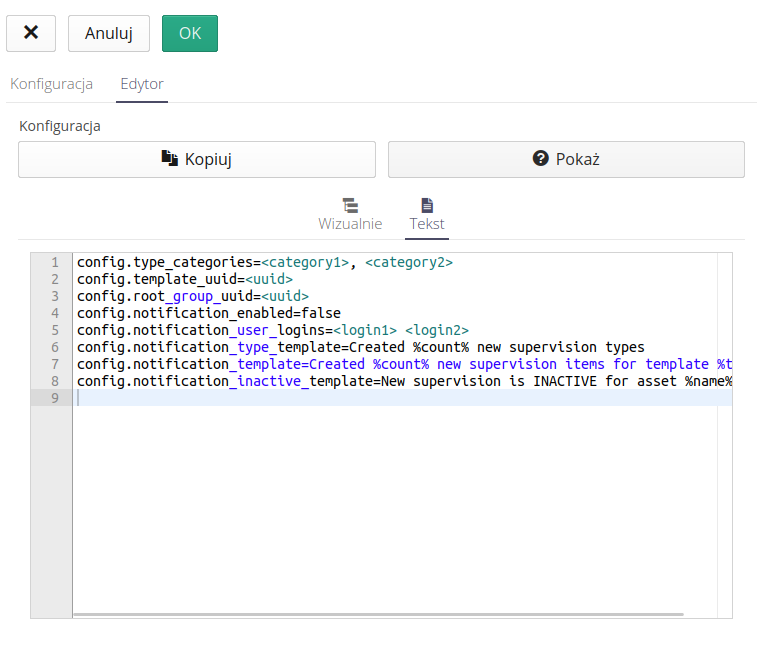

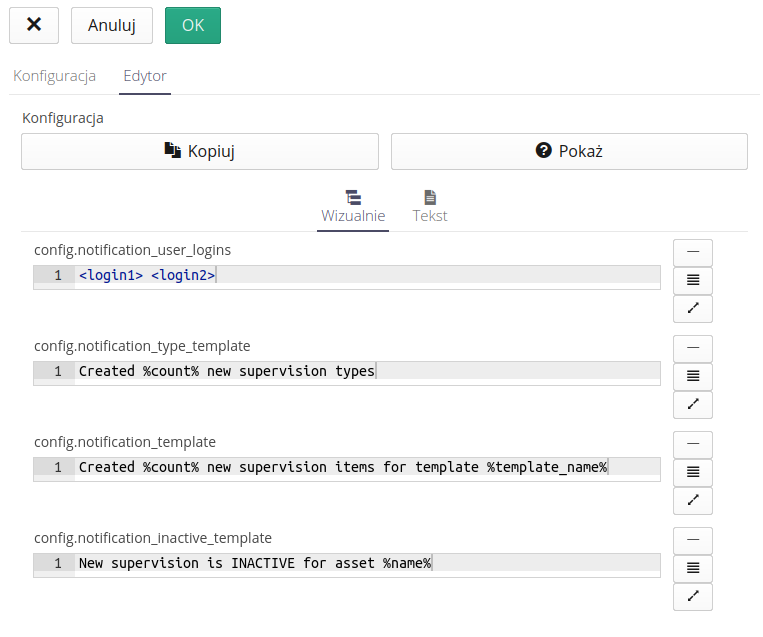

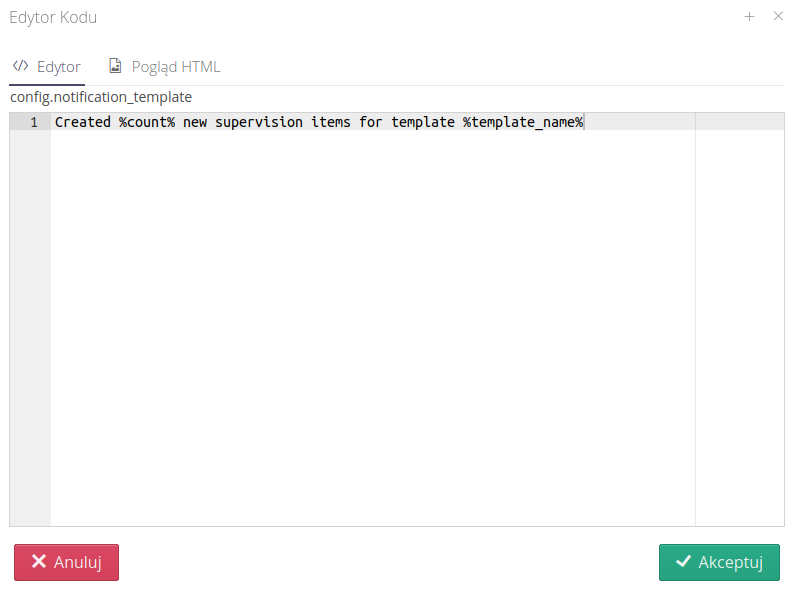

Edytor - edytor konfiguracji. W nim definiujemy dodatkowe dane, parametry dla automatu. Po wybraniu odpowiedniego automatu system konfiguruje te dane. Dostępne są one w dwóch formach. Edytora tekstowego z dowolnym sposobem wpisywania wszystkich parametrów.

oraz edytorem wizualnym, w którym każda opcja posiada własny edytor danych.

Przyciski przy każdym elemencie pozwalają na wybranie odpowiedniego pola edycyjnego lub otwarcia edytora z podświetlaniem składni markup oraz podglądem wyniku w formie HTML.

Taka edycja znacznie ułatwia edytowanie pól, które mogą zawierać dużo tekstu oraz znaki nowych linii np. teksty treści email lub podobna opcja automatu. Za pomocą takiego edytora możemy wizualnie edytować parametry i od razu podglądać wynik, jaki system wygeneruje z takiego formatowania.

Automatyzacja dla poszczególnych modułów

Widok harmonogramów w sekcji konfiguracyjnej pozwala na przegląd wszystkich harmonogramów zdefiniowanych w systemie przez wszystkich użytkowników. Natomiast dla każdego modułu został udostępniony widok, który pozwala na konfigurację zdarzeń oraz harmonogramów dla danego, określonego modułu funkcjonalnego. Jest to realizowane przez dedykowany przycisk w formie błyskawicy, który jest dostępny w głównych widokach modułów.

Za jego pomocą mamy możliwość dostępu do konfiguracji zdarzeń oraz harmonogramów dla danego modułu. W przypadku modułu 'Harmonogramów' dostępne są wszystkie harmonogramy zdefiniowane w systemie. W przypadku innych modułów dostępne są tylko zdarzenia zdefiniowane dla danego modułu.

| Aby użytkownik miał dostęp do konfiguracji poszczególnych elementów (harmonogramu lub zdarzeń) musi mieć odpowiednie uprawnienia. W przypadku braku uprawnień po wejściu do widoku będzie widoczny tylko element, który jest dostępny dla użytkownika. Oczywiście użytkownik musi również mieć uprawnienia do dostępu do danego modułu funkcjonalnego. |

Po wybraniu akcji automatyzacji wyświetlane jest okno, które pozwala na konfigurację poszczególnych elementów automatyzacji. Lista przedstawia wszystkie harmonogramy (schedulery) zdefiniowane w systemie. Tylko aktywne schedulery są przetwarzane przez automaty.

Dostępne akcje dla harmonogramów:

-

Dodaj - dodanie nowego harmonogramu

-

Aktywuj - aktywacja harmonogramu i rozpoczęcie jego wykonywania

-

Deaktywuj - deaktywacja harmonogramu i zatrzymanie jego wykonywania

-

Pomoc - dostęp do pomocy dla harmonogramu

Menu kontekstowe poszczególnych harmonogramów pozwala na dostęp do dodatkowych akcji:

-

Zrestartuj - restart harmonogramu tj. ponowne uruchomienie i wczytanie konfiguracji

-

Uruchom jeden raz - uruchomienie harmonogramu jednorazowo bez konieczności oczekiwania na wykonanie zgodnie z regułą czasową harmonogramu

| Utworzenie harmonogramu, jego edycja oraz aktywacja/deaktywacja powodują restart danego harmonogramu i wczytanie na nowo konfiguracji/danych. Natomiast jeśli nie chcemy czekać na automatyczne uruchomienie harmonogramu zgodnie z regułą czasową, to możemy wybrać akcję 'Uruchom jeden raz' i harmonogram zostanie uruchomiony jednorazowo. Ułatwia to testowanie i sprawdzanie poprawności konfiguracji. |

| Niektóre schedulery po wykonaniu operacji zapisują w pamięci systemu swój stan np. numer ostatnio przetworzonego dokumentu. W związku z tym uruchamianie wielokrotne jednorazowo takiego harmonogramu może powodować błędy w działaniu schedulera i np. brak dostaraczania danych (bo już te dane zostały przetworzone i zapisano o tym ślad w konfigurajci). W takich przypadkach należy zwrócić uwagę na konfigurację harmonogramu i zastosować odpowiednie zabezpieczenia. |

Logowanie operacji i podgląd

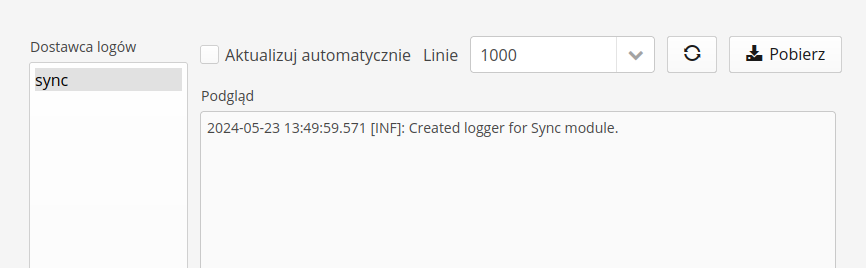

Szczegółowe informacje o działaniu automatów i zdarzeń dostępne są w logach. Za pomocą przeglądarki logów mamy możliwość podglądu operacji automatów i postępu w przetwarzaniu zdarzeń.

Szczegółowy podgląd logów pozwala na przeglądanie logów zdarzeń, które zostały zarejestrowane w systemie.

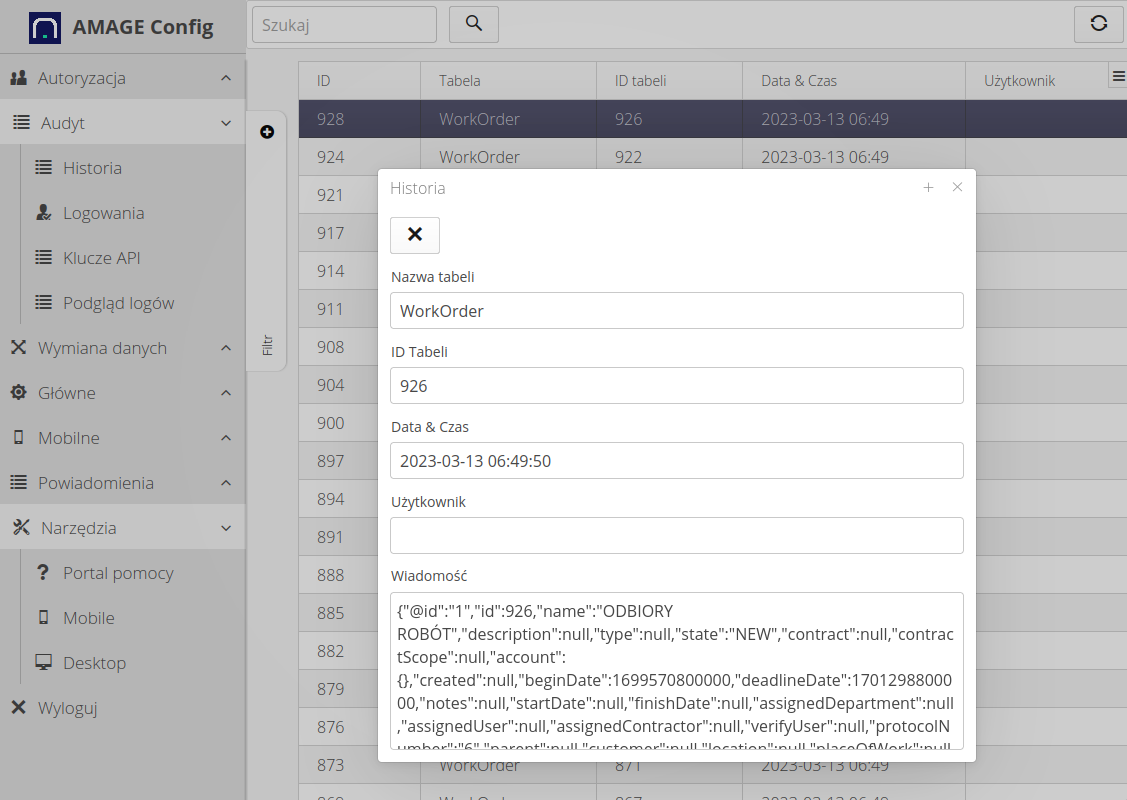

Interfejs dostępu do danych historycznych

Interfejs przedstawiający historię zmiany danych w tabelach systemu. Pozwala na analizę wsteczną danych zapisywanych/modyfikowanych w głównych obiektach systemu. Za jego pomocą możemy zobaczyć zrzut informacji o poszczególnych obiektach.

| Ze względu na ilość danych i ich retencję tylko kluczowe obiekty posiadają zapis danych historycznych. |

Przeglądarka logów systemów wewnętrznych

W systemie dostępna jest przeglądarka logów systemów wewnętrznych aplikacji. Aplikacja posiada kilka systemów, które w tle generują akcje i służą do automatyzacji pracy systemu. Te elementy to:

-

Scheduler/Automaty - czyli zdarzenia generowane zgodnie z ustalonym harmonogramem. Mogą to być integracje do zewnętrznych systemów, automaty przejścia zdarzeń serwisowych, pobieranie danych energetycznych z giełd energii itp.

-

Integracje - Końcówki integracji, które zajmują się przetwarzaniem dokumentów EDI, integrują się z zewnętrznymi bazami danych itp.

-

Zdarzenia - Automat reagujący na zmianę parametrów systemu np. zmianę jednego stanu zdarzenia serwisowego na inny.

Wszystkie w/w elementy można zdefiniować w odpowiednich sekcjach interfejsu konfiguracyjnego. Każdy z tych systemów generuje logi informujące o jego pracy oraz ewentualnych błędach/problemach przy przetwarzaniu.

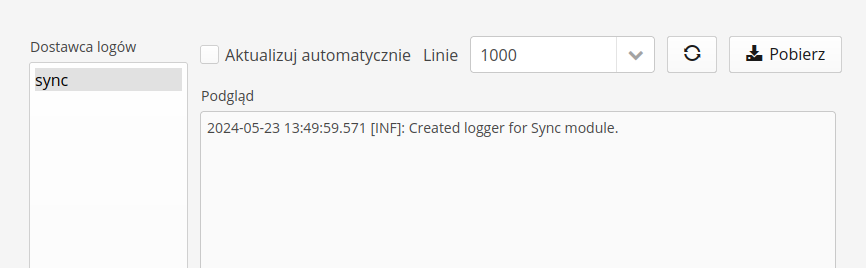

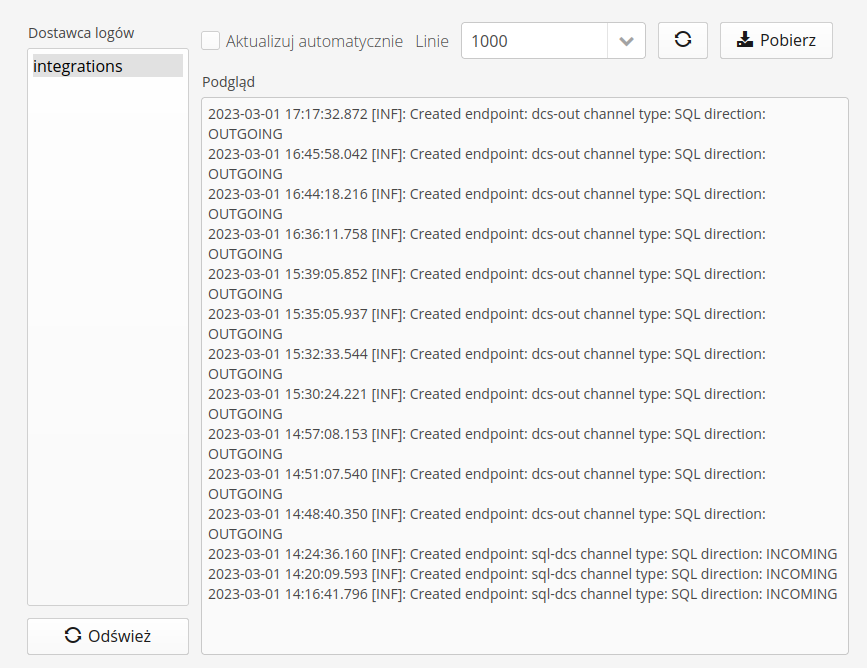

Za pomocą dostępnej tutaj przeglądarki logów mamy możliwość przeglądania logów, które generują te systemy. Aby do niego przejść należy wywołać akcję Podgląd logów z sekcji Audyt w konfiguracji.

Po przejściu pojawia się lista dostępnych logów, które możemy przeglądać/monitorować.

Lista logów

-

Integracje - dane z systemu integracji

-

Schedulery - dane z automatów harmonogramu

-

Eventy - dane z automatów reagujących na zmiany obiektów

| Nie wszystkie logi są dostępne w każdej instancji. W takich, w których niektóre systemy są wyłączone, nie pojawiają się logi z tego obszaru. |

Widok logów podzielony jest na dwie sekcje. Wybór strumienia logów oraz podgląd rzeczywisty danych.

W widoku poszczególnego strumienia logów mamy dostępne akcje:

-

Aktualizuj automatycznie - włączenie powoduje automatyczne odświeżanie strumienia logów

-

Linie - widoczne linie ze strumienia logów. Podajemy liczbę linii.

-

Akcja: odśwież - możliwość ręcznego odświeżenia strumienia logów

-

Akcja: pobierz - pobranie logów w formie pliku tekstowego

| Pobranie logów pobiera zawsze pełny dostępny strumień logów. Logi dla każdego strumienia po osiągnięciu określonego rozmiaru (10MB) są automatycznie zastępowane nowym strumieniem. |

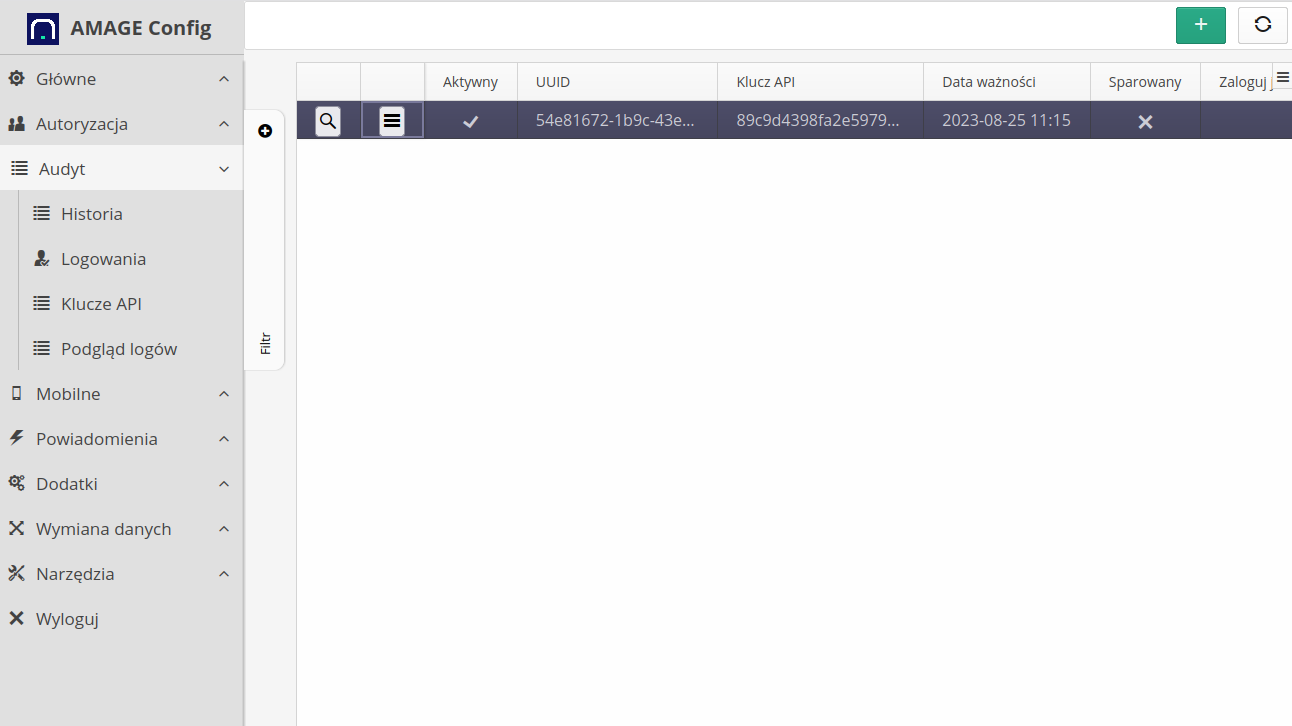

Interfejs zarządzania kluczami dostępu

Interfejs do zarządzania kluczami do dostępu do interfejsu WebService przez ogólne API programistyczne. Dokumentacja do interfejsu API dostępna jest w sekcji dokumentacji programistycznej. W tym miejscu zarządzamy kluczami API i je generujemy.

Wywołanie akcji przedstawia listę dostępnych kluczy API, informacje o części wartości kluczowych (klucz, UUID) oraz daty aktywności, generacji i ważności danego klucza.

| Klucz jest aktywny jeśli data ważności przekracza aktualną datę systemową. Dodatkowo w przypadku urządzeń mobilnych należy zwrócić uwagę na flagę "sparowany", która jest wykorzystywana w niektórych aplikacjach w procedurze parowania tj. po sparowaniu klucza nie ma możliwości ponownej aktywacji tego klucza na innym urządzeniu |

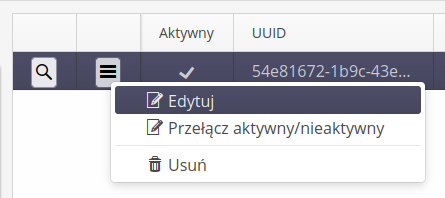

Dla każdego klucza API dostępne są akcje kontekstowe, które pozwalają na wykonanie edycji, usunięcia oraz szybkiej aktywacji/deaktywacji klucza.

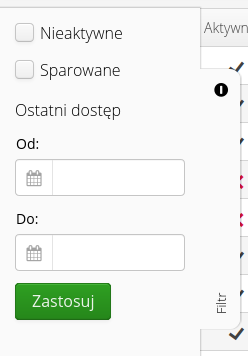

W liście dostępne są mechanizmy filtrowania, które pozwolą na wyświetlenie aktywnych lub nieaktywnych kluczy API

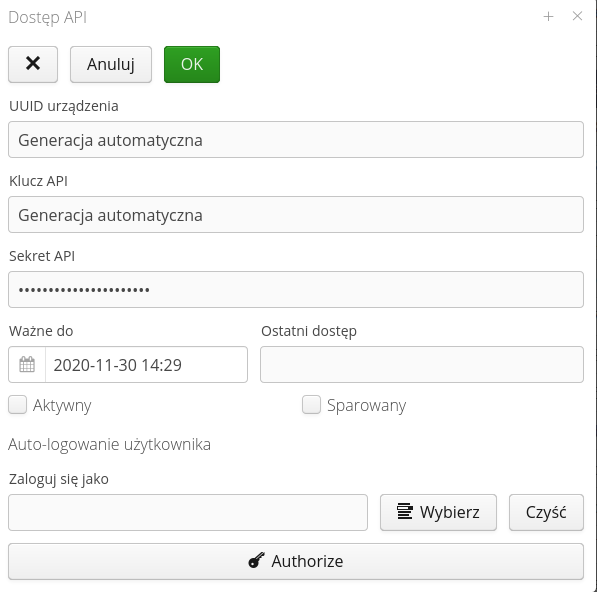

Dodanie nowego klucza

Klucz można dodać poprzez interfejs Web. Aby to wykonać, należy wybrać akcję przycisku (+). Wywołujemy w tym momencie okno dodawania nowego klucza.

Dane typu UUID urządzenia, klucz API i jego sekret zostaną wygenerowane automatycznie przez system podczas zapisywania nowego klucza. Użytkownik ma możliwość wprowadzenia dat ważności oraz flag informujących o aktywności klucza i jego sparowaniu.

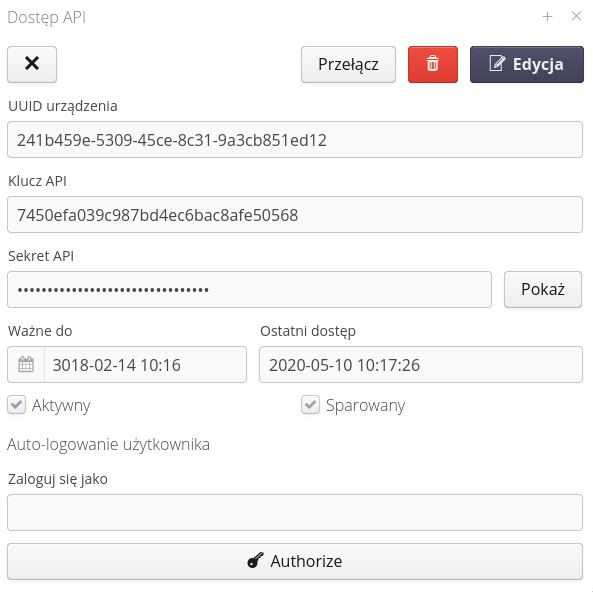

W przypadku edycji istniejącego klucza, po jego wybraniu na głównej liście wyświetla się okno z informacjami dotyczącymi klucza. Sekret API wyświetla się po wybraniu przycisku 'Pokaż'. Dodatkowo poprzez akcję Przełącz mamy możliwość zmiany daty ważności klucza co oznacza zmianę jego aktywności.

| Dokumentacja użycia klucza API oraz generacji podpisów do poszczególnych zapytań WebService zdefiniowana jest w dokumentacji programistycznej przekazywanej w momencie rozpoczęcia prac integracyjnych/wdrożeń systemu. |

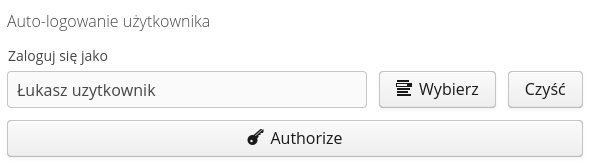

Auto-logowanie użytkownika

System umożliwia automatyczne zalogowane wybranego użytkownika na określonej przeglądarce. Pozwala to na udostępnienie części interfejsu systemu bez konieczności logowania np. w salach konferencyjnych, wizualizacjach, panelach dyspozytorskich.

| Mechanizm bazuje na informacji zapisywanej w pamięci przeglądarki internetowej. Odpowiednio przygotowane dane obejmujące informacje o kluczu API i sekretach zapisywane są w ciasteczkach (cookies) przeglądarki. |

Aby umożliwić takie logowanie, należy w widoku definicji wybranego klucza API zdefiniować użytkownika, który zostanie automatycznie zalogowany jeśli przeglądarka będzie posiadała odpowiednie dane autoryzujące. Wybór użytkownika definuje się w widoku klucza API.

| Nie można dodać/wykorzystać do autoryzacji użytkownika, który posiada uprawnienia Super-Administratora ze względu na to, iż taki użytkownik posiada wszystkie możliwe uprawnienia i pomijany jest mechanizm profili dostępu dla takiego użytkownika. |

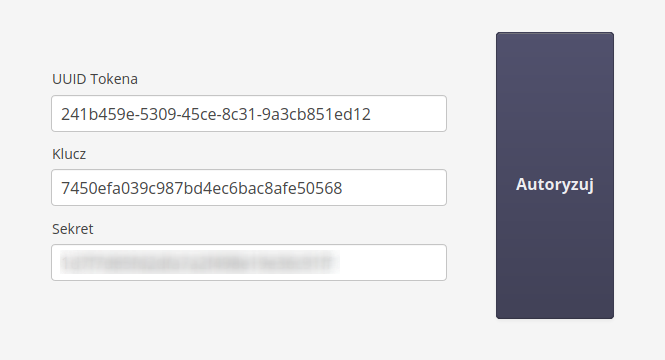

Po wybraniu i zapisaniu tych informacji można na przeglądarce, która będzie docelową przeglądarką internetową do automatycznego logowania, wybrać przycisk Authorize. System automatycznie przejdzie do widoku parowania klucza. Jeśli użytkownik posiada dostęp (jest zalogowany) to system ułatwia parowanie automatycznie przechodząć do okna parowania. Jeśli wykonujemy to ręcznie to należy przejść do adresu (w kontekście aplikacji) config#!apiaccess-token-entry.

Okno pozwala na wprowadzenie danych identyfikacyjnych klucza API i ich zatwierdzenie. Po zatwierdzeniu danych zostaje zapisane odpowiednio spreparowane ciasteczko w pamięci przeglądarki i od tego momentu aplikacja będzie automatycznie logowała wybranego użytkownika

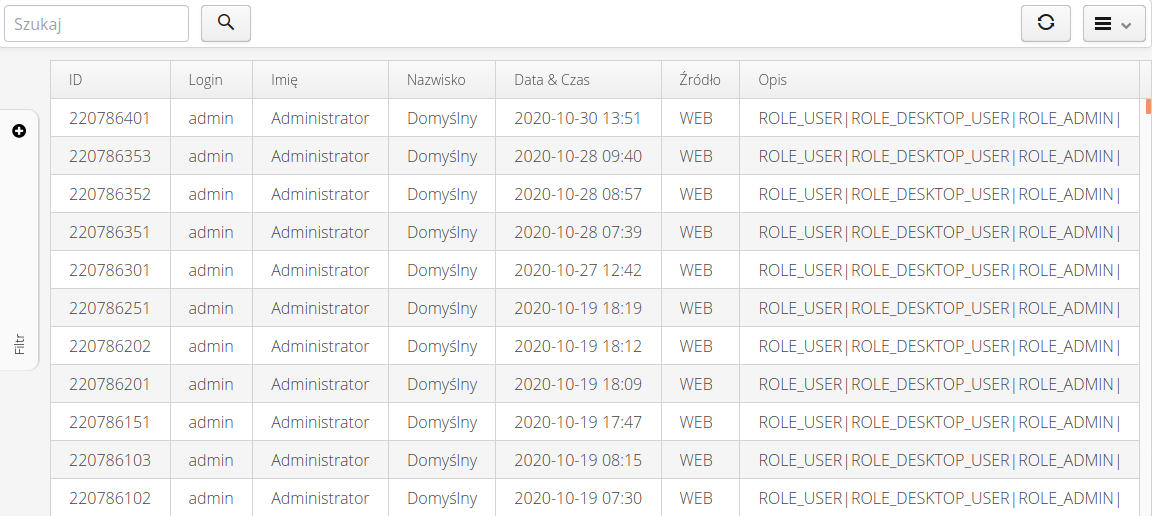

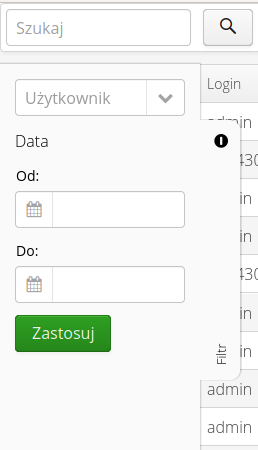

Lista wszystkich logowań do systemu

Lista wszystkich logowań pozwala przeglądać historię logowania wszystkich użytkowników w systemie. Lista pokazuje logowania do systemu za pomocą aplikacji Web (dowolny interfejs) oraz za pomocą aplikacji Legacy Desktop (instalowanej na komputerach). Kolumna 'źródło' określa za pomocą jakiego systemu użytkownik się logował do aplikacji.

Za pomocą filtru wyszukiwania można określić zakres dat lub określonego użytkownika dla widoku ogólnego.

| Lista logowania nie zawiera logowań do urządzeń mobilnych pracujących w trybie offline. Aplikacja Fx zwrotnie nie synchronizuje tych informacji. Logowania w trybie online natomiast są wyświetlane w tym widoku. |

Okno zawiera informacje o dacie logowania, użytkowniku, z jakiego źródła nastąpiło logowanie (aplikacja Web/Mobile, aplikacja instalowana na komputerach lub inne). Dodatkowo w kolumnie Opis pojawia się informacje jakie role posiada użytkownik:

-

ROLE_USER - użytkownik ma uprawnienia do logowania do interfejsu mobilnego

-

ROLE_DESKTOP_USER - użytkownik ma uprawnienia do logowania do interfejsu desktopowego aplikacji Web

-

ROLE_ADMIN - użytkownik ma uprawnienia do logowania do interfejsu konfiguracyjnego

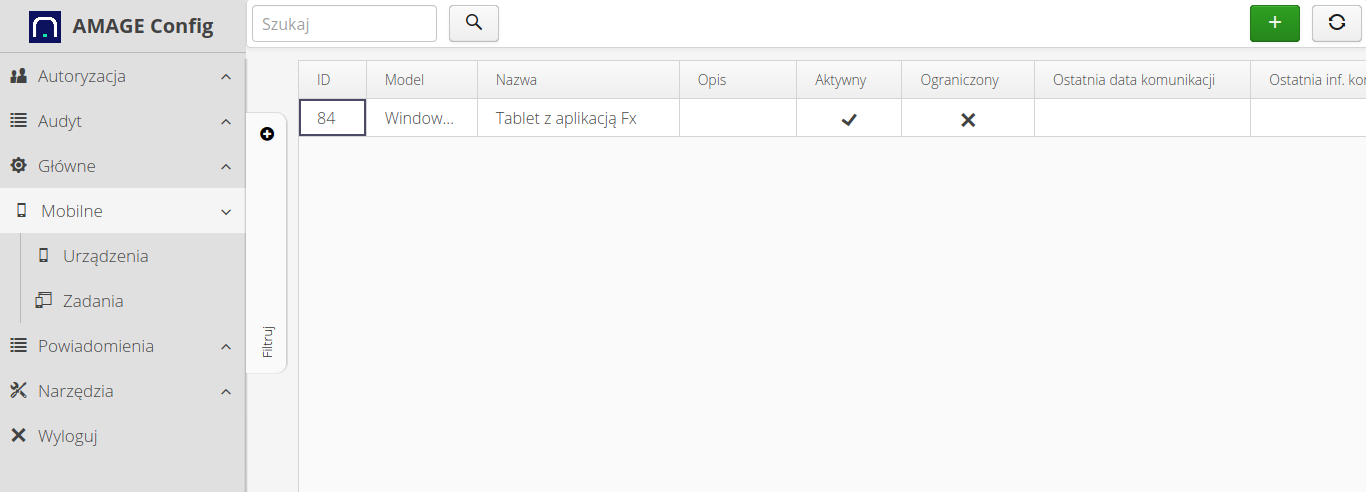

Dedykowane urządzenia mobilne

Definicja dedykowanych urządzeń mobilnych - urządzeń pracujących z aplikacją AMAGE Fx lub AMAGE CE na dedykowanych urządzeniach. Możliwość pracy w trybie offline. Lista urządzeń pozwala na definiowanie urządzeń i ich konfigurację.

Po wejściu do menu głównego konfiguracji Mobilne → Urządzenia przedstawiana jest lista wszystkich zdefiniowanych urządzeń mobilnych. Dodanie nowego urządzenia następuje poprzez wybranie akcji (+).

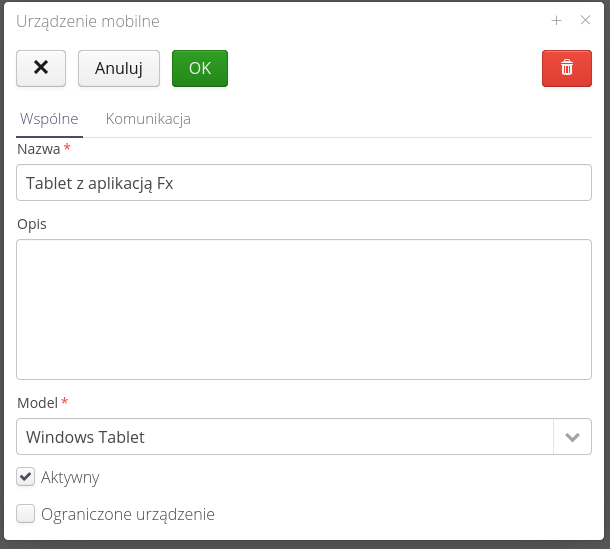

Definicja nowego urządzenia mobilnego pozwala na określenie jego parametrów oraz ustawień.

-

Nazwa - nazwa ogólna urządzenia widoczna w podsumowaniach

-

Opis - dodatkowy opis urządzenia np. właściciel itp.

-

Model - model urządzenia, który jest obsługiwany. W przypadku aplikacji AMAGE Fx wybieramy

Tablet Windows, w przypadku aplikacji PVD wybieramyAgregator danych -

Aktywny - czy urządzenie jest aktywne tj. czy akceptujemy komunikację z tego urządzenia

-

Ograniczone urządzenie - po włączeniu tej flagi, jedynie zadania mobilne, które jawnie zostały przypisane do tego urządzenia są przez niego widoczne.

| Flaga ograniczonego urządzenia ma na celu umożliwienie określenia szczegółowego zadania mobilnego wraz z wycinkiem danych, które są synchronizowane dla tego urządzenia. Ma to sens, w przypadku urządzeń, które są przekazywane np. podwykonawcom lub kontrahentom do realizacji określonych czynności np. inspekcji. W tym przypadku zapewniamy, że dane urządzenie mobilne dostanie tylko te informacje, które mu przydzielimy. |

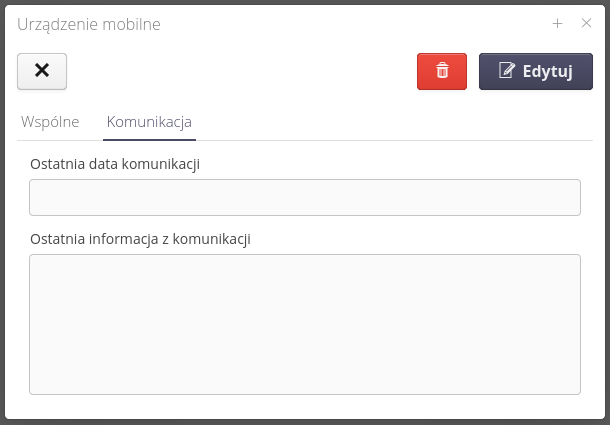

Zakładka informacji techniczne przechowuje informacje z aplikacji PVD dotyczące ostatniej daty komunikacji oraz ostatniej informacji dotyczącej komunikacji z tym urządzeniem. Ułatwia to ewentualną diagnostykę.

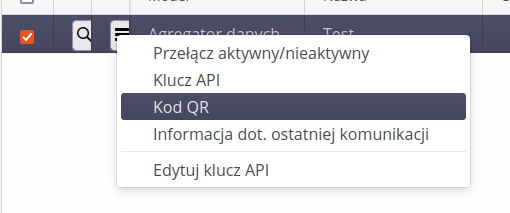

Po dodaniu urządzenia w menu kontekstowym widoku tabelarycznego pojawiają się dodatkowe opcje:

-

Przełącza aktywny/nieaktywny - włącza/wyłącza możliwość komunikacji z urządzeniem

-

Klucz API - wyświetla dane klucza API. Daje to możliwość skopiowania tych danych i wpisania np. do agregatora danych w jego konfiguracji

-

Kod QR - wyświetlenie kodu QR z danymi konfiguracyjnymi tego urządzenia. Aplikacja AMAGE Fx oraz AMAGE CE Lite posiada możliwość zeskanowania tego kodu i automatycznej konfiguracji na podstawie danych tam zawartych.

-

Informacja dot. ostatniej komunikacji - wyświetla w dodatkowym oknie szczegóły komunikacji. Pozwala to na przeglądnięcie danych w większym widoku.

-

Edytuj klucz API - pozwala na przejście do edycji klucza API powiązanego z danym urządzeniem.

| Każde urządzenie mobilne w momencie jego utworzenia, automatycznie tworzy również jedną parę danych klucza API, które jest wykorzystywane do autoryzacji zapytań pomiędzy urządzeniem a serwerem. Więcej informacji o kluczach API znajdziesz w dokumentacji konfiguracji. |

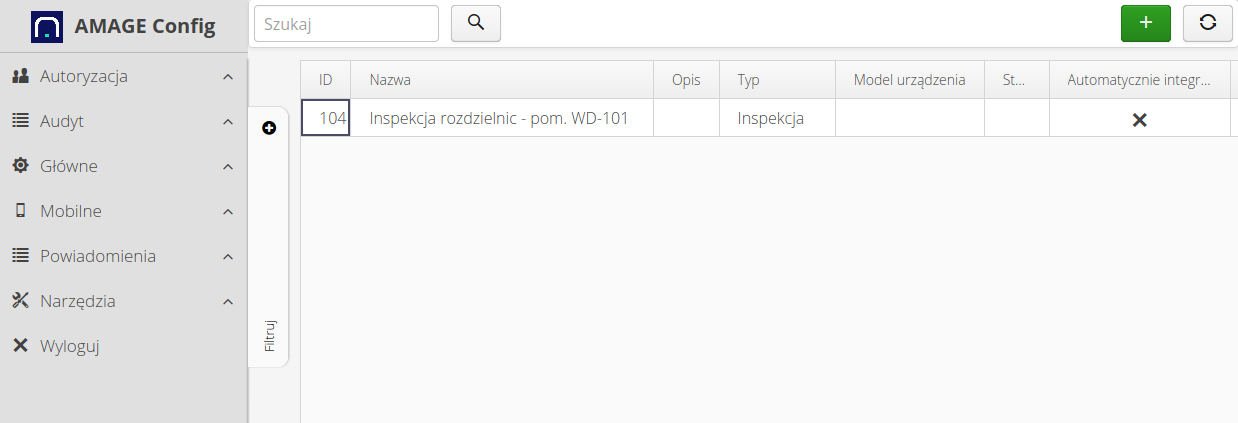

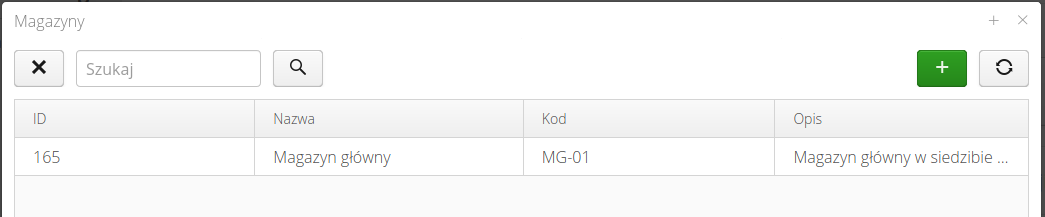

Zadania dla urządzeń mobilnych

Definicja zadań/zakresów danych dla dedykowanych urządzeń mobilnych pozwala na określenie zakresu danych, tak aby pracowały tylko na wydzielonej ich części. Interfejs pozwala na kontrolę przesyłanych danych z takich urządzeń. W przypadku urządzeń pracujących w trybie offline nie jest możliwa synchronizacja całej głównej bazy ze względu na jej rozmiar. W takim przypadku powstała logika zadań mobilnych. Pełnią one dwie role:

-

Definicji, jakie dane mają być przesłane w tym zadaniu do urządzenia mobilnego

-

Przechowywaniu informacji przesłanych z urządzeń mobilnych przed ich integracją z główną bazą danych (dziennik zmian).

W widoku konfiguracji w sekcji Mobilne mamy dostęp do zadań mobilnych poprzez akcję Zadania. Po jej wybraniu przedstawiamy listę zadań mobilnych i ich statusy.

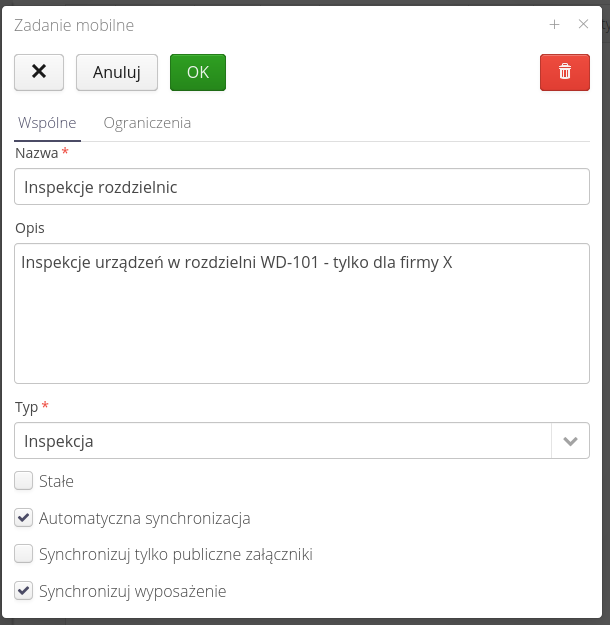

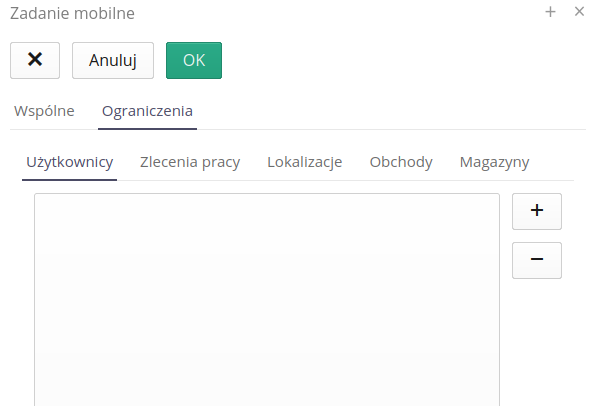

Utworzyć zadanie mobilne możemy za pomocą przycisku +, edycja dostępna jest bezpośrednio z listy zadań. Podczas tworzenia/edycji zadań mamy możliwość określenia danych podstawowych:

-

Nazwa - nazwa zadania - będzie wyświetlana na urządzeniach mobilnych

-

Opis - opis szczegółowy zadania

-

Typ - typ zadania - ogólne, inspekcje, obchody

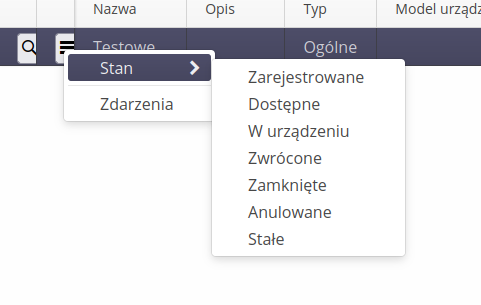

-

Stan - aktualny stan zadania zarejestrowane, dostępne, w urządzeniu, zwrócone, zamknięte, anulowane, stałe

W zależności od typu zadania, jest ono wyświetlane na określonych urządzeniach. Np. aplikacja AMAGE CE Lite obsługuje tylko zadania typu Nadzór.

|

Dodatkowe flagi dla zadania pozwalają na dodatkową kontrolę:

-

Stałe zadanie - zadanie nie będzie zmieniało swojego stanu po odebraniu z urządzenia mobilnego. Pozwala to na utrzymywanie tego zadania ciągle dostępnego dla urządzeń mobilnych.

-

Automatyczna synchronizacja - automatycznie synchronizuj dane przesyłane z urządzenia mobilnego do centralnej bazy danych

-

Synchronizuj tylko publiczne załączniki - w trakcie synchronizacji, jeśli użytkownik zażyczy sobie przesłania załączników/plików powiązanych z obiektami to tylko pliki z flagą

Publicznezostaną wysłane. Przydatna opcja, w przypadku przekazywania urządzenia do zewnętrznego podwykonawcy/klienta itp. -

Synchronizuj wyposażenie - w trakcie synchronizacji zadania do urządzenia zostaną wysłane również zasoby o typie

Wyposażenie. Przydatne dla wykonywania inspekcji zdalnych w trybie offline. W tym przypadku możemy wybrać również np. urządzenie pomiarowe, którym wykonywana jest inspekcja.

W drugiej zakładce zadania mobilnego dostępne są informacje dotyczące ograniczeń danego zadania mobilnego.

Ograniczenia mogą dotyczyć listy użytkowników przesłanych na urządzenie, zasobów z tylko wybranych lokalizacji, tylko określonych zleceń pracy i powiązanych z nimi obiektów oraz inne zgodnie z listą.

-

Użytkownicy

-

Lokalizacje

-

Zlecenia pracy

-

Obchody

-

Magazyny

System stara się inteligentnie dobierać przesyłane dane zgodnie z wybranymi parametrami. Dla przykładu wybranie lokalizacji A pozwoli na wysłanie na urządzenie mobilne wszystkich urządzeń/zasobów w tej lokalizacji ORAZ lokalizacji podrzędnych (miejsc/pomieszczeń).

|

Dla każdego zadania mamy dostępne menu kontekstowe z akcjami:

-

Zmiana stanu - jawna zmiana stanu danego zadania. Zwykle zmiana stanu realizowana jest automatycznie przez proces komunikacji np. po wysłaniu wykonanego zadania urządzenie mobilne automatycznie zmienia stan zadania na gotowe do integracji.

-

Zdarzenia zadania - podgląd zdarzeń zadania

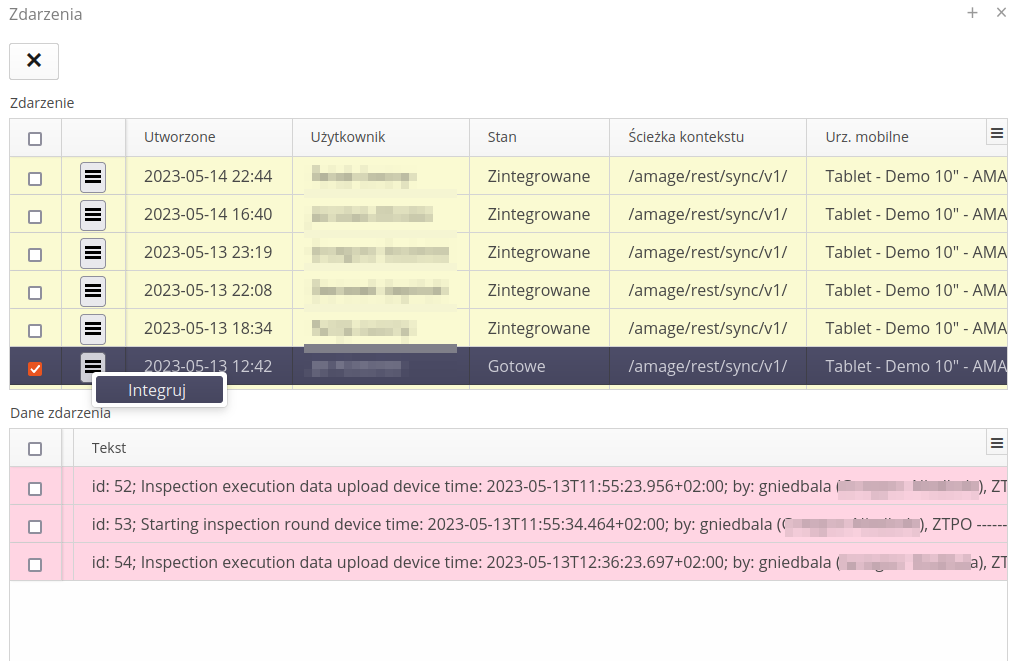

Zdarzenie zadania mobilnego

Każde zadanie jak opisano powyżej spełnia również rolę jako magazyn danych przesyłanych przez urządzenia mobilne. W trakcie pracy offline urządzenia mobilne wykonują prace i tworzą nowe wpisy w całkowitym oddzieleniu od centralnego systemu. Na urządzeniu mobilnym tworzą się tak zwane dzienniki zmian (journal). Określają one co zostało zmienione/utworzone poza centralną bazą danych.

Podczas synchronizacji te dane przesyłane są zwrotnie do centralnego systemu a system zajmuje się aktualizacją danych w centralnej bazie danych na podstawie tego dziennika zmian. Jest to konieczne, gdyż system centralny musi zapewnić jednolitość danych w centralnej bazie. Jednym z przykładów takiego rozwiązywania problemów jest aktualizacja rekordu, który w tracie pracy w trybie offline został usunięty z centralnej bazy danych przez np. inne urządzenie. W takim przypadku dane przesłane z urządzenia mobilnego muszą być odpowiednio przetworzone.

Widok zdarzeń zadania mobilnego wskazuje właśnie te pakiety danych przesyłane przez urządzenia mobilne wraz z szczegółowymi danymi. Lista podzielona jest na dwie sekcje. Pierwsza to poszczególne komunikacje a druga to treść dziennika przesyłanego w każdej komunikacji.

System automatycznie integruje wszystkie dane, które są możliwe do takiej operacji. Zdarzenia, które mają jakieś problemy możemy samodzielnie zaktualizować za pomocą akcji dostępnej w menu kontekstowym wybranego zdarzenia. Po poprawnie wykonanej integracji system zmienia stan zdarzenia na Zintegrowane.

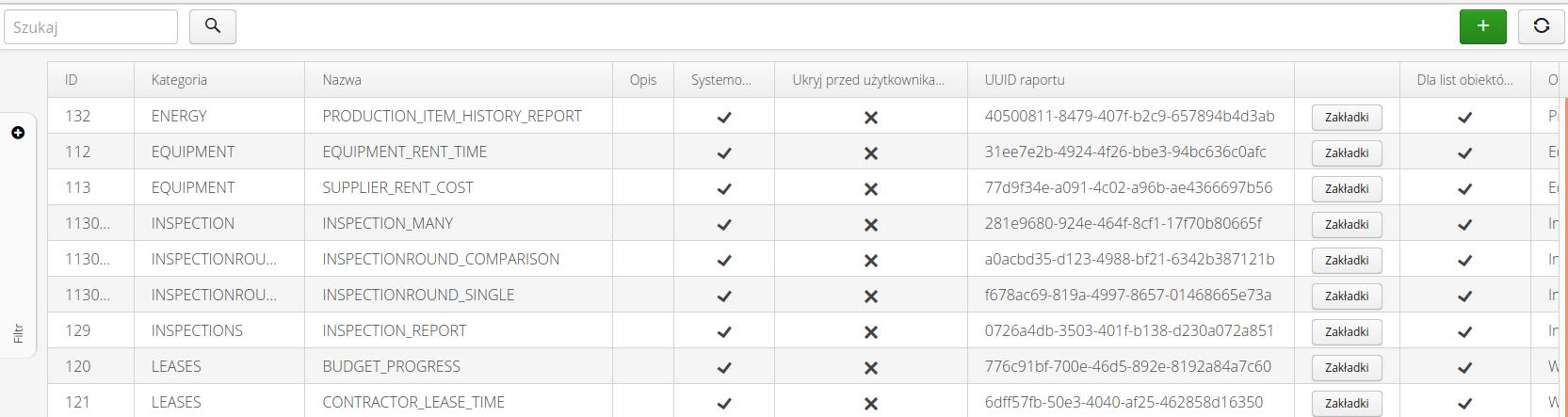

Lista definicji raportów

Lista raportów w systemie konfiguracji pozwala na określenie widoczności raportów w systemie oraz ich konfigurację wizualną (np. wygląd domyślny szablonu raportu).

Lista dostępnych raportów przedstawia wszystkie raporty aktualnie dostępne w systemie. Raporty te mogą być raportami systemowymi lub definiowanymi przez użytkownika.

| Lista raportów pozwala zdefiniować dowolną liczbę nowych raportów dla definiowalnych typów danych. Ich wykorzystanie i udostępnienie zależy od implementacji poszczególnych modułów. |

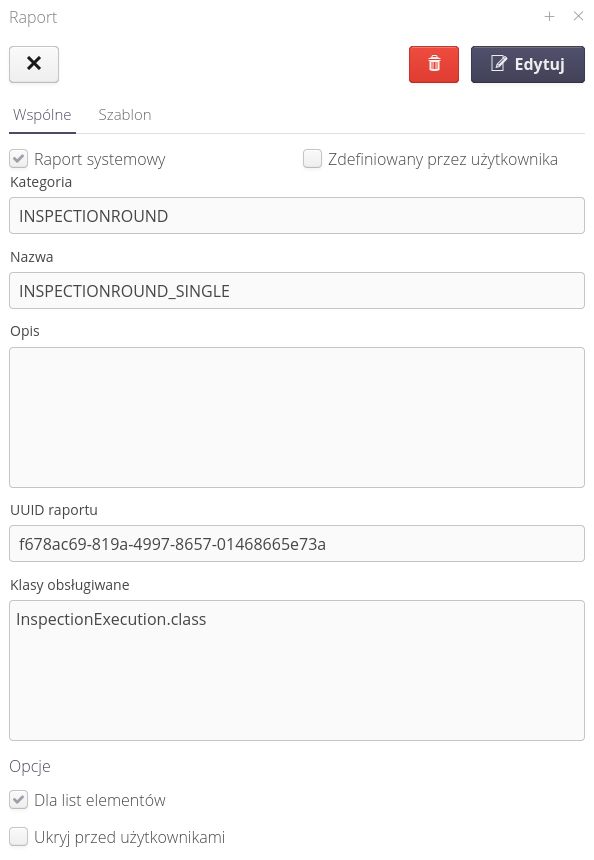

Po wybraniu raportu przedstawiane jest okno informacji szczegółowej o raporcie.

Przedstawiane tam są informacje ogólne, opis do jakiego obiektu danych raport należy, jego unikalny identyfikator (wykorzystywany w odnoszeniu się do tego raportu w generatorach). W tym widoku możemy określić czy raport jest dostępny dla pojedynczego elementu czy dla grup elementów. Opcja pozwala również ukryć raport przed użytkownikami - w przypadku gdy dla danej instancji dany raport nie jest przydatny lub nie jest wykorzystywany.

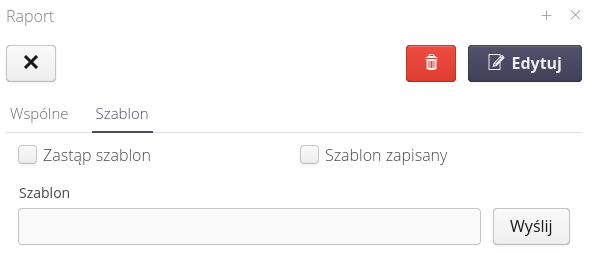

Zakładka szablon pozwala na definicję własnego wyglądu raportu. Wgrywamy do tego miejsca archiwum ZIP z raportami, które zostają zastępowane podczas generacji.

Takie podejście pozwala na modyfikację wyglądu raportu zastępując domyślny wygląd raportu w systemie. Ze względu na to, iż raporty mogą składać się z pod-raportów do tego miejsca wgrywamy archiwum ZIP z wszystkimi raportami/podraportami które zastępujemy.

| Szczegółowe informacje o nazwach raportów, dostępnych polach, wyglądzie i konfiguracji znajduje się w Portalu Pomocy w obszarze "Jak zrobić" oraz "Dla programistów". Tam też jest opisane darmowe narzędzie/projektant raportów. |

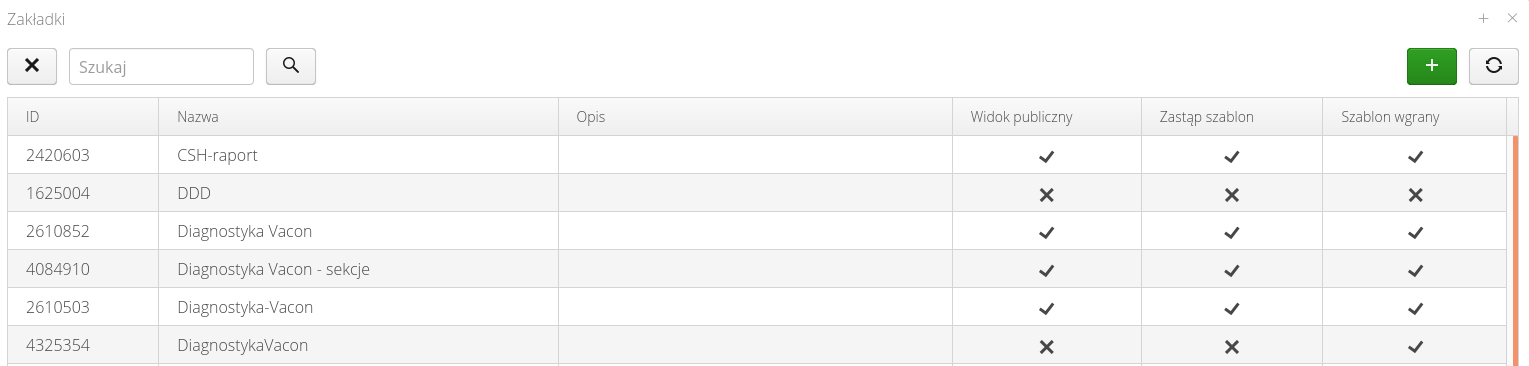

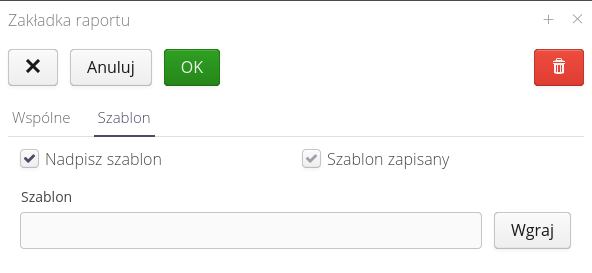

Zakładki raportu

Każdy raport może posiadać zakładki. Zakładki to dodatkowa możliwość dostosowania wyglądu i ustawień raportu. Raporty domyślnie posiadają swoje parametry konfiguracyjne wyświetlane w oknach filtrów raportu. Zakładki pozwalają zapisać wybrany zestaw konfiguracji i je ponownie uruchamiać bez konieczności wypełniania filtrów po raz kolejny. Dodatkową funkcją zakładki może być definicja wyglądu raportu. Czasami zdarza się, że podczas generacji raportów dla danego typu obiektu (np. Inspekcje/Protokoły serwisowe) chcemy zmienić wygląd raportu i dostosować go do zewnętrznego odbiorcy (klienta, wydziału itp.). Za pomocą zakładek możemy z tego skorzystać.

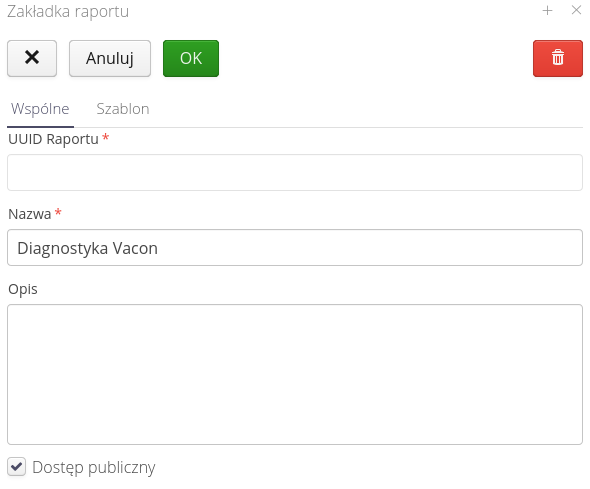

Po wybraniu przycisku Zakładki wyświetlane są wszystkie zdefiniowane zakładki raportu.

W tym oknie można dodać nowe zakładki lub edytować istniejące. Edycja istniejących pozwala na definicję ogólnych informacji w zakładce Ogólne

Oraz określenie wyglądu raportu generowanego przy pomocy tej zakładki. Funkcje są tożsame jak w oknie definicji raportu.

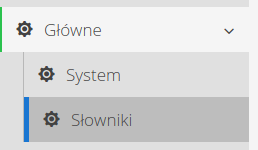

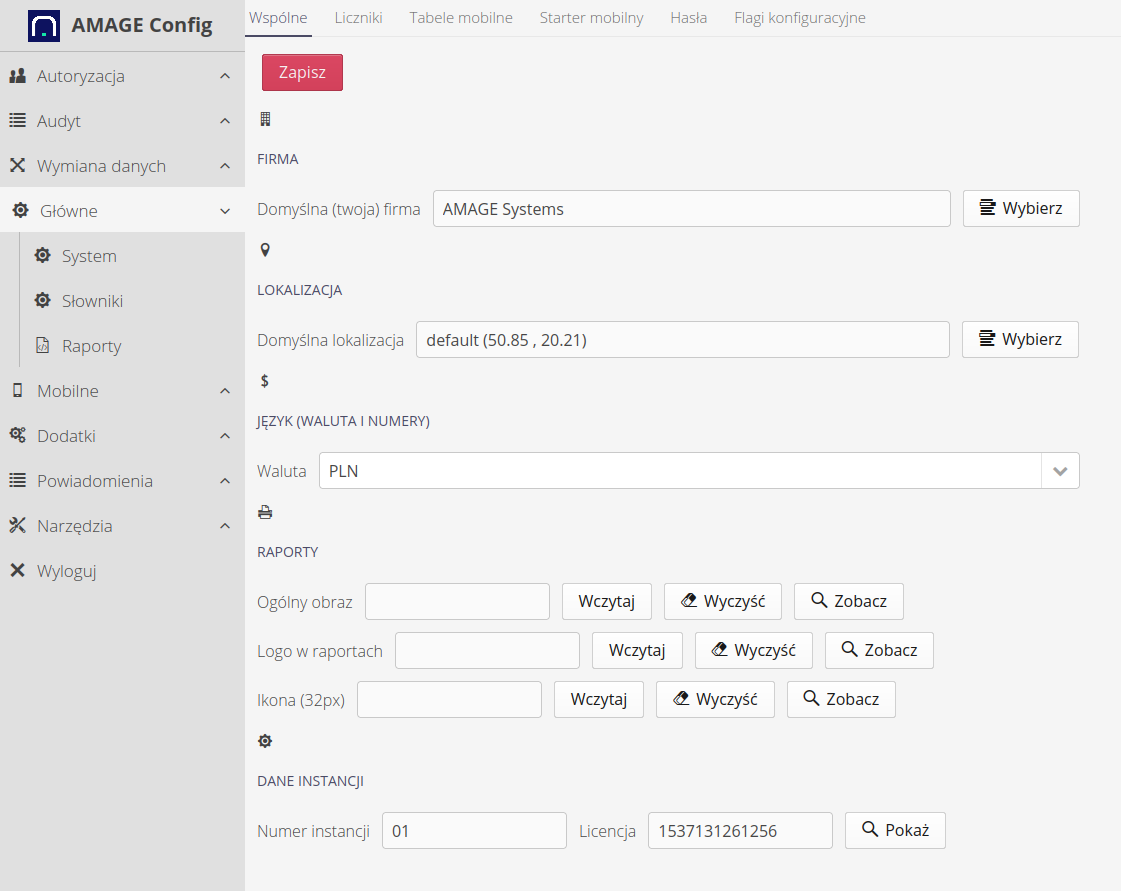

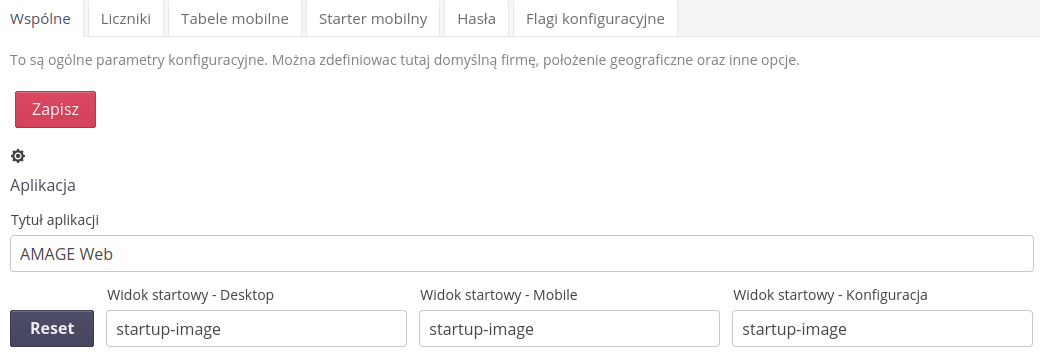

Konfiguracja - dane ogólne

Ogólne dane konfiguracyjne niezbędne do poprawnego działania systemów. Określenie podstawowych parametrów i ustawień realizowane jest przez ten widok. Dostęp do niego jest poprzez menu główne 'Główne' → 'System'.

Widok ustawień podzielony jest na dwie sekcje 'Wspólne' oraz 'Liczniki'. W sekcji wspólne znajdują się główne ustawienia systemu wpływające na działanie aplikacji.

Dostępne opcje konfiguracyjne:

-

Tytuł aplikacji - tytuł aplikacji wyświetlany w pasku tytułowym

-

Domyślne widoki startowe - w którym widoku rozpoczynamy sesję w każdym z obszarów

-

Domyślna lokalizacja - wybór domyślnej lokalizacji. Ta lokalizacja będzie pokazywana jako początkowa we wszystkich oknach, w których wymagane jest podanie lokalizacji geograficznej/na planach. Zwykle ustalane jest na widok miejsca pracy, zakładu, budowy. Pozwala to na szybkie określenie dodatkowych miejsc bez konieczności ciągłego wyszukiwania. UWAGA. Domyślnie ustawiana jest lokalizacja (0,0) na Oceanie Atlantyckim.

-

Waluta - wybór waluty wyświetlanej w aplikacji w tych miejscach, w których przechowywana jest informacja o cenach. UWAGA. To ustawienie jest wykorzystywane tylko do formatowania danych. Nie stosowane są żadne przeliczniki walut.

-

Obrazy - możliwość wgrania obrazów/logotypów wykorzystywanych w oknach logowania/informacyjnych oraz osobno obraz wykorzystywany jako logotyp firmy w raportach.

-

Dane instancji - dane instancji wynikające z licencji i ustawień wdrożeniowych. Licencja dotyczy danych ustawianych podczas wdrożenia przez wdrożeniowców AMAGE. Numer instancji nadawany jest przez administratorów systemu.

Za pomocą domyślnych adresów startowych mamy możliwość określenia, w jakim adresie rozpoczynamy sesję dla widoku mobilnego, desktop oraz konfiguracyjnym. Aby zmienić go na inny dowolny, wykorzystajmy końcówkę adresu i wpiszmy ją w dane pole. Np. aby rozpocząć widok konfiguracji od konfiguracji danych systemowych wpiszemy config-desktop-system gdyż adres tego obszaru to: config#!config-desktop-system

| Numer systemu (pochodzący z licencji) oraz numer instancji wykorzystywane są podczas generacji unikalnych kodów 2D/Kreskowych w niektórych modułach. Bardzo istotne jest aby numer instancji był unikalny wśród wszystkich instancji działających dla jednego klienta. Klient ma możliwość określenia tego numeru samodzielnie. |

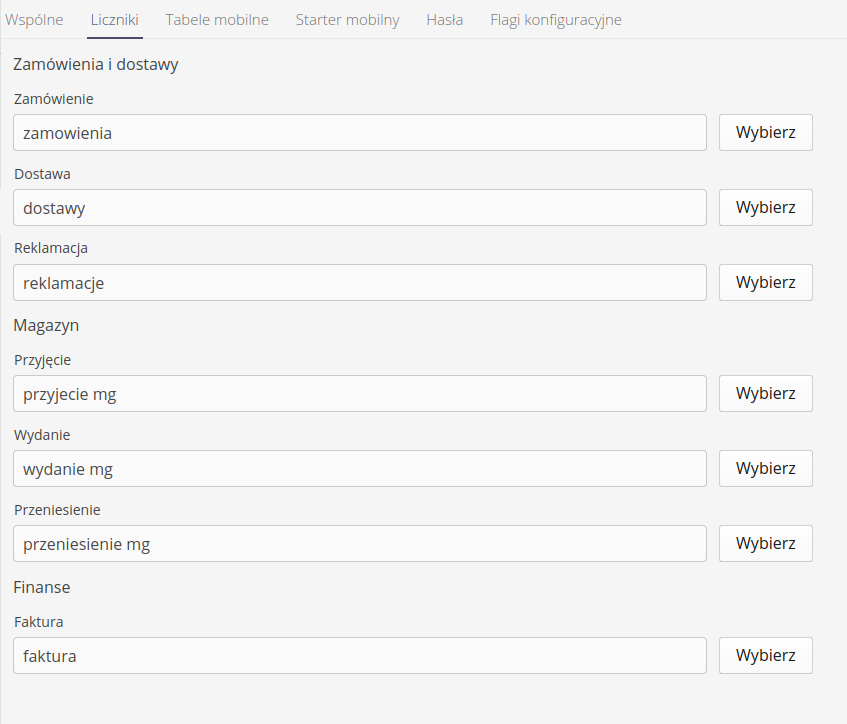

Dane licznikowe

Dane licznikowe służą do wskazania systemowi, których definicji liczników ma używać podczas generacji unikalnych numerów dla dokumentów tworzonych w systemie. W tym obszarze definiujemy, których liczników system ma użyć przy generacji dokumentów z obszaru zamówień/dostaw, jakich przy operacjach magazynowych oraz innych systemach (zdarzeń serwisowych itp.).

| Ustawienia liczników wykorzystywane są w przypadku generacji dokumentów, gdzie użytkownik wybierze automatyczne nadawanie kolejnych numerów dokumentów. |

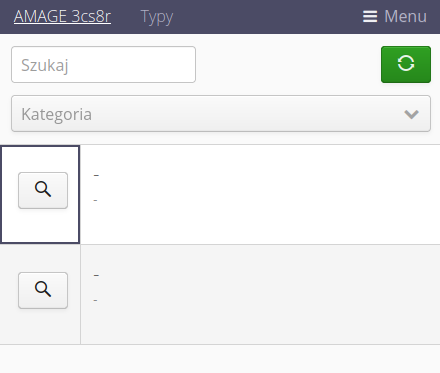

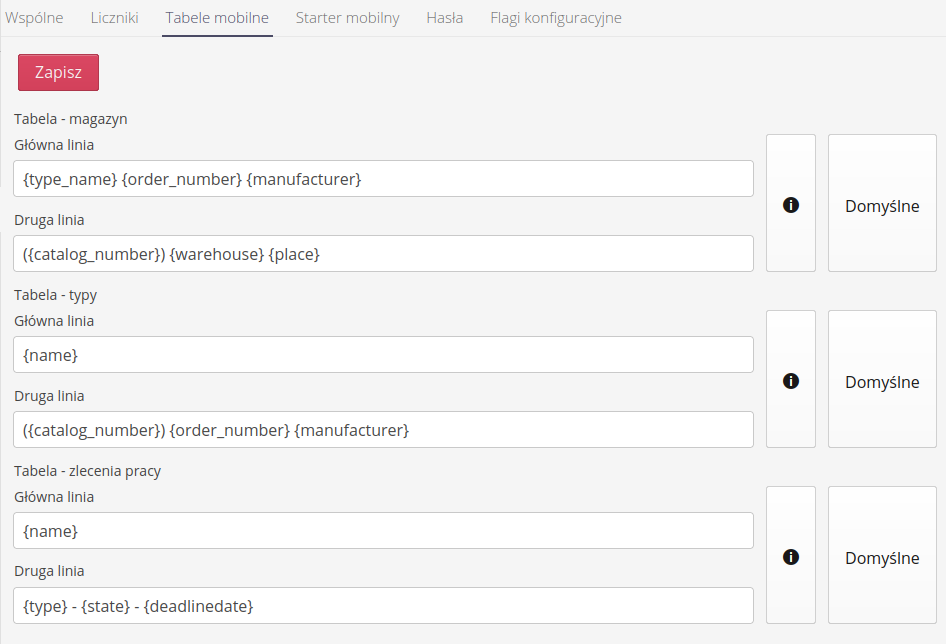

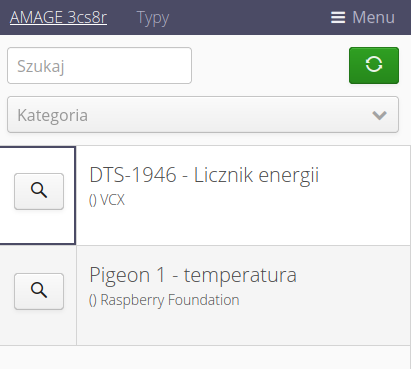

Tabele mobilne

Konfiguracja tabel mobilnych może być dostosowana w każdej instancji osobno. Ze względu na niewielką ilość miejsca w interfejsie mobilnym (zwłaszcza w urządzeniach typu telefon) nie można przedstawić wszystkich danych w listach dostępnych w tym interfejsie. Każda instancja systemu może mieć też inne potrzeby pokazywana danych. Dla przykładu jedna instancja może wykorzystywać numery zamówieniowe typów a druga nie. W tym pierwszym przypadku istotne jest aby pokazywać ten numer w interfejsie (na liście) a w drugim już niekoniecznie.

Domyślnie system, jeśli nie posiada skonfigurowanego widoku tabeli mobilnej przedstawia następująco elementy w takiej tabeli.

W sekcji konfiguracji systemu dostępna jest zakładka Tabele mobilne i w niej można skonfigurować widoki dla poszczególnych list dostępnych w interfejsie mobilnym.

Każda lista posiada dwie linie - główną i dodatkową. Każdą z nich można osobno konfigurować wykorzystując pola do wpisania własnych słów oraz słów kluczowych (eng. placeholder) w których system wpisze odpowiednie parametry danego obiektu. W taki sposób możemy dowolnie konfigurować widoczność informacji.

Przykładowy widok typów już po domyślnej konfiguracji:

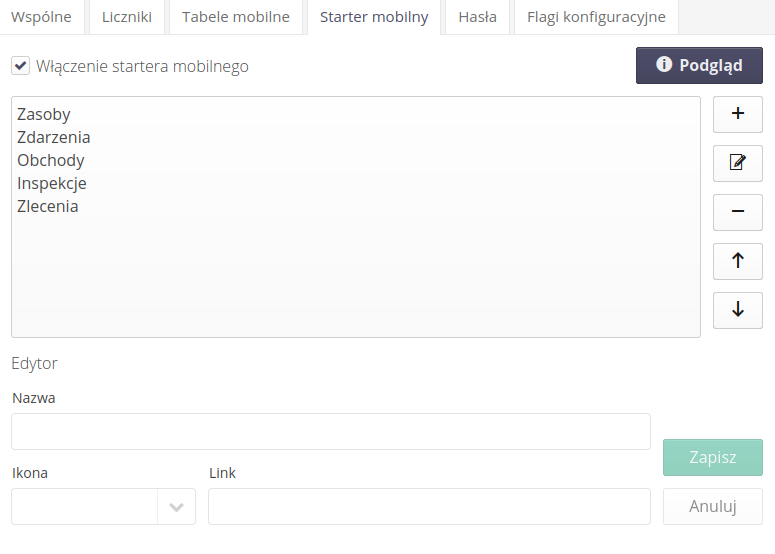

Starter mobilny

Aplikacja mobilna ma możliwość włączenia panelu startowego przy uruchomieniu tej aplikacji. System pozwala dowolnie konfigurować dostępne przyciski i akcje tam udostępnione. Za pomocą tego widoku i zakładki możemy skonfigurować dowolny widok.

Po włączeniu akcji Włączenie startera mobilnego będzie on używany jako punkt startowy dla aplikacji. Po wejściu i po wybraniu nazwy aplikacji w górnym rogu widoku mobilnego system przejdzie do tego widoku i pozwoli na szybkie przejście do wybranych akcji.

Aby zdefiniować dowolne akcje należy dodać nowy element, wpisać tekst, który chcemy wyświetlić, wybrać ikonę oraz określić adres, do którego system zostanie przekierowany po wybraniu tej akcji.

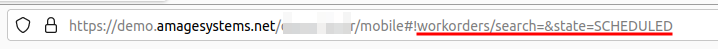

Takie podejście pozwala na dowolną konfigurację widoku uwzględniając nawet dodatkowe filtry i ustawienia tj. nie musimy przechodzić do widoku ogólnego zleceń pracy ale możemy od razu za pomocą takiego przycisku przejść do zleceń pracy, które są w stanie Zaplanowane. Aby to zrobić w przeglądarce internetowej przechodzimy do widoku mobilnego (zobacz ogólną instrukcję początkową jak wymusić widok mobilny), następnie przechodzimy do widoku, który chcemy podpiąć pod przycisk, ustawiamy wszystkie filtry i kopiujemy finalną część adresu jak na przykładzie poniżej.

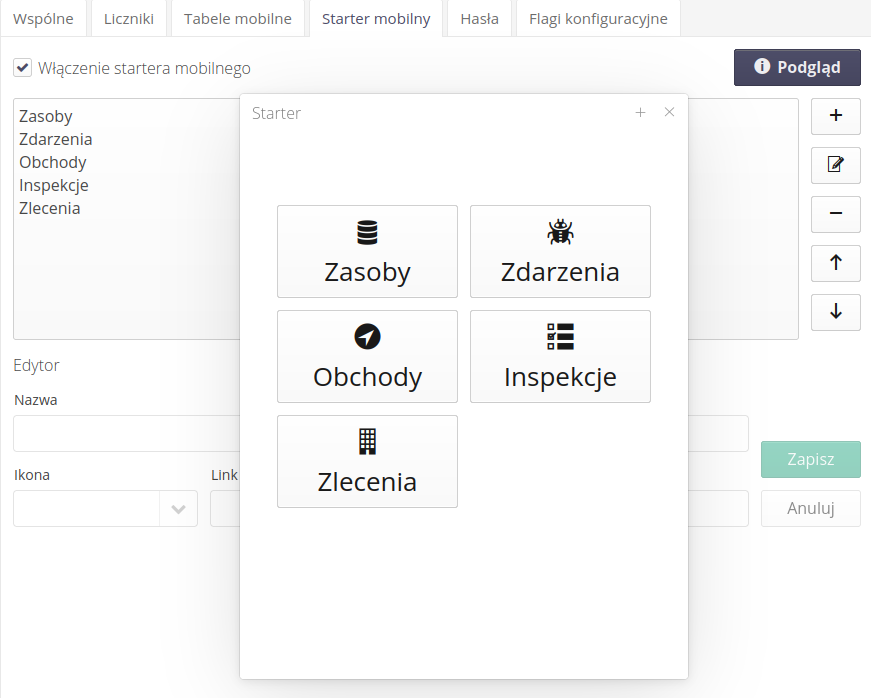

Za pomocą przycisku Podgląd mamy możliwość wyświetlenia skonfigurowanych przycisków startera tak jak będą prezentowane w aplikacji mobilnej.

Po uruchomieniu takich opcji starter może prezentować się następująco:

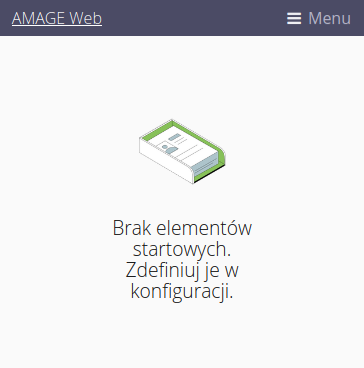

Jeśli włączymy starter, ale nie zdefiniujemy żadnego kafelka to pojawi się domyślny widok z informacją o braku elementów startowych.

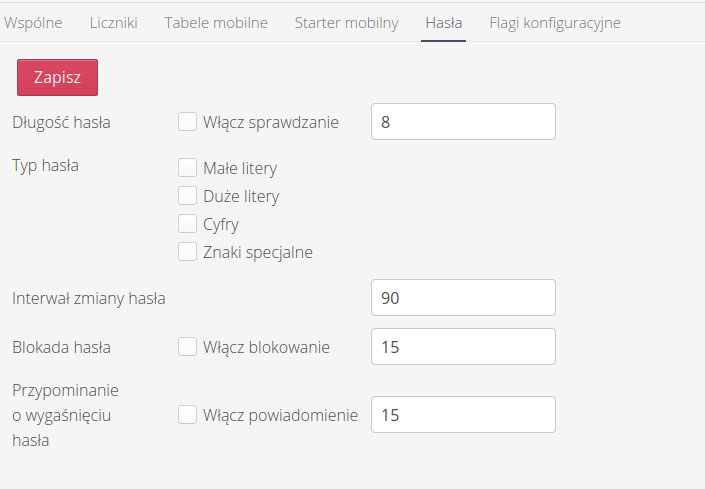

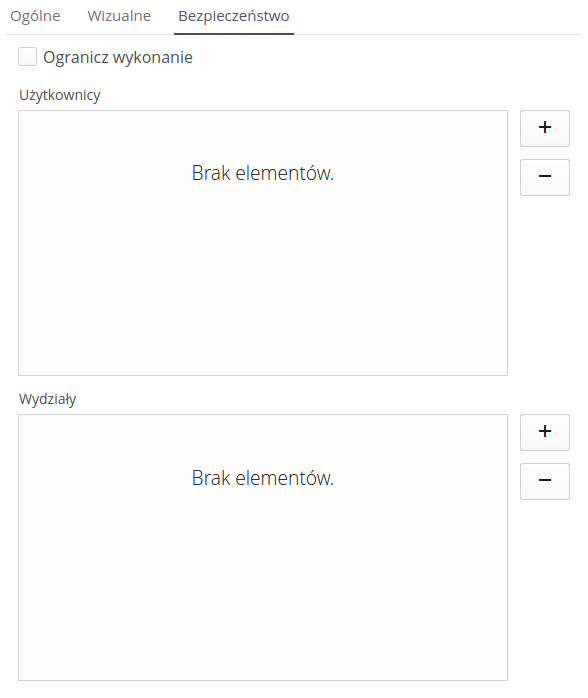

Bezpieczeństwo

System pozwala zdefiniować politykę haseł dla użytkowników lokalnych. Po przejściu do widoku konfiguracji i wybraniu zakładki Hasła możemy ustalić politykę bezpieczeństwa haseł. Domyślnie polityka jest wyłączona co pozwala na ustalenie dowolnego hasła przez użytkownika.

Dostępne opcje:

-

Długość hasła - minimalna długość hasła

-

Typ hasła - typy znaków, które muszą wystąpić w haśle (duże/małe liter itp.)

-

Interwał zmiany hasła - co ile dni hasło musi być zmienione

-

Blokada hasła - po ilu dniach po zakończeniu interwału zmiany hasła, konto zostanie zablokowane jeśli nie zmieni swojego hasła

-

Przypomnienie o wygaśnięciu hasła - ile dni przed upływem interwału zmiany hasła należy przesłać przypomnienie użytkownikowi o konieczności zmiany hasła.

| Zablokowane konto może odblokować użytkownik administracyjny, który ustawi nowe hasło i ustawienia logowania w interfejsie konfiguracyjnym. |

| Polityka haseł odnosi się tylko do użytkowników lokalnych, którzy autoryzowani są za pomocą haseł zapisanych lokalnie w bazie danych AMAGE. Nie dotyczy to użytkowników korporacyjnych, którzy autoryzują się w zewnętrznych systemach typu Active Directory/LDAP. |

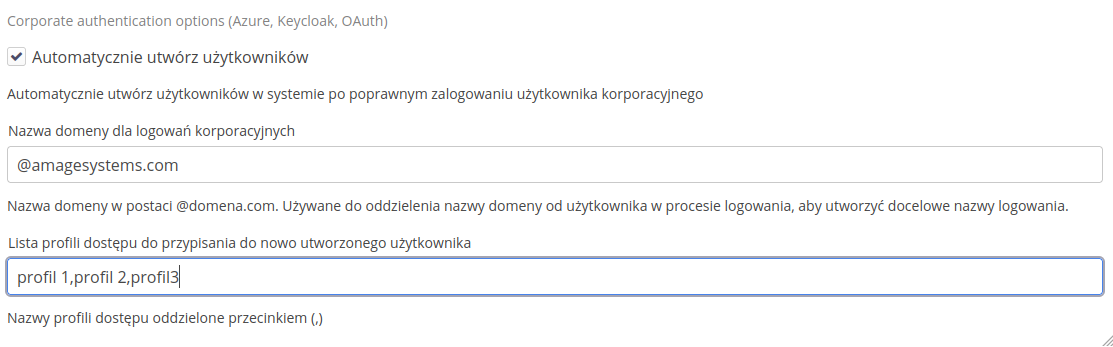

W przypadku systemów, które posiadają włączoną możliwość logowania za pomocą kont korporacyjnych np. poprzez Azure Entra ID mamy możliwość określenia dodatkowego zachowania w sekcji dotyczącej logowania korporacyjnego.

Dostępne opcje:

-

automatycznie utwórz użytkowników - tylko dla kont korporacyjnych. Po poprawnym zalogowaniu w zdalnym systemie jest tworzony domyślny użytkownik bez żadnych innych uprawnień oprócz możliwości zalogowania do systemu. Ułatwia to późniejsze konfigurowanie użytkowników.

-

nazwa domeny dla logowań korporacyjnych - gdy podana, to nazwa użytkownika w systemie AMAGE będzie nazwą przesyłaną przez system autoryzacji z pominięciem podanej domeny. Jeśli użytkownik loguje się jako admin.test@domena.com to w przypadku konfiguracji domeny jako @domena.com użytkownik w systemie zostanie wpisany z loginem

admin.test. -

lista profili dostępu. Lista profili dostępu oddzielona przecinkiem. Te profile zostaną przydzielone nowo tworzonemu użytkownikowi.

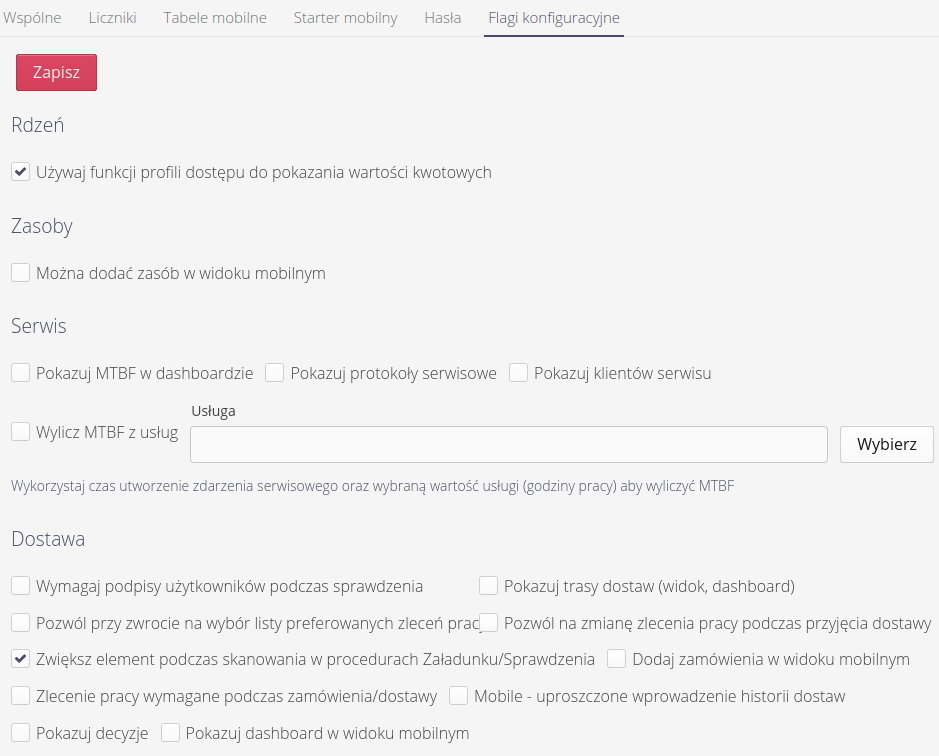

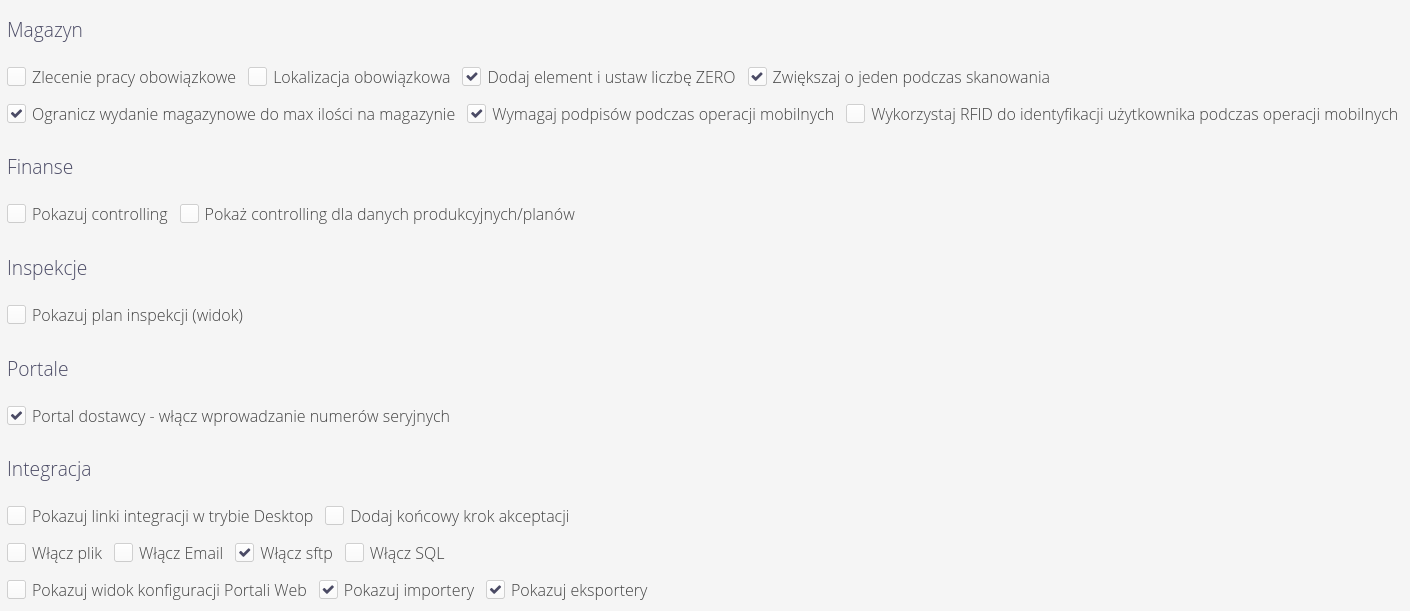

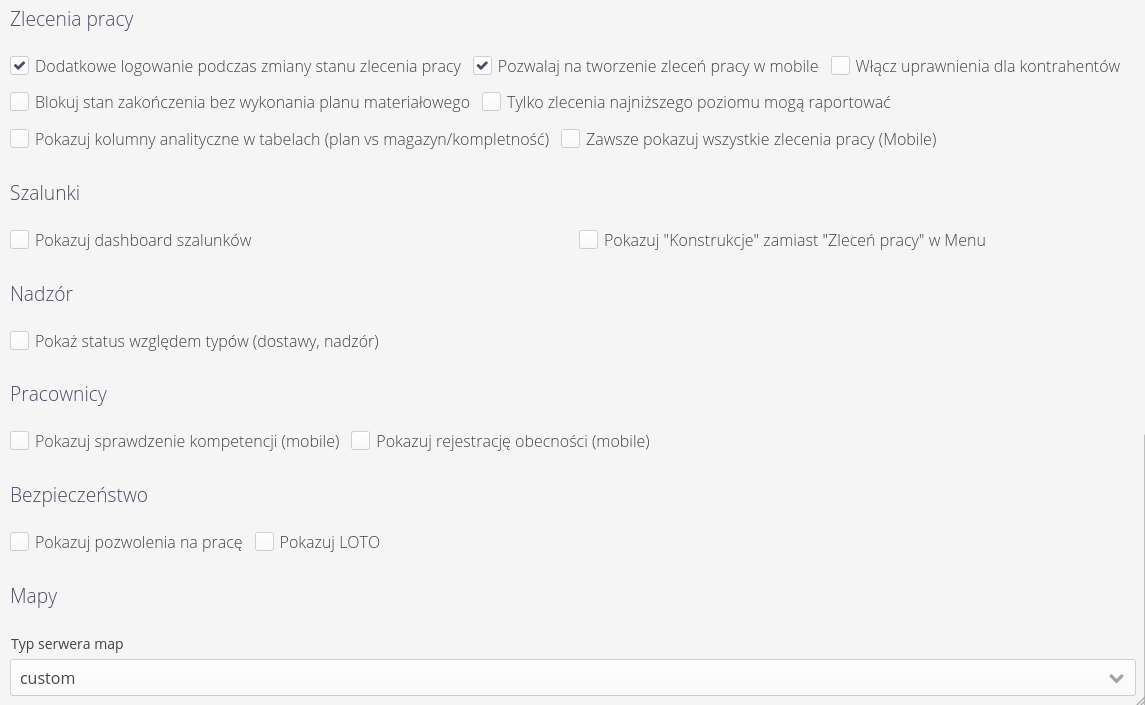

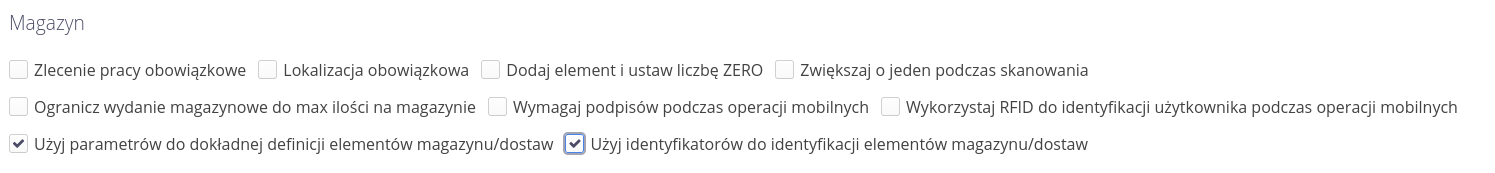

Flagi konfiguracji

Flagi konfiguracji pozwalają na ustawienie specyficznych zachowań systemu w poszczególnych modułach. Zwykle ustawienia te są włączane podczas początkowego wdrożenia systemu i określają sposób zachowania się funkcji w systemie np. czy w trakcie sprawdzenia dostawy wymagane jest podanie podpisów elektronicznych. Za pomocą tego widoku możemy też określać widoczność niektórych sekcji w systemie (ukryć jeśli np. nie są w danym przypadku używane).

| Ustawienia należy traktować jako istotna zmiana zachowania aplikacji i zaleca się podchodzić do zmiany tych ustawień z odpowiednią ostrożnością, gdyż mogą one zmienić zarówno zachowanie aplikacji jak i też zwiększyć/zmniejszyć widoczność danych w systemie dla określonych użytkowników. |

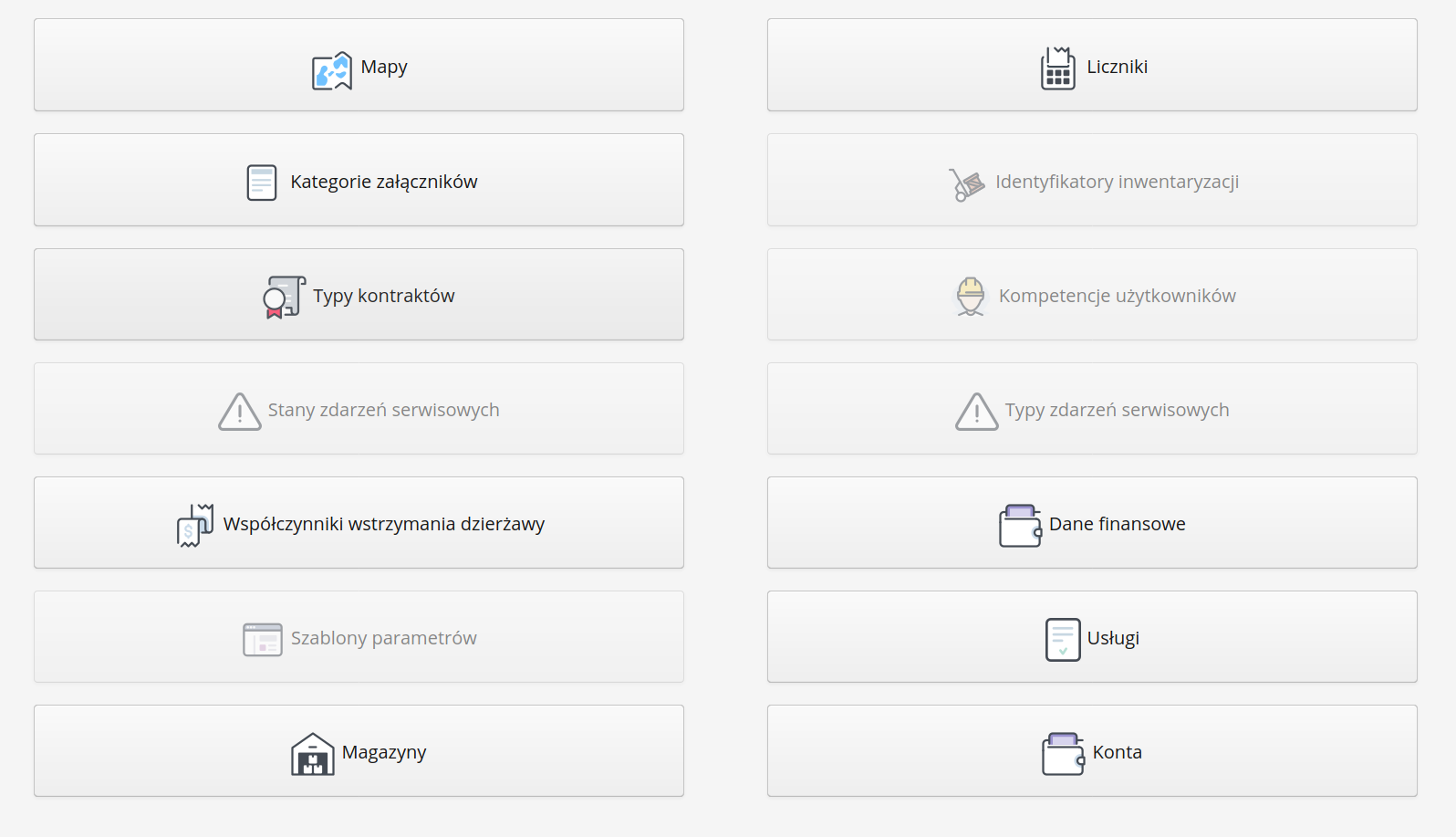

Konfiguracja - dane słownikowe

Dostęp do danych słownikowych otrzymujemy poprzez dedykowane menu główne 'Słowniki'. Po włączeniu tego widoku w formie tabeli przycisków pojawia się lista wszystkich dostępnych konfiguracji słownikowych w systemie.

| Widoczność przycisków jest uzależniona od dostępnych funkcji w systemie wynikających z licencji/uprawnień wdrożeniowych. |

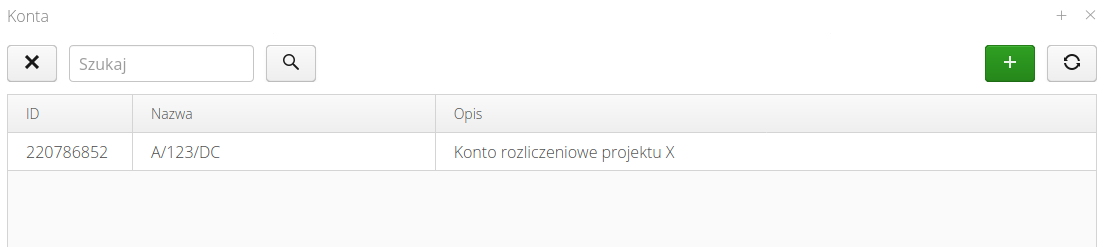

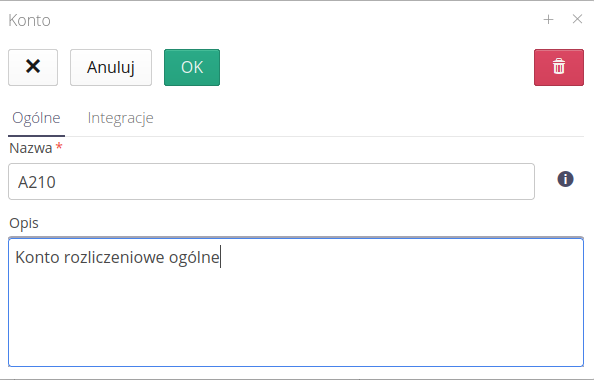

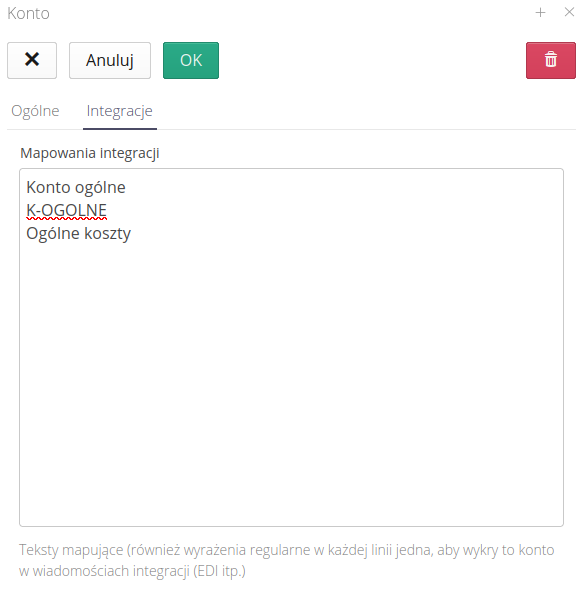

Konfiguracja - konta rozliczeniowe

W oknie definiuje konta w systemie. Konta w aplikacji stanowią połączenie pomiędzy systemem AMAGE a zewnętrznymi systemami Finansowo-Księgowymi lub rozliczeniowymi np. z zewnętrznymi dostawcami. Konto stanowi identyfikator za pomocą którego łączymy obiekty w systemie (np. zlecenia pracy, miejsca składowania w magazynie) z odpowiadającym im centrom kosztów lub grupom rozliczeniowym w zewnętrznych systemach.

Lista przedstawia pełną listę kont rozliczeniowych dostępnych i zdefiniowanych w systemie. Konta mogą być tworzone ręcznie lub tworzone automatycznie podczas importu danych z zewnętrznych źródeł (np. plików XLS).

Edytor konta rozliczeniowego pozwala na podanie jego nazwy (identyfikatora) oraz opisu dodatkowego dla konta

Integracje zewnętrzne

Systemy integracji pozwalają na dodatkową automatyzację. W przypadku dokumentów EDI istotne jest oprócz automatycznego pobrania dokumentów również ich kategoryzacja m.in. do odpowiedniego konta kosztowego. Aby to zrobić system integracji ma możliwość przeszukiwania dokumentów EDI (dostaw, zamówień, zwrotów itp.) w poszukiwaniu słów kluczowych, które jednoznacznie identyfikują dane konto kosztowe.

W sekcji Integracje mamy możliwość zdefiniowania takich elementów. W kolejnych nowych liniach możemy podać zestawy tekstów, które znalezione w opisach, tytułach lub dodatkowych danych dokumentów EDI pozwolą na identyfikację i przypisanie dokumentu do określonego konta kosztowego.

| Należy upewnić się, że słowa kluczowe są unikalne dla każdego konta. System będzie wybierał pierwsze konto, które będzie odpowiadało danemu słowu kluczowemu. |

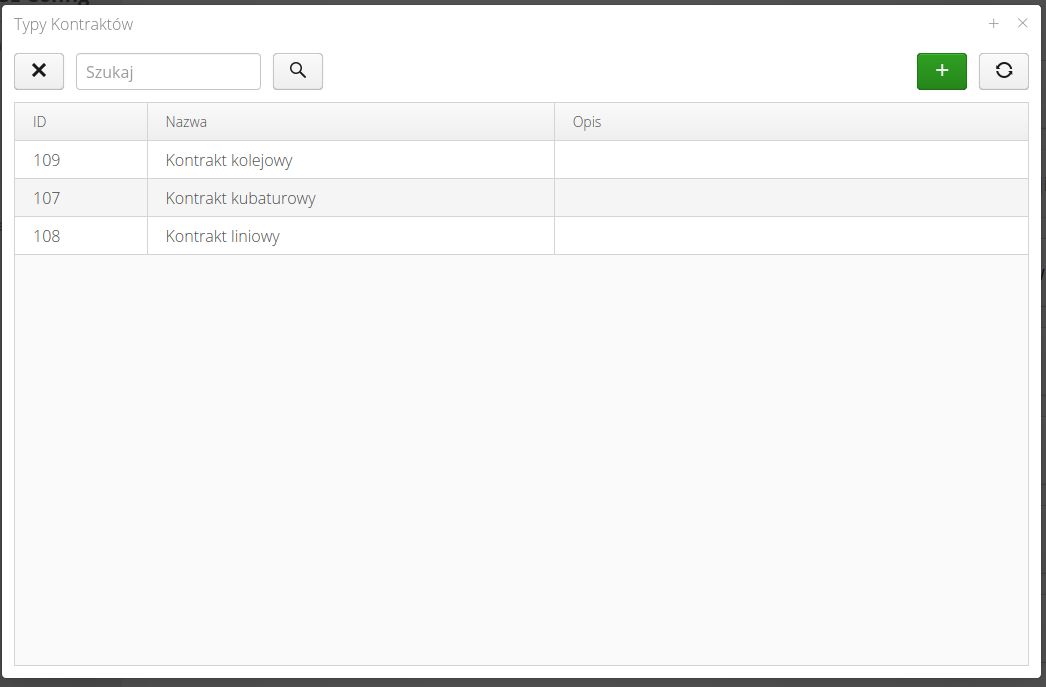

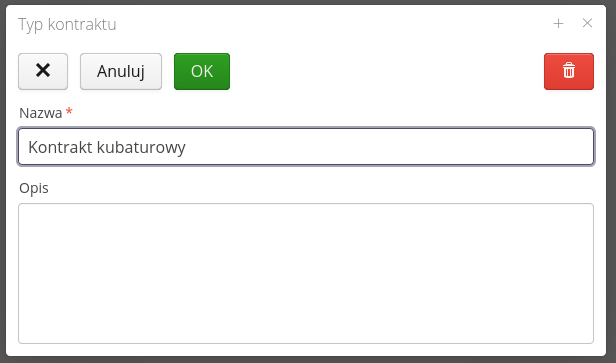

Konfiguracja - typy kontraktów

Typy kontraktów to definicja słownikowa, która pozwala na kategoryzację kontraktów istniejących w systemie. Użytkownik za pomocą definicji tych danych może podzielić realizowane prace zgodnie z własną nomenklaturą. Lista typów kontraktów przedstawia wszystkie aktywne definicje kontraktu.

Edytor typu kontraktu pozwala na nadanie mu nazwy oraz dodatkowego opisu tekstowego.

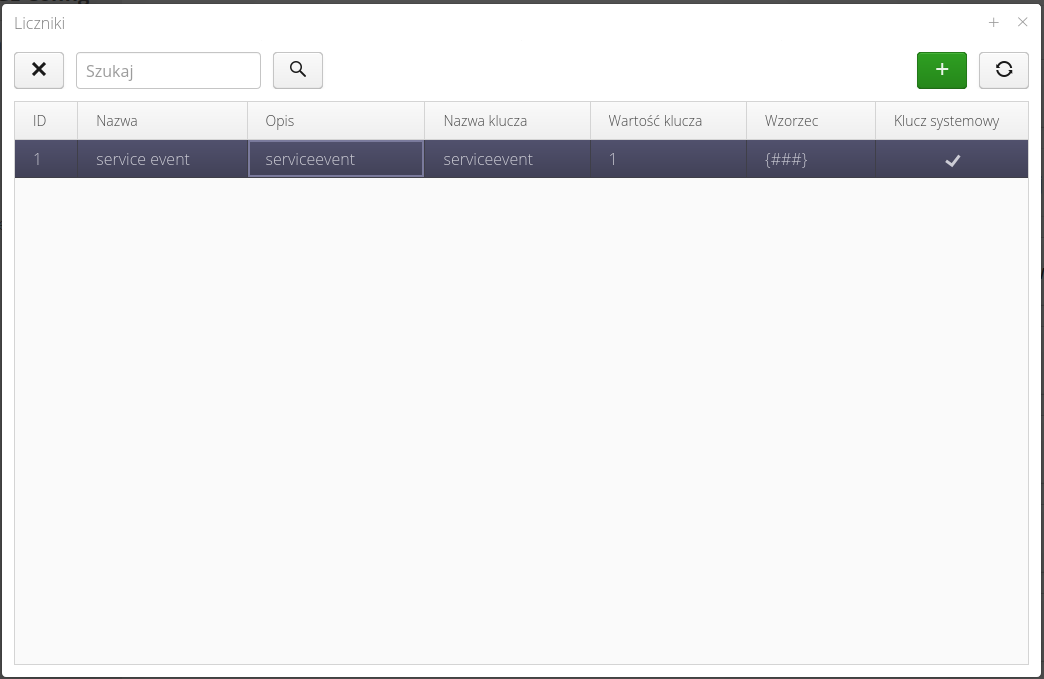

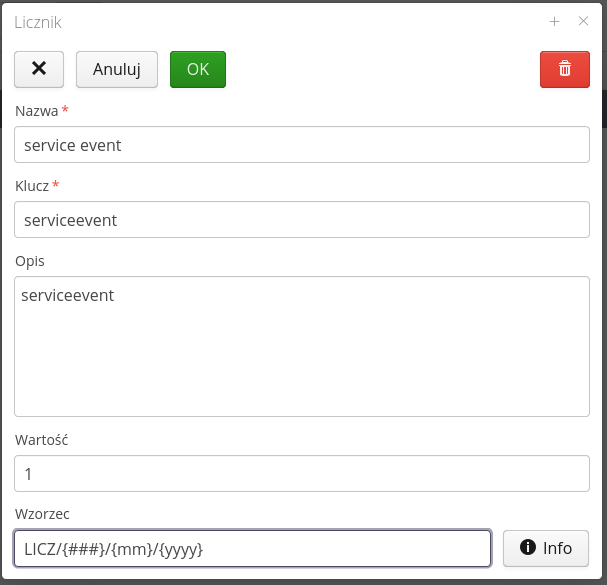

Konfiguracja - liczniki

Liczniki to dana słownikowa, która pozwala systemowi automatycznie numerować dokumenty, zdarzenia, protokoły i wykorzystywać licznik jako źródło unikalnego (kolejnego) numeru o określonym formacie wyglądu. Lista słowników przedstawia wszystkie zdefiniowane w systemie liczniki.

| Liczniki są wykorzystywane również wewnętrznie przez niektóre moduły systemu. W związku z tym mogą w liście liczników pojawić się liczniki oznaczone jako systemowe. Nie można ich edytować/usuwać gdyż są wykorzystywane przez system. |

Utworzenie/edycja licznika wyświetla okno edytora, który pozwala na zdefiniowanie informacji niezbędnych do poprawnego działania licznika.

Dostępne pola:

-

Nazwa - Nazwa licznika udostępniana dla użytkownika. Może być dowolnym tekstem mającym znaczenie dla użytkownika.

-

Klucz - Identyfikator licznika udostępniany w systemach lub schedulerach. Zwykle jest to klucz typu <nazwa_identyfikatora> który pozwala w łatwiejszy sposób odnosić się do tego licznika w skryptach/automatach.

-

Opis - Opis licznika

-

Wartość - Aktualna wartość licznika. Domyślnie ustawiona na 1. Licznik będzie automatycznie zwiększany po wygenerowaniu. W tym polu można zmienić początkową wartość licznika np. na 100.

-

Wzorzec - Wzorzec, który będzie wykorzystany do generacji tekstowej reprezentacji licznika. Za jego pomocą można umieścić liczbę z pola Wartość w ramach tekstów i dodatkowych pól automatycznych.

Po wybraniu przycisku Info wyświetlane jest okno z informacjami o możliwych opcjach dla wzorca. Pozwala to na wpisanie do tekstowej reprezentacji pól takich jak wartość licznika, aktualny miesiąc, aktualny rok lub dowolny tekst generując np. PZ/1234/04/2020.

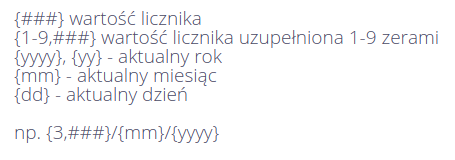

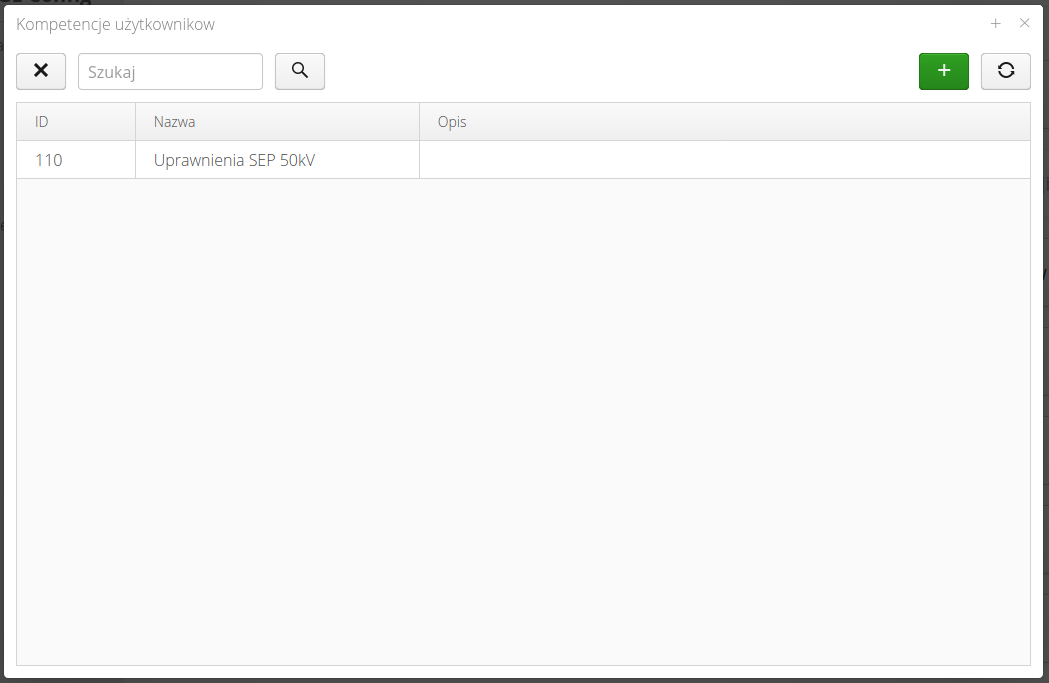

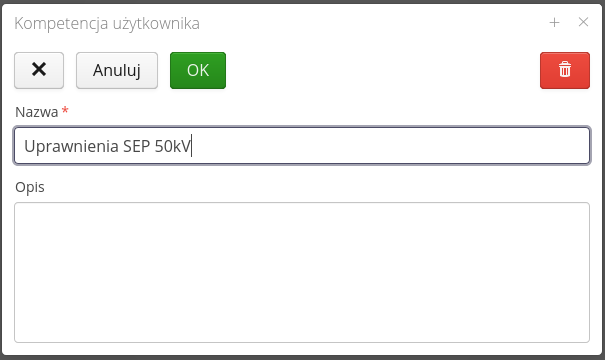

Konfiguracja - kompetencje pracowników

Interfejs definicji zbioru kompetencji pracowników. Kompetencje mogą być weryfikowane podczas prac kontrolnych np. na budowie lub wykorzystane do określenia/wybrania osób o określonych kompetencjach do wykonania prac w zakładzie.

Za pomocą słownika kompetencji definiujemy listę dostępnych kompetencji w danej organizacji - może to być zestaw uprawnień elektrycznych, mechanicznych, do obsługi maszyn itp. Kompetencje następnie przydzielone do pracownika mogą służyć do odpowiedniego wybierania kompetentnych osób do wykonania danych czynności.

Lista typów kompetencji przedstawia listę wszystkich kompetencji.

Edytor kompetencji pozwala na wprowadzenie jest nazwy oraz tekstowego opisu.

| Wszystkie dodatkowe parametry kompetencji np. data ważności dokumentu, czy wymaga okresowego sprawdzania tej kompetencji itp. definiowane są podczas dodawania kompetencji dla poszczególnych użytkowników |

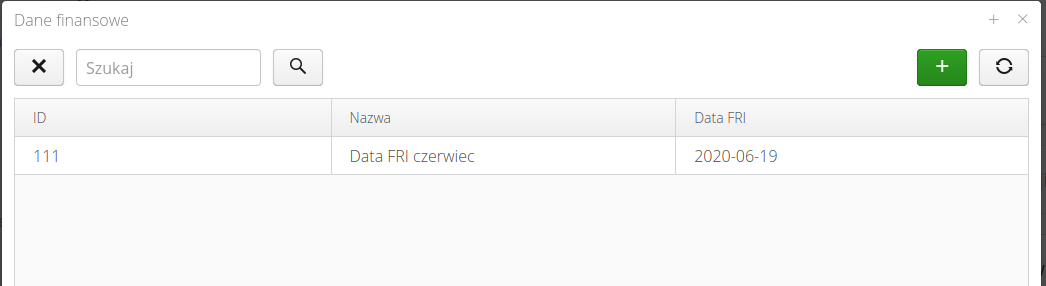

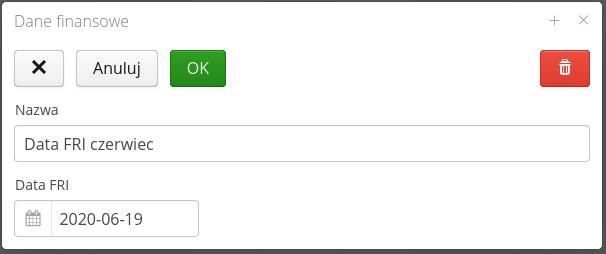

Konfiguracja - dane finansowe

Obszar słownika danych finansowych zawiera informacje o parametrach finansowo-księgowych oraz rozliczeniowych wykorzystywanych w mechanizmach raportowania lub generacji danych do zewnętrznych systemów. Dane te są określane dla każdego miesiąca z osobna.

Lista dostępnych danych finansowych przedstawia wszystkie zdefiniowane w systemie dane finansowe ze wskazaniem okresu, którego dotyczą.

Edytor danych finansowych pozwala na wprowadzenie opisowej danej dotyczącej danego okresu finansowego oraz określenie daty FRI.

| Data FRI to data rozliczeniowa dla finansów danego miesiąca. Do tej daty należy wprowadzić dane finansowe i przekazać je w organizacji do komórek finansowo-księgowych. Data ta zwykle jest datą poprzedzającą koniec miesiąca, więc dane od tej daty do końca miesiąca muszą być wyliczane w inny sposób niż na podstawie dostępnych dokumentów (aproksymowane, prognozowane itp.). System na podstawie tej daty potrafi w niektórych obszarach rozliczeniowych (np. najmy) generować wartości finansowe na koniec danego miesiąca. |

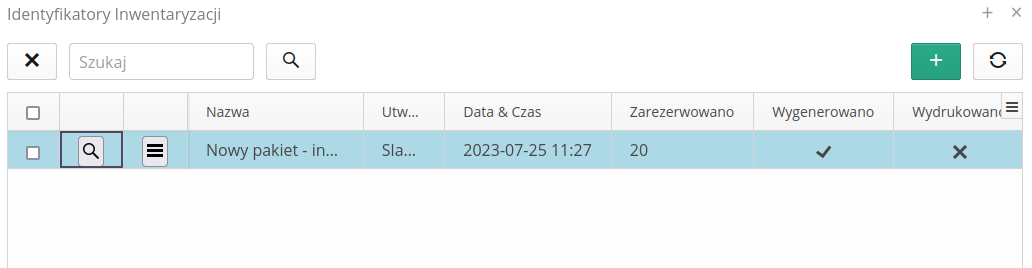

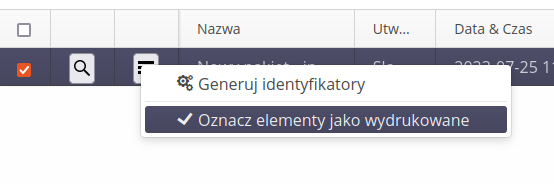

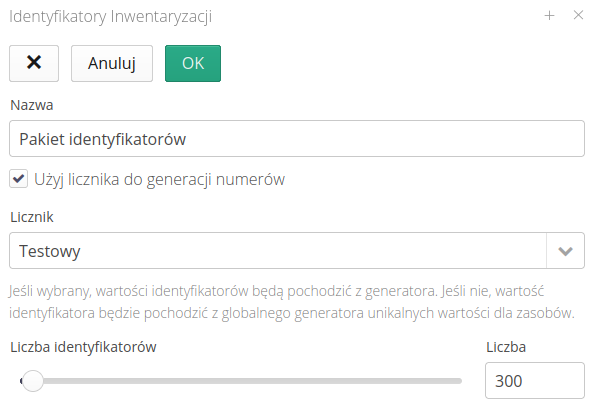

Konfiguracja - identyfikatory inwentaryzacji

Identyfikatory inwentaryzacji są zestawami identyfikatorów ułatwiających prace inwentaryzacyjne. System posiada własny mechanizm generowania unikalnych identyfikatorów. Te identyfikatory służą później do jednoznacznego zidentyfikowania urządzeń w zakładzie poprzez skanowanie np. kodów QR/2D z tymi kodami. Identyfikatory generowane w systemie składają się z części wspólnej (identyfikującej system i instancję) oraz części zmiennej automatycznie zwiększanej.

Inwentaryzacje z natury zwykle są realizowane w miejscu, w którym jest trudny dostęp do infrastruktury teleinformatycznej oraz miejsca do wydruku. Istotny jest też czas wykonania takiej inwentaryzacji. Aby przyśpieszyć te operacje użytkownicy w systemie mogą przygotować przed inwentaryzacją pakiet identyfikatorów, wydrukować je w formie kodów 2D i wykorzystać podczas szybkiego oznakowywania urządzeń. W kolejnym kroku następuje odczytanie identyfikatorów i sporządzenie dokumentacji zdjęciowej. Ostatnim krokiem jest uporządkowanie danych w systemie, ale realizowane już w dowolnym czasie przed ekranem komputerów.

Lista identyfikatorów inwentaryzacji przedstawia listę wszystkich wygenerowanych wcześniej pakietów.

Za pomocą menu kontekstowego mamy możliwość włączenia generacji/wydruku identyfikatorów. Możemy też oznaczyć dany pakiet jako już wydrukowany (aby nie drukować/wykorzystać go ponownie).

Aby zarezerwować pakiet identyfikatorów należy utworzyć nowy wpis. W nim podajemy nazwę danego pakietu (dla łatwiejszej późniejszej obsługi) oraz liczbę identyfikatorów, które zostaną zarezerwowane (wygenerowane).

System umożliwia również oprócz generacji standardowych kodów systemu typu P99901-0000001 również wykorzystać dowolny licznik zdefiniowany w systemie do generacji takich kodów. Może to być przydatne, gdy np. chcemy wygenerować kody dla numerów inwentarzowych danego przedsiębiorstwa. Wtedy wykorzystujemy nowy licznik z odpowiednim wzorcem, który wygeneruje taką listę danych do wydruku.

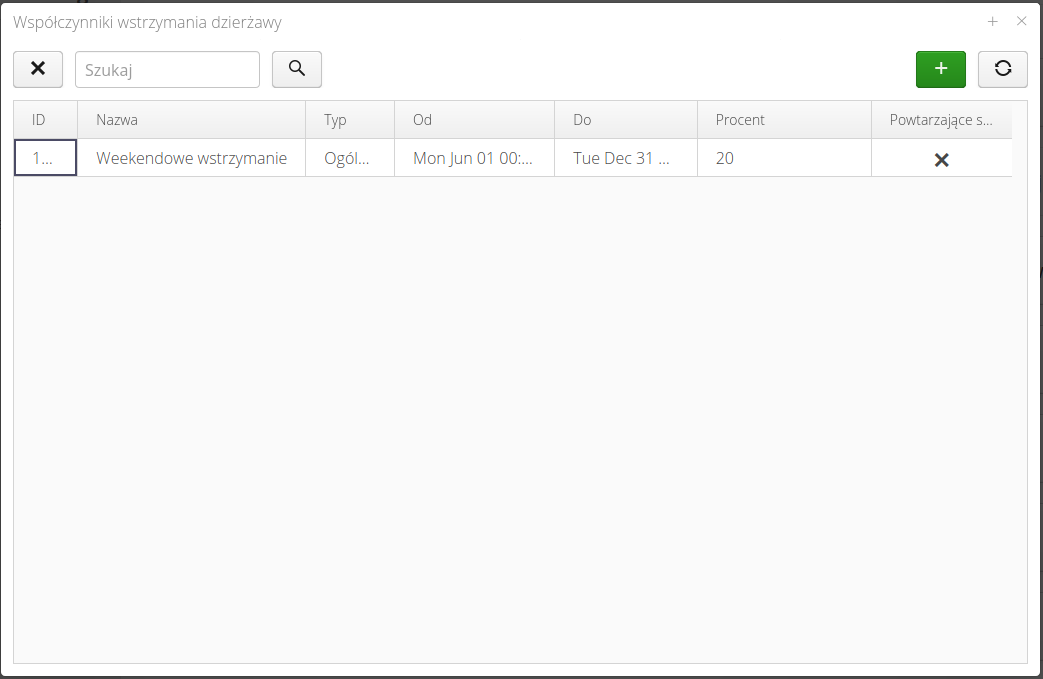

Konfiguracja - modyfikacje (wstrzymania) dzierżawy

Interfejs definicji wstrzymań dzierżawy pozwala na definicję okresów w czasie, w których dla wybranych zleceń/elementów konstrukcyjnych nie jest naliczana dzierżawa. Wykorzystywane jest to do ograniczeń naliczania zgodnych z umowami z dostawcami.

| W przypadku rozliczania najmów/dzierżaw zasobów, które są obsługiwane przez system AMAGE, realizowane jest naliczanie ciągłe tj. za liczbę wszystkich dni, przez które dany zasób (urządzenie, szalunek itp.) jest w posiadaniu, naliczana jest odpowiednia kwota. Istnieją zdarzenia, które powodują przerwy w takim naliczaniu. |

Lista wstrzymań dzierżawy przedstawia listę wszystkich zdefiniowanych w systemie wstrzymań dzierżawy. Lista ta jest również dostępna w ramach poszczególnych obiektów (przedstawiająca wstrzymania tylko dla tego obiektu). Lista dostępna w module konfiguracji przedstawia wszystkie zdefiniowane wstrzymania.

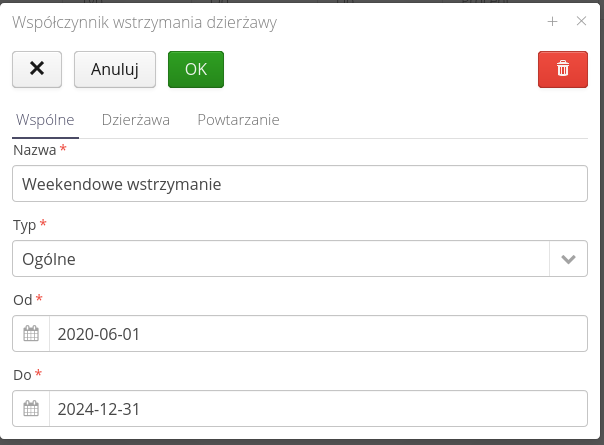

Utworzenie/edycja nowego wstrzymania dzierżawy definiowana jest za pomocą edytora, w którym określamy parametry.

W zakładce Wspólne definiujemy nazwę, typ wstrzymania (różna obsługa dla zwykłego wstrzymania lub wstrzymania urządzeń drobnych) oraz okres obowiązywania danego wstrzymania.

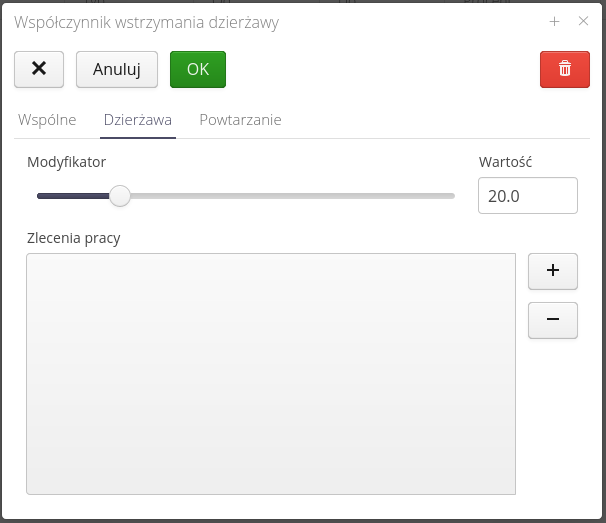

W zakładce dzierżawa definiujemy procentowo wartość modyfikacji dzierżawy tj. określenie wartości 0% oznacza że w danym okresie nie będzie naliczana dzierżawa. Określenie wartości 50% oznacza, że naliczana będzie połowa wartości, która jest w danych dniach wymagana (z rozbiciem na poszczególne dni). W tej zakładce definiujemy również, czy wstrzymanie dotyczy wszystkich elementów konstrukcyjnych czy tylko wybranych, które można określić za pomocą listy tych elementów.

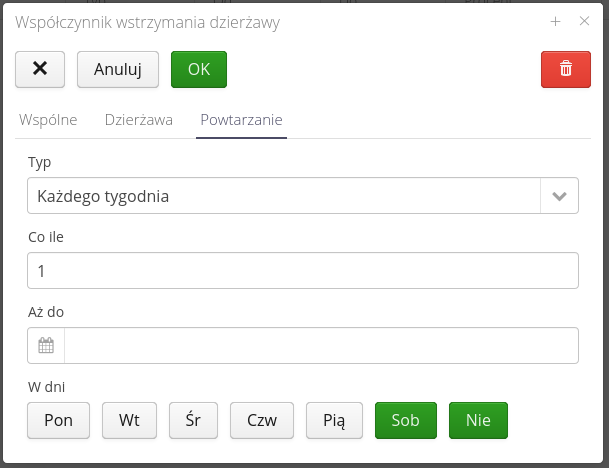

W zakładce powtarzalność definiujemy czy dane wstrzymanie jest powtarzalne i mamy możliwość określenia typu powtarzania, okresu co jaki będzie to wyliczane, daty końcowej powtarzania i dni tygodnia w jakich będzie aktywne powtarzanie.

Dla przykładu można zdefiniować powtarzanie:

-

Co tydzień

-

Z interwałem 2 - czyli co dwa tygodnie

-

Z terminem końca np. na koniec roku (31. grudnia)

-

W dni tygodnia sob/nd.

Oznacza to, że system zdefiniowane wstrzymanie będzie powtarzał co dwa tygodnie aż do końca roku ale tylko wtedy, gdy po przesunięciu interwału okaże się, że dniami tymi jest sobota lub niedziela (przydatne przy powtarzaniu np. co określoną ilość dni).

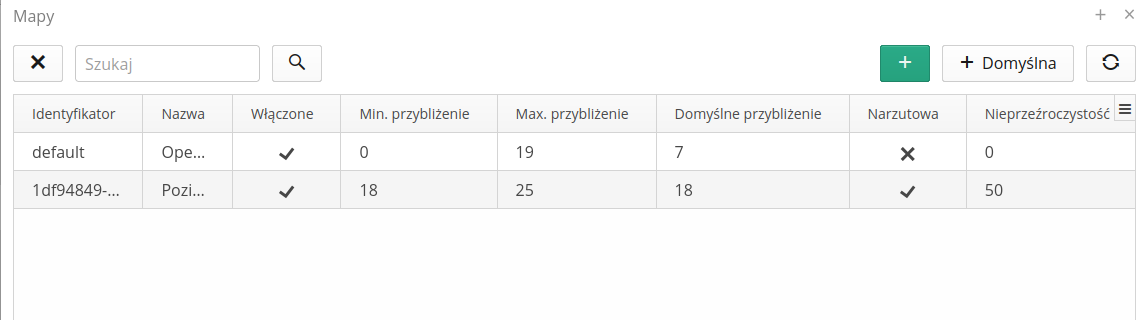

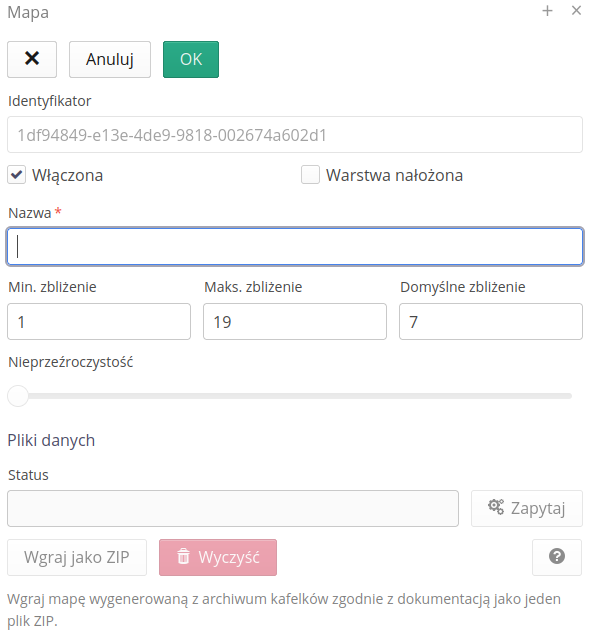

Konfiguracja - mapy

Interfejs definicji własnych podkładów map. Definicja pozwala na wgranie do systemu oraz wybór mapy w przeglądarkach map.

| Konfiguracja jest dostępna w systemach, które posiadają skonfigurowany własny serwer map, który zastępuje ogólnodostępny serwer map typu OpenStreetMap. Konfiguracja typu serwera realizowana jest podczas konfiguracji wdrożeniowej systemu przez wdrożeniowców AMAGE. |

Procedura dodawania map wymaga określenia nazwy mapy oraz podstawowych informacji o mapie (minimalne zbliżenie/maksymalne i domyślne). Podczas tworzenia mapy przydzielany jest jej unikalny identyfikator, który będzie wykorzystany do wgrania podkładów mapy w postaci kafelków na serwer.

System umożliwia również dodanie domyślnej mapy poprzez wybranie przycisku Domyślna co automatycznie doda mapę bazującą na podkładach Open Street Map (OSM). System w takim przypadku będzie tworzył lokalną kopię kafelków OSM w celu serwowania ich dla użytkowników jednocześnie przyśpieszając transfer oraz minimalizując komunikację z publicznymi serwerami OSM.

W przypadku definicji własnych map istotne jest określenie maksymalnego/minimalnego poziomu mapy, domyślnego zbliżenia.

Jeśli zaznaczymy mapę jako mapę nałożoną na mapy geograficzne, to pojawi się ona nad wybraną główną warstwą. Za pomocą suwaka "Nieprzeźroczystość" możemy określi jak bardzo przeźroczysta jest warstwa. 0% - w pełni przeźroczysta, 100% - całkowicie maskująca.

| Konstrukcja danych mapy oraz jej umieszczenie na serwerze realizowane jest podczas procedury wdrożenia. Źródłem map mogą być pliki DWG lub duże obrazy rastrowe/wektorowe. W każdym przypadku podczas wdrożenia takie obrazy są dostosowane do sposobu dostarczania takich danych do przeglądarek (kafelki - tiles zawierające wycinek widoku całej mapy/planu) |

| Zachęcamy do aktywnego współtworzenia map OpenStreetMap poprzez edycję obszarów, które są Państwu znane. Zwiększa to dokładność, aktualność tego systemu. Więcej na: Open Street Map |

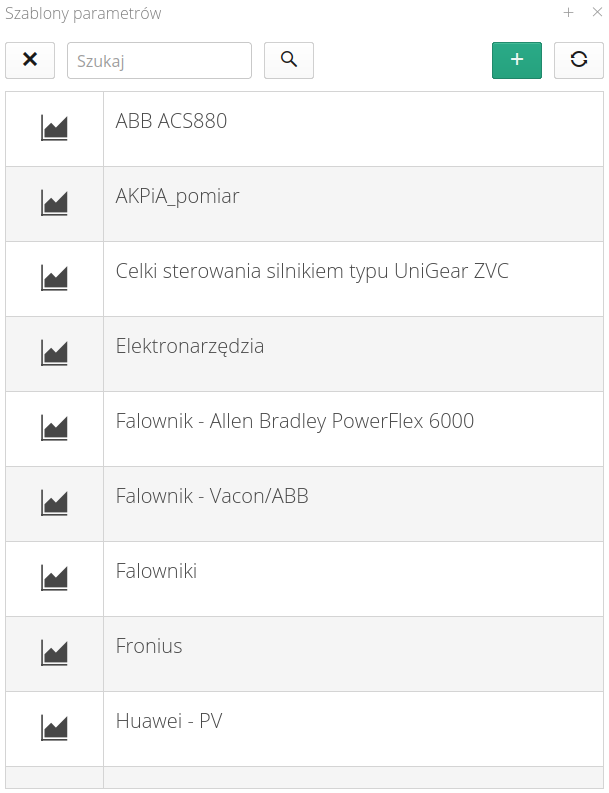

Konfiguracja - szablony parametrów

System posiada możliwość definiowania dowolnych parametrów dla typów/zasobów w systemie. Zwykle pomiędzy urządzeniami/typami część parametrów jest powtarzalna np. parametry elektryczne, parametry środowiskowe itp. Aby ułatwić nadawania takich parametrów w powtarzalny sposób, system wprowadza coś takiego jak szablony parametrów.

Szablony parametrów to definiowalne przez użytkownika grupy parametrów, które można wykorzystywać przy tworzeniu/definiowanych nowych typów zasobów tak aby ułatwić i przyśpieszyć te operacje.

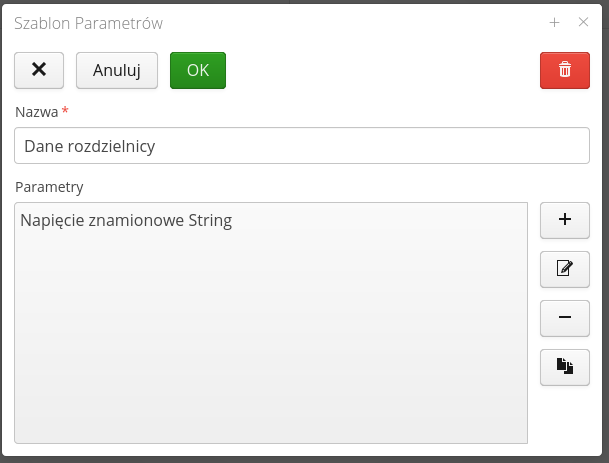

Lista szablonów parametrów przedstawia wszystkie szablony dostępne w systemie.

| Wybór szablonu przy tworzeniu nowego typu zasobów możliwy jest w edytorze danego typu. |

Dodanie/edycja nowego szablonu realizowana jest albo przez przycisk (+) lub przez wybranie szablonu do edycji.

W edytorze szablonu definiujemy jego nazwę oraz określamy listę parametrów, które składają się na dany szablon parametru. Za pomocą dedykowanego przycisku Kopiuj możemy szybko kopiować parametry i je później w uproszczeniu edytować.

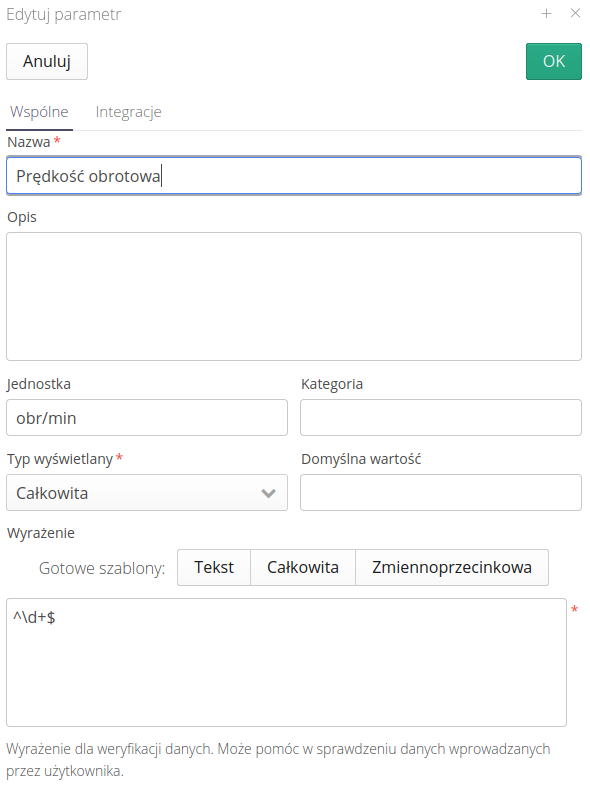

Definicja pojedynczego parametru pozwala na określenie jego wartości i dodatkowych informacji.

Dostępne pola:

-

Nazwa - Nazwa parametru

-

Opis - Dodatkowy, tekstowy opis parametru

-

Jednostka - Jednostka pomiaru. Wyświetlana dla użytkowników.

-

Kategoria - Kategoria parametru. Parametry można grupować w kategorie.

-

Domyślna wartość - Domyślna wartość parametru. Podczas dodawania nowego zasobu otrzymuje on pakiet parametrów. Jeśli będzie wpisana tutaj domyślna wartość, to zostanie ona skopiowana do zasobu (z możliwością późniejszej zmiany).

-

Typ wyświetlany - typ wyświetlania parametru. Od niego zależy dostępny edytor (np. pole tekstowe, pole daty)

-

Wyrażenie - wyrażenie sprawdzające. W dolnej części znajdują się trzy przyciski, które wstępnie określają wyrażenie sprawdzające dla najbardziej popularnych typów danych. Wyrażenie jest wyrażeniem regularnym (RegExp) za pomocą którego system sprawdza, czy dany parametr jest określonego formatu. Pozwala to na wstępną walidację pól podczas wprowadzania danych.

| Sekcja Integracje umożliwia definicję danych dla systemów integracji lub rozwiązań typu edge computing. Odnieś się do dokumentacji parametrów po więcej informacji. |

| Wyrażenia regularne to bardzo rozbudowany mechanizm, który pozwala na definicję praktycznie dowolnych reguł. Więcej informacji na stronach internetowych dotyczących tego mechanizmu np. www.regexpal.com |

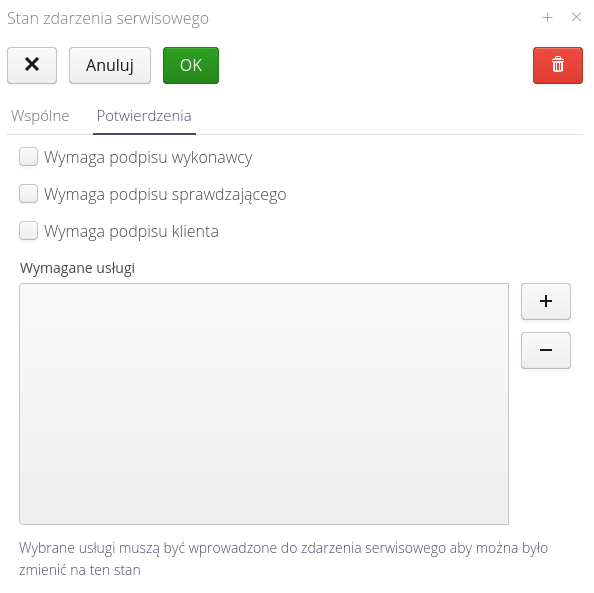

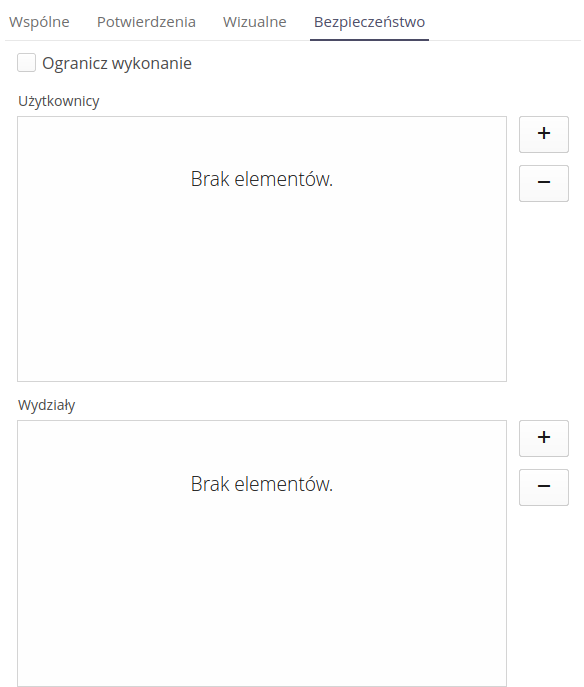

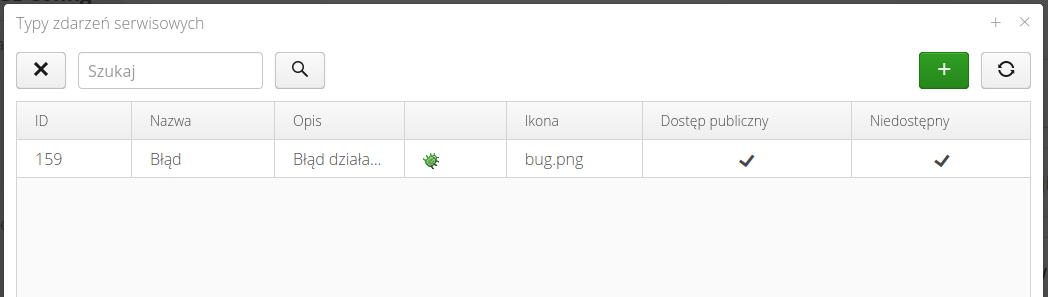

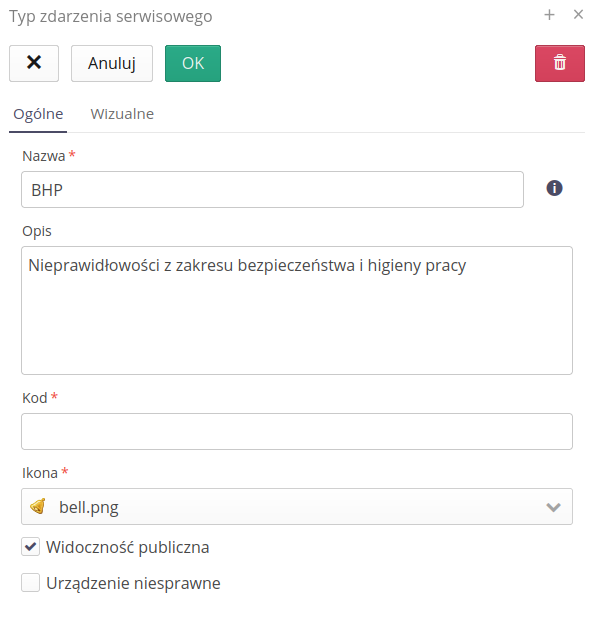

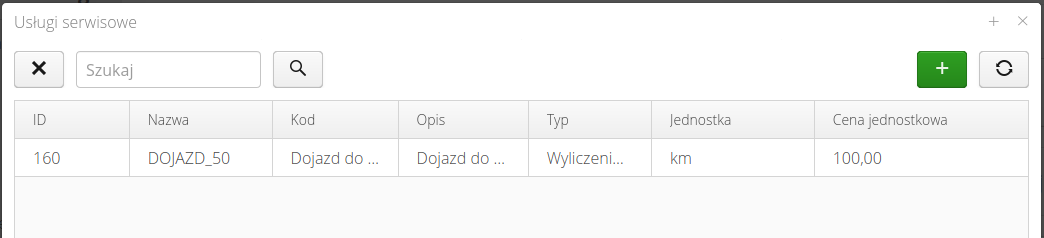

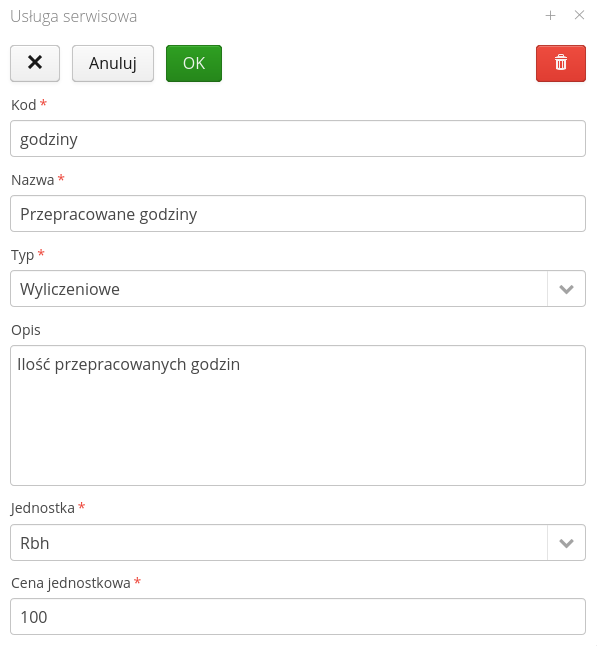

Konfiguracja - stany zdarzeń serwisowych

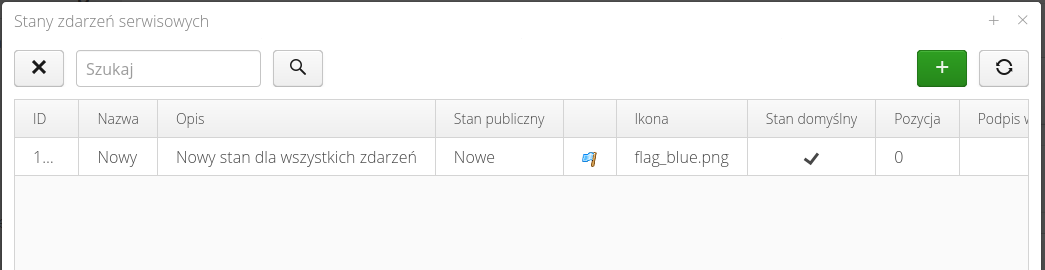

Interfejs definicji stanów zdarzeń serwisowych i określenia możliwych przepływów/zmian pomiędzy stanami danego zdarzenia.

| Stany zdarzenia serwisowego odpowiadają kolejnym etapom realizacji danego zdarzenia. Mogą one reprezentować najprostszy przebieg tj. Nowe, W trakcie, Zakończone lub bardziej skomplikowane, odpowiadające rzeczywistemu obiegowi zdarzenia uwzględniającego np. procedurę przyjęcia urządzenia, ocenę uszkodzeń, proces fakturowania itp. |

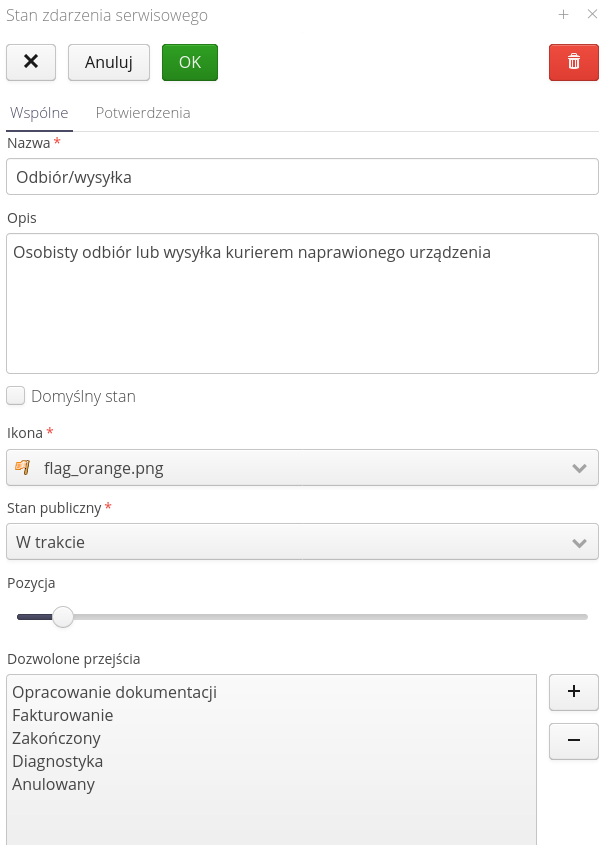

Aby utworzyć lub edytować zdarzenie wybieramy przycisk (+) w górnej części okna lub wybieramy stan, który chcemy edytować a następnie wybieramy przycisk 'Edycja'.

Tylko jeden stan zdarzeń serwisowych musi posiadać flagę "Domyślny stan". To będzie stan, który zostanie ustawiony jako pierwszy w momencie utworzenia zdarzenia serwisowego.

Stany publiczne określają mapowania listy stanów zdarzenia serwisowego na stany widoczne w Portalu Klienta.

| Zwykle w procesie serwisowym istnieje wiele stanów wewnętrznych, które nie powinny być sygnalizowane zewnętrznemu klientowi np. analiza, naprawa, fakturowanie. Zamiast tego system w Portalu Klienta przestawia tylko trzy stany: Nowy, W trakcie, Rozwiązany. Za pomocą tego mapowania określamy jak przedstawiać wewnętrzne stany w Portalu Klienta |

Lista dozwolonych przejść pozwala określić możliwy przepływ pomiędzy stanami. Jeśli zostanie wypełniony, to użytkownik systemu będzie z danego stanu mógł przejść tylko do wybranych stanów z listy

Flagi wymaganych potwierdzeń wykorzystywane są podczas realizacji prac serwisowych i wprowadzania danych za pomocą urządzeń mobilnych. Wymóg wprowadzenia podpisów odpowiednich osób będzie skutkował pokazaniem dialogów z koniecznością podpisu (lub wykorzystania podpisów zapisanych w systemie - patrz definicja użytkowników).

Lista wymaganych usług pozwala na określenie jakie usługi muszą być wprowadzone do danego zdarzenia serwisowego aby system pozwolił przejść do tego stanu. Pozwala to na ustalenie, które usługi (np. liczba przepracowanych godzin, kwota wyjazdu itp.) mają być wprowadzone do zdarzenia serwisowego przed przejściem do kolejnego kroku (stanu zdarzenia serwisowego).

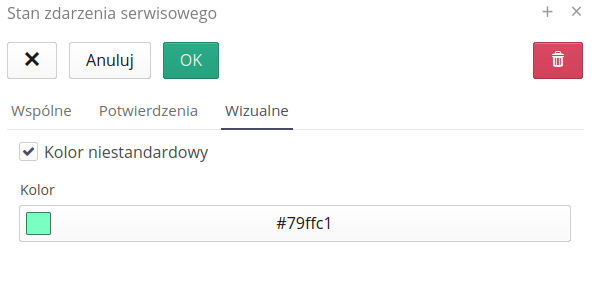

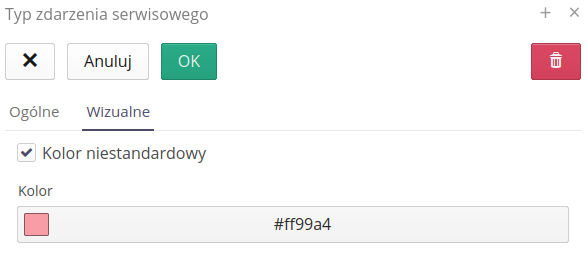

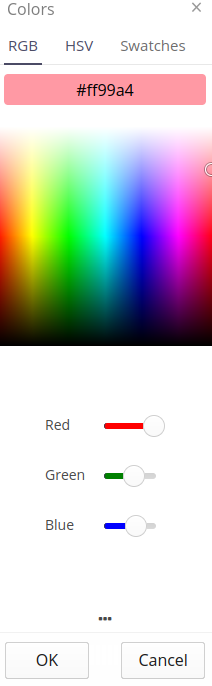

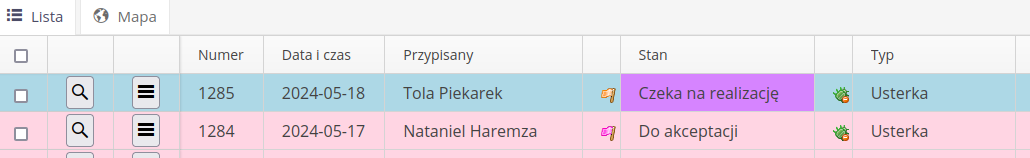

Kolory stanów zdarzeń

Aplikacja pozwala na zdefiniowanie kolorów dla poszczególnych stanów zdarzeń serwisowych.

Kolory te są wykorzystywane w różnych miejscach aplikacji, np. w widoku listy zdarzeń serwisowych, w widoku szczegółowym zdarzenia serwisowego itp.